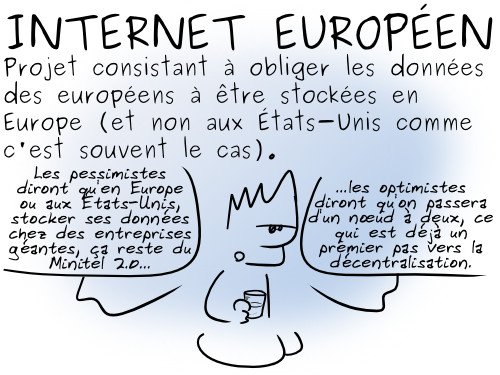

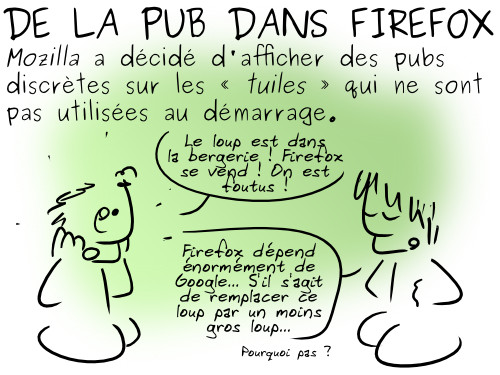

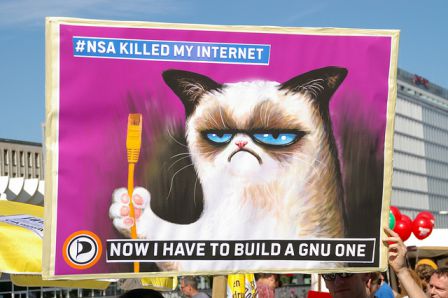

Geektionnerd : Internet européen

Sources sur Numerama :

- Un « Internet européen » au menu de la rencontre Hollande-Merkel

- L’idée d’un Internet européen séduit les sénateurs

Crédit : Simon Gee Giraudot (Creative Commons By-Sa)

Sources sur Numerama :

Crédit : Simon Gee Giraudot (Creative Commons By-Sa)

« Dessine-moi les menaces informatiques ! »

Telle est la proposition de l’AFUL qui souhaite ainsi sensibiliser la jeune génération sur cet épineux sujet.

Février 2014 – AFUL

À l’occasion de la publication de son document « Comment se protéger de l’informatique, ou l’informatique à l’ère post-Snowden » l’AFUL organise une grande activité de dessin pour les enfants en leur demandant « Dessine-moi les menaces informatiques ! ».

L’AFUL vient de publier le document Comment se protéger de l’informatique, ou l’informatique à l’ère post-Snowden.

À cette occasion l’AFUL convie les enfants de 7 à 17 ans à dessiner ce que leur évoquent les menaces informatiques (de celles des téléphones portables aux navigateurs Internet des ordinateurs de bureau) en même temps que des bonnes habitudes à prendre.

Il est demandé que les dessins envoyés soient placés sous une licence libre, idéalement Creative Commons Paternité – Partage des Conditions Initiales à l’Identique (ce sera la licence par défaut si rien n’est précisé) de manière à ce que l’AFUL puisse les publier et qu’ils servent au plus grand nombre.

Alors jeunes gens, filles et garçons, à vos crayons de couleur, crayons feutres et/ou logiciels de dessin !

Nous attendons des dessins de toute la francophonie (Afrique, Europe, Amérique du Nord, DOM-TOM français, écoles francophones), nous voulons voir quel est le degré de prise de conscience sur toute la Terre.

Dans la continuité de son accord cadre avec le ministère de l’Éducation, l’AFUL sollicite les maîtresses et maîtres d’école, les professeurs, les éducateurs et bien entendu les parents pour assurer l’encadrement et la motivation des troupes. Ce peut être aussi l’occasion de nouer des partenariats pédagogiques. Un dossier pédagogique sera fourni aux adultes sur ces sujets, histoire de ne pas alimenter de paranoïa mais bien de donner des éléments favorisant la compréhension du sujet par des citoyens libres et éclairés.

Les dessins peuvent être envoyés par n’importe quel moyen et sous n’importe quelle forme. Que ce soit par la poste ou par voie électronique. Dans le cas d’un gros fichier, pensez à plutôt le mettre à disposition sur un espace en ligne plutôt que de nous l’envoyer par courriel, ce qui aurait pour effet de saturer nos boîtes aux lettres.

Les dessins sont à envoyer à :

dessine-moi-les-menaces-informatiques@aful.org

ou

AFUL

Boîte associative 14

23 rue GRENETA

75002 PARIS

FRANCE

Toutes les classes, et tous les enfants en individuel, ayant participé recevront un diplôme personnalisé de l’AFUL !

L’opération dure toute l’année civile 2014, dans le cadre de Éducation au numérique : grande cause nationale 2014. La date limite pour envoyer vos dessins est donc le 31 décembre 2014.

L’espoir est dans les jeunes générations. Des jeunes qui s’interrogent, qui exercent leur esprit critique, qui savent programmer, c’est l’espoir d’avoir des citoyens et des décideurs qui comprennent l’outil informatique. Plutôt que de le subir (perdre la main sur ses données personnelles, etc.) ou de s’en servir comme justification de l’incompétence (choix des ordinateurs de vote, etc.) ou du manque de courage (prescription de logiciels non libres, etc.), ils pourront en tirer parti pour le bien de la société.

Source :

Crédit : Simon Gee Giraudot (Creative Commons By-Sa)

Sources sur Numerama :

Crédit : Simon Gee Giraudot (Creative Commons By-Sa)

L’April repart en campagne « afin d’augmenter sa capacité d’action, de donner la priorité au logiciel libre et de contribuer à construire une société plus libre, plus égalitaire et plus fraternelle ».

Nous en avons profité pour faire le point en interrogeant ci-dessous son président, Lionel Allorge, et son délégué général, Frédéric Couchet.

Avec tout notre soutien…

Bonjour Lionel et Frédéric, une rapide présentation personnelle et de l’April ?

Bonjour, je m’appelle Lionel Allorge et je suis membre de l’association April depuis 14 ans et président depuis 2 ans. Bonjour, je m’appelle Frédéric Couchet, l’un des fondateurs de l’April en 1996, et actuellement son délégué général.

L’April est l’association nationale de promotion et défense du logiciel libre. Depuis 1996, côté pile nous menons des activités visant à promouvoir le logiciel libre auprès du grand public, des professionnels, des associations et des pouvoirs publics. Côté face, nous luttons contre toute atteinte au logiciel libre et plus globalement aux libertés fondamentales à l’ère du numérique.

Certains disent que vous êtes un lobby pro-logiciel libre. Vous reconnaissez-vous dans cette qualification ?

Lobby, contre-lobby, on a souvent entendu ces termes. Mais nous rejetons le terme de lobby. Pour nous un lobby est un organisme qui défend des intérêts particuliers (entreprises…). Mais au fond, peu importe les termes, l’important est ce que nous faisons, pourquoi nous le faisons et comment nous le faisons.

Bien sûr, nous agissons pour diffuser nos idées auprès de tous les publics, dont notamment les responsables politiques (mais pas uniquement). Nous défendons une vision particulière de l’intérêt général et non l’intérêt particulier de quelques-uns. Et nous travaillons dans la transparence, nos positions sont connues, nos documents publiés. Les personnes que nous côtoyons savent que nous militons pour nos idées et que nous ne sommes pas des « professionnels de la profession » comme disait l’autre, ce qui n’empêche pas que nous travaillons de façon professionnelle et rigoureuse. Nous essayons de protéger la liberté informatique de tous les citoyens.

Pour plus d’informations sur nos actions vous pouvez consulter notre rapport d’activités 2013.

Votre dernière grande campagne d’adhésion date de plus de 5 ans, que s’est-il passé depuis pour l’April et pour le logiciel libre : succès, résistances, fronts politiques et juridiques, etc. ?

Le logiciel libre est aujourd’hui très largement utilisé et se répand partout. Et rappelons que de très nombreux logiciels libres utilisés aujourd’hui (grands publics ou autre) sont relativement récents (moins de 10 ans pour certains).

Côté politique publique, on note une inflexion positive en faveur du logiciel libre. Ainsi en France, en 2012 il y a eu la circulaire Ayrault sur le bon usage du logiciel libre dans les administrations.

Et, en 2013, le parlement français a adopté pour la première fois une disposition législative donnant la priorité au logiciel libre.

De son côté, l’Italie vient de mettre en place la priorité pour le logiciel libre dans l’administration.

Bien sûr, des résistances persistent à ce changement et il reste du travail pour faire connaître et protéger le modèle du libre.

Des menaces et des blocages existent toujours : brevets logiciels (notamment en Europe), la vente forcée ordinateurs/logiciels; les DRM (voir notamment la tentative d’introduire les DRM dans HTML5) ; l’informatique déloyale, les contrats comme l’Openbar Microsoft/Défense…

Au niveau international, le scandale Prism, qui a révélé l’ampleur des écoutes généralisées commises par les USA et de certains de ses alliés sur les communications de tous les citoyens, a rappelé l’importance de contrôler son système informatique. Les logiciels libres, parce qu’ils peuvent être vérifiés et améliorés par tous, sont une brique de base pour construire une informatique au service des utilisateurs et non pas un outil pour ceux qui souhaitent les asservir.

Mais il est possible d’agir aussi sur les décideurs politiques par la mobilisation citoyenne, qui donne des résultats, comme par exemple sur ACTA.

Il reste encore beaucoup de travail pour réellement libérer la voie 🙂

Pourquoi avoir attendu si longtemps et quels sont les objectifs de cette campagne ?

Notre dernière campagne d’adhésion date de 2008, elle nous avait permis de gagner en crédibilité auprès de nos interlocuteurs et de financer nos actions (outils de sensibilisation, actions menées par l’équipe de permanents…).

Malheureusement, phénomène commun à toute structure associative, la base de nos adhérents s’est érodée au fil du temps. Les cotisations représentant l’essentiel de nos ressources financières on parlait en interne depuis longtemps du besoin de relancer une campagne d’adhésion. Mais pris par les dossiers et les actions on a repoussé, repoussé 🙂 On a récemment trouvé un peu de temps pour formaliser une campagne.

Cette campagne a pour objectif notamment d’augmenter nos capacités d’action, car il y a beaucoup à faire pour donner la priorité au logiciel libre, et remettre le logiciel libre dans les préoccupations principales des gens.

Adhérer à une association, ça n’est pas seulement rester passif en ayant la carte. Un certain nombre de projet et d’actions bénévoles ont été mis en place. Pouvez-vous nous en dire plus et êtes vous satisfaits de l’implication des membres ?

De nombreuses personnes adhérent seulement pour nous soutenir et ne participent pas directement aux actions de l’association. Ces personnes nous permettent d’être plus représentatif (plus nous sommes nombreux, plus nous sommes écoutés) et de financer nos actions. De plus ces personnes sont souvent des militants qui font de la sensibilisation au logiciel libre dans leur entourage. Pour ceux qui souhaitent participer, nous leur proposons de rejoindre des listes de discussions et des groupes de travail qui produisent des documents et des analyses, des traductions, des transcriptions, tiennent des stands ou donnent des conférences. Les activités possibles sont nombreuses (pour en savoir plus voir notre rapport d’activités). Certains bénévoles indiquent le nombre d’heures qu’ils passent sur leurs actions, pour 2013 cela représente plus de 4 200 heures mais c’est très loin de refléter la réalité de la contribution bénévole à l’April.

Que répondez-vous à ceux qui disent que le logiciel libre a déjà gagné et que ça n’est plus la peine de se battre pour lui comme par le passé ?

Je pense au contraire que les développements récents de l’informatique nomade, tablettes, ordiphones, liseuses, avec leur cortège de pratiques néfastes : Brevets logiciels, DRM, informatique déloyale et vente forcée ont fait reculer nettement les logiciels libres. Pouvez-vous me monter un ordiphone (smartphone) actuel sur lequel je puisse installer une distribution entièrement libre sans perdre des fonctionnalités importantes de mon appareil ? Personnellement je n’en connais pas. Il me semble donc plus que jamais nécessaire de défendre le logiciel libre contre le penchant naturel de l’industrie et de l’état de souhaiter contrôler l’informatique des citoyens, alors que pour nombre d’entre-nous, nous confions à ces machines une part de plus en plus grande de notre vie !

Il y a 10 ans, le côté obscur de la force était symbolisé par Microsoft. Diriez-vous qu’aujourd’hui c’est « GAFA » (Google-Apple-Amazon-Facebook) qui a pris le relais ?

Microsoft reste toujours une menace, mais n’est effectivement plus la seule. J’ai vu que la campagne 2013 Framasoft prônait « moins de Google et plus de Libre », d’autres entreprises comme Apple, Amazon ou Facebook, menacent le logiciel libre. Ces entreprises privent aujourd’hui leurs utilisateurs de leurs libertés sans qu’ils s’en rendent pleinement compte, abusent de leur confiance, récupèrent leurs données privées, accèdent à leur informatique sans les prévenir,

C’est ce genre de menace-là qui nous encourage à aller au contact des citoyens, non pas seulement pour promouvoir les logiciels libres mais surtout pour les informer de ce qu’ils subissent et de ce qu’il existe pour en échapper et donc se libérer.

Les principes de liberté de l’utilisateur et de contrôle de son informatique sont donc plus pertinents que jamais. Le logiciel libre n’est certainement pas la solution ultime et unique à ces problématiques, mais il constitue une brique essentielle et nécessaire dans le combat pour les libertés.

Et que va-t-il se passer selon vous dans les 5 années à venir pour l’April et le logiciel libre ?

Madame Irma n’est pas encore membre de l’April 🙂 De plus en plus de personnes, organisations sont convaincues que les modèles basés sur la coopération, le partage de l’information valent mieux socialement, politiquement et économiquement que ceux basés sur le contrôle d’usage et la rente. Il faut continuer à agir pour accélérer ce mouvement et faire apparaître un monde numérique où il fait bon vivre. Le temps que cela prendra dépend principalement de notre capacité de mobilisation et d’action.

Concrètement, on fait comment pour adhérer et/ou vous soutenir ?

Pour adhérer, il suffit de se rendre sur cette page de notre site et de remplir le formulaire en ligne. Pour le paiement de la cotisation, cela peut se faire en ligne par carte bancaire ou par virement, ou bien par l’envoi d’un chèque à notre adresse. Il est également possible de nous payer en espèces lors des principaux événements du libre où nous tenons un stand comme les JDLL en avril, Solutions Libres en mai, ou RMLL en juillet etc.

Il est possible également de relayer notre campagne d’adhésion auprès de ses amis, collègues… Faire connaître le logiciel libre est une autre façon de nous aider, sur le site EnVenteLibre certains de nos outils de sensibilisation sont disponibles.

Pour les personnes qui souhaiteraient être active la plupart de nos groupes de travail sont ouverts, il suffit de s’inscrire sur les listes de discussion de groupe.

Enfin, dans les semaines qui viennent il y a nos campagnes Candidats.fr pour les élections municipales de mars en France et du FreeSoftwarePact.eu pour les élections européennes de mai.

Dans l’œil du cyclone…

Au lendemain de « la journée de la riposte », nous vous proposons une édifiante histoire qui peut arriver à chacun d’entre nous.

Face aux excès de la NSA, plus personne n’est à l’abri du biais de confirmation.

The terrifying surveillance case of Brandon Mayfield

Matthew Harwood – 8 février 2014 – America Aljazeera

(Traduction : bouzim, amha, Nemecle, Diab, Achille, Scailyna, z1tor, Robin Dupret, sinma, peupleLà + anonymes)

Fin janvier, dans un webchat en direct, Edward Snowden le lanceur d’alertes de la NSA, a exposé l’un des dangers les moins débattus à propos de la surveillance de masse. En balayant aveuglement les enregistrements de toutes les conversations téléphoniques et communications internationales des États-Uniens, le gouvernement a la possibilité d’initier une enquête rétroactive, autrement dit de rechercher dans les données passées des cibles n’importe quelle preuve d’activité suspecte, illégale ou seulement embarrassante. C’est une possibilité qui a de quoi déranger : même ceux qui sont persuadés d’être eux-mêmes des gens honnêtes devraient y réfléchir à deux fois avant de proclamer haut et fort : « Qu’ai-je à craindre puisque je n’ai rien à cacher ».

Mais il y a un autre danger que Snowden n’a pas mentionné, inhérent au fait que le gouvernement dispose facilement d’un accès aux énormes volumes de données que nous générons chaque jour : il peut insinuer la culpabilité là où il n’y en a pas. Quand des enquêteurs ont des montagnes de données sur une cible donnée, il est facile de ne retenir que les éléments qui confirment leurs théories — en particulier dans les enquêtes de contre-terrorisme où les enjeux sont si importants — tout en ignorant ou minimisant le reste. Nul besoin d’une quelconque malveillance de la part des enquêteurs ou des analystes, même s’il ne fait aucun doute que les préjugés sont de la partie : il s’agit seulement de preuves circonstancielles et de cette dangereuse croyance en leur intuition. Les chercheurs en sciences sociales nomment ce phénomène « biais de confirmation » : lorsque des personnes sont submergées de données, il est bien plus simple de tisser ces données dans une trame narrative qui confirme les croyances auxquelles elles adhèrent déjà. Le criminologue D. Kim Rossmo, un inspecteur de la police de Vancouver à la retraite, était tellement soucieux du biais de confirmation et des échecs qu’il entraîne dans les enquêtes qu’il a incité les officiers de police dans le Police Chief Magazine à toujours se montrer vigilants sur le sujet. « Les éléments du biais de confirmation », écrit-il, « comprennent le fait de ne pas chercher de preuves qui démantèleraient une théorie, de ne pas utiliser une telle preuve s’ils en trouvaient, de ne pas envisager d’hypothèses alternatives et de ne pas évaluer la recevabilité de la preuve ».

Pour nous faire une meilleure idée de ces dangers, examinons l’affaire Brandon Mayfield.

Le 11 mars 2004 à Madrid, des terroristes proches de la mouvance d’Al-Qaïda ont coordonné un attentat à la bombe sur plusieurs trains de banlieue durant l’heure de pointe matinale. 193 personnes furent tuées et environ 1 800 furent blessées. Deux empreintes digitales partielles découvertes sur un sac de détonateurs au cours de l’enquête par la Police Nationale Espagnole (PNE) furent partagées avec le FBI par le biais d’Interpol. Les deux empreintes furent entrées dans la base de données du FBI, qui retourna vingt concordances possibles pour l’une d’entre elles : sur ces vingt concordances, l’une appartenait à Brandon Mayfield. Ancien chef de peloton de l’armée américaine, Mayfield officiait alors à Portland, dans l’Oregon, comme avocat spécialisé dans les gardes d’enfants, les divorces et les lois sur l’immigration. Ses empreintes étaient répertoriées dans le système du FBI parce qu’il avait fait son service militaire mais aussi parce qu’il avait été arrêté sur un malentendu vingt ans auparavant. Les charges avaient ensuite été abandonnées.

Il se trouvait que l’empreinte de Mayfield ne concordait pas exactement avec l’empreinte laissée sur le sac de détonateurs. Malgré cela, les spécialistes des empreintes au FBI fournirent des justifications aux différences, selon un rapport du Bureau de l’inspecteur général du département de la Justice (OIG). D’après la règle de divergence unique, le laboratoire du FBI aurait dû conclure que Mayfield n’avait pas laissé les empreintes trouvées à Madrid — c’est la conclusion à laquelle était parvenu le PNE et qu’il avait communiquée au FBI à plusieurs reprises. Pourtant, le bureau local du FBI à Portland se servit de cette correspondance d’empreinte pour commencer à fouiller dans le passé de Mayfield. Certains détails de la vie de l’avocat ont convaincu les agents qu’ils tenaient leur homme. Mayfield s’était converti à l’Islam après avoir rencontré sa femme, une égyptienne. Il avait offert son aide juridique sur une affaire de garde d’enfant à l’un des « Portland Seven », un groupe d’hommes qui avait essayé d’aller en Afghanistan afin de combattre pour Al-Qaïda et les Talibans contre les États-Unis et leurs forces alliées. Il fréquentait aussi la même mosquée que les militants. À la suite des événements du 11 Septembre, ces innocentes associations et relations, quoique approximatives, étaient devenues pour les enquêteurs des preuves que Mayfield n’était pas un bon citoyen américain, mais un terroriste sanguinaire déterminé à détruire l’Occident.

Les détails biographiques de Mayfield, en particulier sa religion et l’image de terroriste qu’on lui prêtait, ont contribué à ce que les laboratoires du FBI se montrent réticents au réexamen de l’identification erronée. Selon l’OIG, « l’un des inspecteurs a clairement admis que si la personne identifiée n’avait pas eu ces caractéristiques, le laboratoire aurait pu revoir l’identification en se montrant plus sceptique et repérer l’erreur. »

Comme les agents du FBI n’avaient aucune preuve concrète que Mayfield était impliqué dans l’attentat à la bombe des trains de Madrid, ils décidèrent de ne pas faire une demande de mise sur écoute, qu’il faut justifier par un motif suffisant de croire à une activité ou intention criminelle. À la place, ils ont donc fait appel à un mandat FISA (NdT : Foreign Intelligence Surveillance Act, loi décrivant les procédures de surveillance sur des puissances étrangères) en affirmant qu’ils avaient des motifs suffisants de croire que Mayfield agissait pour le compte d’un groupe terroriste étranger. Ainsi, le FBI pouvait contourner le Quatrième Amendement : s’ils découvraient accidentellement au cours de leur activité de renseignement la preuve d’une activité criminelle; ils pourraient la partager avec les procureurs et les enquêteurs. La cour confidentielle de la FISA approuva la demande, comme elle le fait presque toujours, et c’est ainsi que le FBI a pu commencer la surveillance sous couverture de Mayfield et de sa famille, de manière clandestine et incroyablement intrusive.

Des agents du FBI pénétrèrent par effraction dans la maison de Mayfield et dans son cabinet d’avocat. Ils fouillèrent dans des documents protégés par le secret professionnel entre un avocat et son client, ils mirent sur écoute ses téléphones, ils analysèrent sa comptabilité et son historique de navigation Internet, ils fouillèrent même ses poubelles. Ils le suivirent dans tous ses déplacements. Malgré tout cela, le FBI ne trouva pas le moindre indice qui puisse le relier aux événements de Madrid. Ils trouvèrent cependant, des recherches Internet sur des vols vers l’Espagne et découvrirent qu’il avait pris une fois des leçons de pilotage d’avion. Pour ces agents du FBI, d’ores et déjà convaincus de sa culpabilité, tout cela était la preuve que Mayfield était un terroriste en puissance. Ses recherches sur le web étaient cependant tout à fait banales : sa fille devait organiser des vacances fictives pour un projet scolaire. Quant aux leçons de vol, elles témoignaient de l’intérêt de Mayfield pour le vol en avion, et rien de plus.

Il peut sembler qu’il y a là un nombre bizarre de coïncidences. Mais quand on présenta les preuves qui démontraient l’innocence de Mayfield au FBI, le Bureau les déforma pour pouvoir soutenir la thèse première qui faisait de lui un coupable. Le passeport de Mayfield avait expiré, et le dernier enregistrement d’un passage de frontières remontait à son service militaire en 1994. En l’absence de preuves d’un voyage à l’étranger depuis des années, le FBI a tout simplement élaboré une théorie selon laquelle il avait forcément voyagé sous une fausse identité dans le cadre de ce complot terroriste .

Du fait des erreurs commises par le FBI — ils avaient laissé des empreintes de chaussures sur le tapis de la maison de Mayfield et fait irruption un jour où son fils était seul à la maison —, Mayfield en conclut qu’il était sous la surveillance des autorités fédérales. La paranoïa s’installa. Quand il était au volant, il vérifiait s’il n’était pas suivi par une voiture jusqu’à son domicile ou jusqu’à son bureau. Le FBI interpréta sa nervosité comme une preuve supplémentaire de culpabilité. Pensant que leur couverture avait sauté, les agents du FBI placèrent Mayfield en détention comme témoin matériel dans l’attentat de Madrid, au motif qu’ils craignaient un risque de fuite. Ils ne pouvaient pas l’arrêter car malgré leur surveillance intrusive ils n’avaient toujours aucune preuve tangible d’aucun crime. Il passa deux semaines en prison, terrifié à l’idée que ses codétenus apprennent qu’il était impliqué d’une manière ou d’une autre dans les attentats de Madrid et qu’ils ne l’agressent.

Lorsque l’OIG examina comment l’affaire Mayfield avait été traitée, il établit que les demandes déposées par le FBI pour auditionner des témoins matériels et pour obtenir des mandats de perquisitions « contenaient plusieurs inexactitudes qui reflétaient un manque regrettable d’attention aux détails ». Malgré toutes les preuves contraires, le FBI était tellement convaincu de tenir son homme qu’il fournit de fausses déclarations sous serment devant un juge. La seule raison pour laquelle Mayfield est un homme libre aujourd’hui, c’est que la police espagnole a répété à plusieurs reprises au FBI que l’empreinte récupérée sur le sac de détonateurs ne correspondait pas à celles de Mayfield. Pourtant, le FBI s’en est tenu obstinément aux résultats de ses laboratoires jusqu’à ce que les autorités espagnoles identifient de manière concluante les empreintes du vrai coupable, Ouhane Daoud, de nationalité algérienne. Ce n’est qu’alors que le voyage traumatisant de Mayfield dans les entrailles de la sécurité nationale prit fin.

L’épreuve qu’a vécue Mayfield est un récit édifiant de ce qui peut arriver lorsqu’un gouvernement s’acharne sur ses suspects et refuse de desserrer son étau. Heureusement, dans le cas de Mayfield, le gouvernement a fini par le relâcher mais non sans que la procédure ait chamboulé son existence.

Près d’une décennie plus tard, les capacités du gouvernement en matière de surveillance confidentielle n’ont fait que croître, grâce aux médias sociaux, téléphones connectés et autres technologies. La collecte massive de données personnelles des États-Uniens augmente le risque que des faux positifs — des Mayfield innocents tombant sous l’examen approfondi du gouvernement – se produisent . Et quand ce faux positif est un musulman américain ou un anarchiste ou un féroce activiste écologiste, les agents du gouvernement et les analystes auront-ils la capacité de mettre de côté leurs préjugés et leur nervosité afin de soupeser chaque information, particulièrement les preuves contradictoires, avant de condamner ces quelques malheureux à des charges bidons et à la vindicte publique ?

Le biais de confirmation devrait nous rendre sceptiques quant à cette possibilité.

Crédit photo : Fabbio (Creative Commons By-Sa)

Avec La Quadrature, Mozilla et tant d’autres organisations, nous nous associons à l’opération de riposte The Day We Fight Back[1], journée de mobilisation contre la surveillance de masse, également journée hommage à Aaron Swartz[2] et date anniversaire du succès remporté contre SOPA.

Nous n’avons pas prévu d’actions d’éclat particulières aujourd’hui dans la mesure où nous estimons, comme l’April en campagne actuellement, que nous y participons au quotidien, par la défense et la promotion du Libre en général et du logiciel libre en particulier.

Nous agissons pour re-décentraliser le Web[3] en offrant nos libres services en ligne que chacun peut installer sur son propre serveur ou utiliser librement sur notre portail. Ils sont regroupées sous le projet global « Framacloud » : Framapad, Framadate, Framindmap, Framanews, le petit dernier Framabag, etc.

Comme annoncé, nous avons aussi récemment entrepris notre « libération de Google », en commençant par le mail.

Brique après brique, construisons des alternatives à GAFA (Google, Apple, Facebook, Amazon), ces géants du Net parfaitement transparents pour la NSA.

Tous ensemble, faisons en sorte que notre optimiste slogan se concrétise chaque jour davantage : La route est longue mais la voie est libre.

[1] Voir sur le Framablog Mobilisons-nous le 11 février : The Day We Fight Back, contre la surveillance de masse et 11 février 2014 « The Day We Fight Back » #Mobilisation #AaronSwarz #SOPA #NSA.

[2] A propos d’Aaron Swartz, voir nos traductions effectuées l’année dernière juste après sa disparition (et en particulier le Manifeste de la guérilla pour le libre accès).

[3] Voir : Tim Berners-Lee: we need to re-decentralise the web.

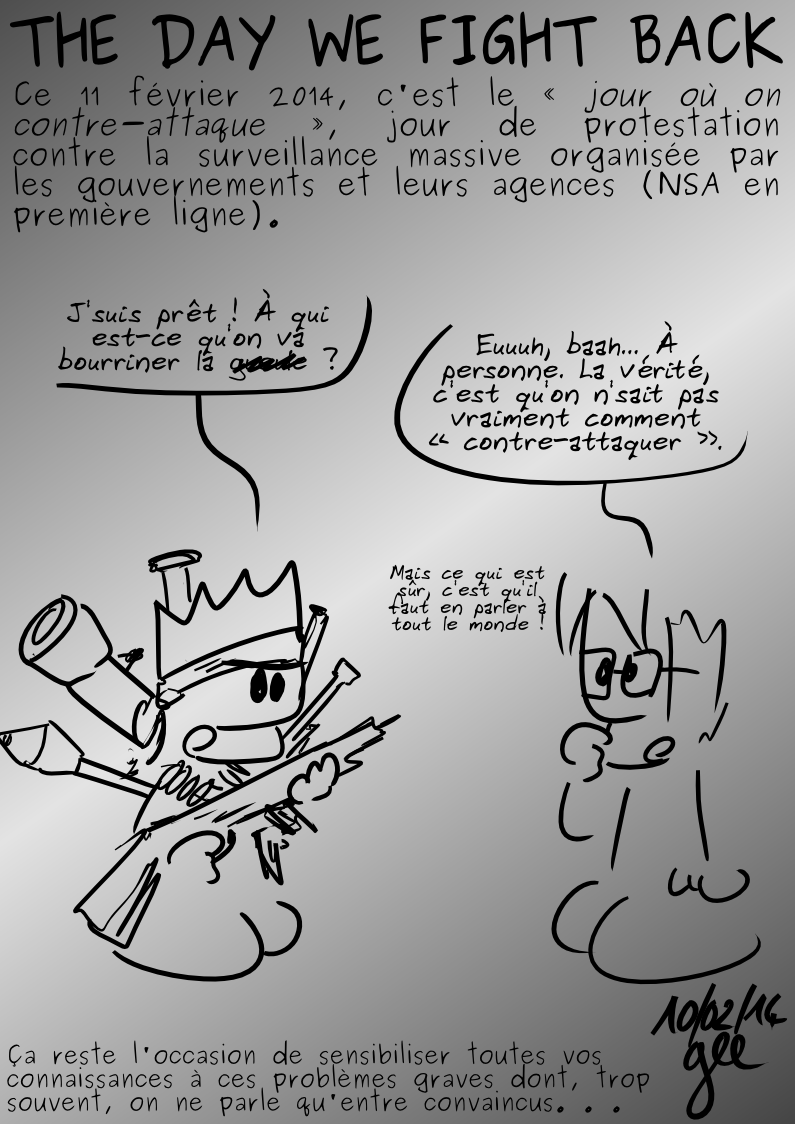

Comme nous l’avions annoncé il y a un mois ici, demain c’est la journée d’action The Day We Fight Back.

On peut toujours gloser sur la réelle portée d’un tel événement, mais il a le mérite de mettre le focus sur un sujet fondamental, pas assez relayé par les médias et peu pris à bras le corps par nos politiques. L’occasion justement d’en parler autour de nous et de faire avancer la sensibilisation.

The Day We Fight Back: A Call To the International Community to Fight Against Mass Surveillance

Katitza Rodriguez – 27 janvier 2014 – EFF.org

(Traduction : nitot, Asta, amha, piero, GregR, maxauvy)

Les révélations de Snowden ont confirmé nos pires craintes au sujet de l’espionnage en ligne. Elles montrent que la NSA et ses alliés ont construit une infrastructure de surveillance globale pour « contrôler Internet » et espionner les conversations mondiales. Ces groupes de l’ombre ont sapé les normes de chiffrement de base, et criblé la dorsale Internet avec des équipements de surveillance. Ils ont collecté des centaines de millions d’enregistrements téléphoniques de personnes qui n’étaient soupçonnées d’aucun crime. Ils ont écouté les communications électroniques de millions de personnes, chez elles et à l’extérieur, sans distinction aucune, en exploitant les technologies numériques que nous utilisons pour échanger et nous informer. Ils espionnent les populations alliées, et partagent ces informations avec d’autres organisations, au mépris le plus complet des lois.

Nous n’allons pas laisser la NSA et ses alliés détruire Internet. Inspirée par la mémoire d’Aaron Swartz, alimentée par la victoire contre SOPA et ACTA, la communauté numérique tout entière est unie pour retourner au combat.

Le 11 février, le jour de la contre-attaque (NdT : The Day We Fight Back), le monde va exiger la fin de la surveillance de masse dans tous les pays, tous les états, quels que soient les frontières et les régimes politiques. Les manifestations contre SOPA et ACTA ont été un succès car nous avons tous participé en tant que communauté. Comme le disait Aaron Swartz, tout le monde est devenu « le héros de sa propre histoire ». Nous pouvons choisir une date, mais nous avons besoin de tout le monde, de tous les utilisateurs de l’Internet, pour faire de ceci un mouvement.

Voici une partie de notre plan (mais ce n’est que le début). L’an dernier, avant qu’Ed Snowden ne fasse ses révélations au monde, les militants des droits numériques se sont entendus sur 13 Principes. Ces Principes expliquaient clairement en quoi la surveillance généralisée représente une violation des Droits de l’Homme, et donnaient aux législateurs et juges une liste de correctifs qu’ils pouvaient appliquer aux barbouzes de l’Internet. Ce jour de la contre-attaque, nous voulons que le monde adhère à ces principes. Nous voulons que les politiciens s’engagent à les respecter. Nous voulons que le monde voie que nous sommes concernés.

1. Nous encourageons les sites web à faire un lien vers le site The Day We Fight Back. Cela permettra à des personnes du monde entier d’apposer leur signature sous nos 13 Principes, en riposte à la surveillance de masse de la NSA, du GCHQ et d’autres agences de renseignement. Si vous pouvez informer vos collègues sur cette campagne et le site avant la fin de la journée, nous pourrons envoyer de l’information à ce sujet dans chaque pays.

2. Dites à vos amis de signer les 13 Principes ! Nous (NdT : EFF) sommes en train de nous organiser pour nous associer à la journée d’action. Nous allons continuer à utiliser ces Principes pour montrer à ceux qui nous gouvernent que le respect de la vie privée est un droit pour chacun et doit être protégé sans tenir compte des frontières.

3. Courriels : Si vous avez besoin d’un prétexte pour en parler à vos collègues ou à vos proches à ce sujet, le 11 février est pile le bon moment pour leur dire de contacter les politiques locaux sur des sujets comme l’espionnage via Internet. Il faut les encourager à agir et à comprendre l’importance du combat contre la surveillance de masse.

4. Réseaux sociaux : touittez ! Postez sur Facebook et Google Plus ! Nous voulons faire autant de bruit que possible. Nous voulons vraiment une campagne à l’échelle du globe, où tous les pays sont impliqués. Plus nous serons nombreux à signer les Principes, plus ceux qui nous gouvernent entendront nos exigences visant à arrêter l’espionnage de masse chez nous et dans d’autres pays.

5. Outils : développez des mèmes, des outils, des sites web et tout ce que vous pouvez pour encourager d’autres personnes à participer.

6. Soyez créatifs (NdT : exemple) : préparez vos propres actions et vos propres engagements. Descendez dans la rue. Faites la promotion des Principes dans votre pays. Ensuite, dites-nous ce que vous comptez faire, de façon à ce qu’on fasse un lien vers vos efforts et qu’on leur donne de la visibilité.

Ce serait génial si vous participiez de ces six façons (ou plus encore !) mais franchement, tout ce que vous pourrez faire aidera le mouvement.

Les espions d’Internet ont passé trop de temps à écouter nos pensées et peurs les plus privées. Il est maintenant temps qu’ils nous entendent vraiment à leur tour. Si vous partagez notre colère, partagez aussi nos principes et contre-attaquez.

Crédit photo : Greenoid (Creative Commons By-SA)