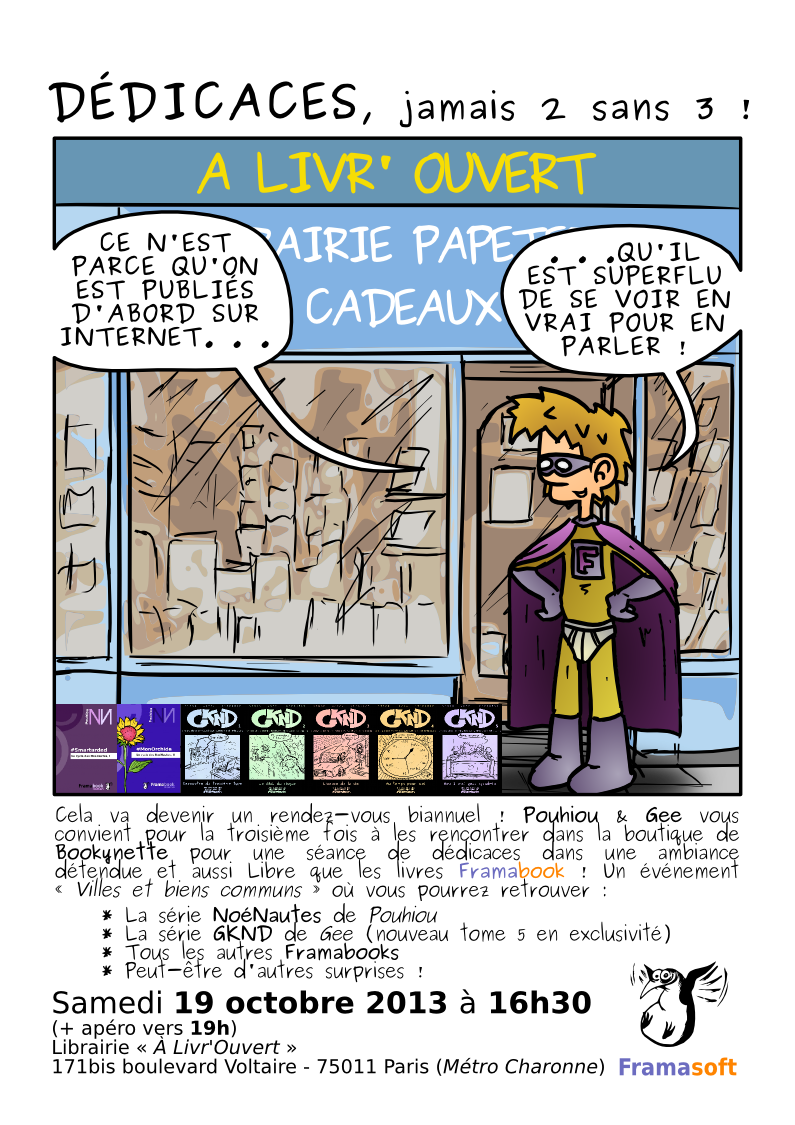

Des framabouquins et leurs auteurs dans une vraie librairie

Nous reprenons ici l’article récemment publié par KoS, il s’agit de la traduction française de l’article de l’Electronic Frontier Foundation : How The NSA Deploys Malware: An In-Depth Look at the New Revelations par : Sphinx, KoS, Scailyna, Paul, Framatophe et 2 auteurs anonymes

– – – – – –

Nous avons longtemps suspecté que la NSA, la plus grande agence d’espionnage du monde, était plutôt douée pour pénétrer les ordinateurs. Désormais, grâce à un article de Bruce Schneier, expert en sécurité qui travaille avec The Guardian sur les documents de Snowden, nous avons une vision bien plus détaillée de la manière dont la NSA utilise des failles pour infecter les ordinateurs d’utilisateurs ciblés.

La méthode utilisée par la NSA pour attaquer les gens avec des logiciels malveillants est largement utilisée par les criminels et les fraudeurs ainsi que par les agences de renseignement, il est donc important de comprendre et de se défendre contre cette menace pour éviter d’être victime de cette pléthore d’attaquants.

Déployer un logiciel malveillant via le Web nécessite généralement deux étapes. Premièrement, en tant qu’attaquant, vous devez attirer votre victime sur un site web que vous contrôlez. Deuxièmement, vous devez installer un logiciel sur l’ordinateur de la victime pour prendre le contrôle de sa machine. Cette formule n’est pas universelle, mais c’est souvent ainsi que les attaques sont exécutées.

Pour mener à bien la première étape, qui consiste à amener un utilisateur à visiter un site sous le contrôle de l’attaquant, ce dernier peut envoyer à la victime un courriel avec un lien vers le site web concerné : c’est ce que l’on appelle une attaque par hameçonnage (phishing). La NSA aurait parfois eu recours à ce type d’attaque, mais nous savons à présent que cette étape était généralement accomplie via une méthode dite de « l’homme du milieu » (man-in-the-middle)¹. La NSA contrôle un ensemble de serveurs dont le nom de code est « Quantum », situés sur les dorsales Internet et ces serveurs sont utilisés pour rediriger les cibles vers d’autres serveurs contrôlés par la NSA et chargés d’injecter le code malveillant.

Dans ce cas, si un utilisateur ciblé visite, par exemple, le site yahoo.com, son navigateur affichera la page d’accueil ordinaire de Yahoo! mais sera en réalité en communication avec un serveur contrôlé par la NSA. La version malveillante du site web de Yahoo! demandera au navigateur de l’utilisateur d’adresser une requête à un autre serveur contrôlé par la NSA et chargé de diffuser le code néfaste.

Quand un utilisateur ciblé visite un site web mal intentionné, quels moyens l’attaquant utilise-t-il pour infecter l’ordinateur de la victime ? Le moyen le plus direct est probablement d’amener l’utilisateur à télécharger et à exécuter un logiciel. Une publicité intelligemment conçue s’affichant dans une fenêtre pop-up peut convaincre un utilisateur de télécharger et d’installer le logiciel malveillant de l’attaquant.

Toutefois, cette méthode ne fonctionne pas toujours et repose sur une initiative de l’utilisateur visé, qui doit télécharger et installer le logiciel. Les attaquants peuvent choisir plutôt d’exploiter des vulnérabilités du navigateur de la victime pour accéder à son ordinateur. Lorsqu’un navigateur charge une page d’un site, il exécute des tâches telles que l’analyse du texte envoyé par le serveur et il arrive souvent qu’il charge des greffons (plugins) tels que Flash pour l’exécution de code envoyé par le serveur, sans parler du code JavaScript que peut aussi lui envoyer le serveur. Or, les navigateurs, toujours plus complexes à mesure que le web s’enrichit en fonctionnalités, ne sont pas parfaits. Comme tous les logiciels, ils ont des bogues, et parfois ces bogues sont à la source de vulnérabilités exploitables par un attaquant pour prendre le contrôle d’un ordinateur sans que la victime ait autre chose à faire que visiter un site web particulier. En général, lorsque les éditeurs de navigateurs découvrent des vulnérabilités, ils les corrigent, mais un utilisateur utilise parfois une version périmée du navigateur, toujours exposée à une attaque connue publiquement. Il arrive aussi que des vulnérabilités soient uniquement connues de l’attaquant et non de l’éditeur du navigateur ; ce type de vulnérabilité est appelée vulnérabilité zero-day.

La NSA dispose d’un ensemble de serveurs sur l’internet public désignés sous le nom de code « FoxAcid », dont le but est de déployer du code malveillant. Une fois que des serveurs Quantum ont redirigé une cible vers une URL spécialement forgée et hébergée sur un serveur FoxAcid, un logiciel installé sur ce serveur se sert d’une boîte à outils d’exploitation de failles pour accéder à l’ordinateur de l’utilisateur. Cette boîte à outils couvre vraisemblablement des vulnérabilités connues, utilisables contre des logiciels périmés, et des vulnérabilités zero-day, en règle générale réservées à des cibles de haute valeur ². Nos sources indiquent que l’agence utilise ensuite ce code malveillant initial pour installer d’autres logiciels à le plus long terme.

Quand un attaquant réussit à infecter une victime avec du code malveillant, il dispose d’ordinaire d’un accès complet à l’ordinateur de cette dernière : il peut enregistrer les saisies du clavier (qui peuvent révéler mots de passe et autres informations sensibles), mettre en route la webcam ou lire n’importe quelle donnée conservée sur cet ordinateur.

Nous espérons que ces révélations pousseront les éditeurs de navigateurs à agir, que ce soit pour renforcer leurs logiciels contre les failles de sécurité ou pour tenter de détecter et de bloquer les URL utilisées par les serveurs FoxAcid.

Entre-temps, les utilisateurs soucieux de leur sécurité s’efforceront de suivre des pratiques de nature à assurer leur sécurité en ligne. Gardez toujours vos logiciels à jour, en particulier les greffons des navigateurs tels que Flash, qui nécessitent des mises à jour manuelles. Assurez-vous de bien faire la différence entre les mises à jour légitimes et les avertissements sous forme de pop-ups qui se font passer pour des mises à jour. Ne cliquez jamais sur un lien suspect dans un courriel.

Les utilisateurs qui souhaitent aller un pas plus loin — selon nous, tout le monde devrait se sentir concerné —, utiliseront l’activation en un clic de greffons Flash ou Java de manière à ce que ces derniers ne soient exécutés sur une page web qu’à la condition que l’utilisateur l’approuve. Pour Chromium et Chrome, cette option est disponible dans Paramètres => Afficher les paramètres avancés => Confidentialité => Paramètres du contenu => Plug-ins.

La même chose peut être faite pour Firefox à l’aide d’une extension comme Click to Play per-element. Les greffons peuvent également être désactivés ou complètement désinstallés. Les utilisateurs devraient également utiliser un bloqueur de publicité afin d’empêcher les requêtes superflues du navigateur destinées aux publicitaires et aux pisteurs du web. Ils devraient en outre utiliser l’extension HTTPS Everywhere afin d’utiliser le chiffrement des connexions associées à HTTPS sur le plus de sites possibles.

Si vous êtes un utilisateur prêt à supporter quelques désagréments au bénéfice d’une navigation plus sûre, regardez du côté de NotScripts (Chrome) ou de NoScript (Firefox), qui permettent de limiter l’exécution des scripts. Cela signifie qu’il vous sera nécessaire d’autoriser par un clic l’exécution des scripts un à un. JavaScript étant très répandu, attendez-vous à devoir cliquer très souvent. Les utilisateurs de Firefox peuvent s’orienter vers une autre extension utile, RequestPolicy, qui bloque le chargement par défaut des ressources tierces sur une page. Ici aussi, votre navigation ordinaire pourrait être perturbée car les ressources tierces sont très utilisées.

Enfin, pour les plus paranoïaques, HTTP Nowhere permettra de désactiver l’ensemble du trafic HTTP, avec pour conséquence que votre navigation sera entièrement chiffrée et, par la même occasion, limitée aux seuls sites offrant une connexion HTTPS.

Le système de la NSA pour déployer les logiciels malveillants n’a rien de particulièrement novateur, mais avoir un aperçu de la façon dont il opère devrait aider les utilisateurs et les éditeurs de logiciels et de navigateurs à mieux se défendre contre ces types d’attaques, et contribuer à une meilleure protection de tous contre les criminels, les agences de renseignement et une pléthore d’autres attaquants. C’est pourquoi nous jugeons vital que la NSA soit transparente quant à ses capacités et aux failles ordinaires de sécurité auxquelles nous sommes exposés — notre sécurité en ligne en dépend.

Nous sommes de plus en plus nombreux à lire des e-books au format ePub sur nos tablettes, smartphones et liseuses.

L’article ci-dessous propose une méthode simple et linéaire pour créer des fichiers au format ePub à partir du traitement de texte de LibreOffice et d’une extension dédiée.

Garantie 100 % pur libre !

Remarque : Si vous avez une autre méthode, toujours libre bien entendu, ne pas hésiter à nous la faire partager dans les commentaires.

Note : cet article est obsolète, LibreOffice produit désormais des epubs nativement : https://help.libreoffice.org/latest/fr/text/shared/01/ref_epub_export.html

How to create an eBook the open source way

Bryan Behrenshausen – 6 août 2013 – OpenSource.com

(Traduction : Asta, Paul, Penguin, Manolo, Garburst, P3ter, Floxy, Achille, Cyb, Moosh, brandelune, GregR, Scailyna, Pxl_Ctzn, M0tty)

Les lecteurs attentifs auront remarqué que nous avons commencé à publier nos e-books « Open Voices » au format ePub. Désormais, quelques-uns de nos meilleurs essais et interviews sont disponibles sous la forme de fichiers légers et portables, et peuvent être lus sur n’importe quel appareil de lecture électronique supportant ce format ouvert.

Et qui de mieux pour se charger de la tâche de convertir notre bibliothèque que votre amical stagiaire d’OpenSource.com ? L’été dernier, j’ai amélioré ce que je considère comme une méthode simple et fiable pour créer des e-books à la manière open source. J’aimerais aujourd’hui la partager.

Ce guide détaille une méthode de création de livres numériques (« e-books ») dans le format ePub, en utilisant des outils libres disponibles sur la plupart des systèmes d’exploitation. Ce format international de publication numérique est devenu un standard et est supporté par la plupart des liseuses (hormis le Kindle – désolé pour les fans d’Amazon). Mais, plus important encore, proposer un livre numérique au format ePub garantit que de nombreuses boutiques et plate-formes de publication d’eBook pourront l’héberger et le distribuer.

La méthode que j’expose ici est le reflet de deux désirs : créer des e-books libres dans des formats ouverts en utilisant des outils libres, et éviter toute complication inutile en utilisant le moins d’outils possible. Au final, ce guide décrit une procédure assez spécifique permettant de recueillir et de mettre en forme un contenu au format ouvert OpenDocument et le transformer ensuite en un livre numérique au format ePub.

Juste un mot avant de commencer. Je n’aurais pas pu accomplir ce travail si rapidement et si facilement sans l’aide de Scott Nesbitt, l’éditeur et écrivain d’Auckland qui est un des piliers d’OpenSource.com. Lorsque j’ai commencé à imaginer la manière de réaliser ce projet, j’ai lu (plusieurs fois), de nombreux tutoriels remarquables de Scott sur les e-books qui se sont avérés d’une immense aide. Tout projet libre digne de ce nom se doit de reconnaître ses dettes. J’exprime ici à Scott toute ma gratitude.

Très bien. Allons-y.

Tout d’abord, votre e-book a besoin d’un contenu.

Vous devez créer un contenu nouveau pour votre projet d’e-book. Ou bien reprendre un contenu que vous avez déjà publié sur un blog. Dans les deux cas, LibreOffice est l’outil idéal.

La manière dont vous importez votre contenu importe peu, mais vous ne devez pas oublier un point crucial : vous devez utiliser des styles pour mettre en forme votre document. Ces « styles » sont bien plus qu’un choix de police ou d’interligne : il s’agit de déclarations définissant la structure logique et significative de votre document (pour plus d’information sur ce sujet, renseignez-vous sur ce qu’est le « marquage sémantique »).

Certains pourraient penser qu’utiliser un traitement de texte pour créer un livre électronique est un peu fantaisiste, mais ils oublient une chose : les traitements de texte sont faits pour réaliser des mises en forme rapides et efficaces. Malheureusement, la plupart des utilisateurs n’apprennent jamais à utiliser correctement un logiciel de traitement de texte, et appliquent au petit bonheur un formatage de texte à des éléments individuels (comme la police de caractère ou la couleur du texte). Si vous êtes l’un d’eux (j’en étais), alors vous devriez vous rendre un merveilleux service en étudiant les tutoriels pour LibreOffce d’Ahuka disponibles sur le site Hacker Public Radio.

Dans LibreOffice, appuyez sur F11 pour faire apparaître la fenêtre « Styles et formatage ». Quand cette fenêtre sera visible, elle exposera les différents styles utilisés dans votre document. Pour faire un fichier ePub, vous devez attribuer au minimum les éléments suivants :

Aucun élément de votre fichier OpenDocument ne doit être laissé non structuré. Vérifiez que chaque titre, citation et paragraphe est clairement identifié comme tel. En bonus : si vous copiez depuis une source dont l’édition a déjà été réalisée — telle une page web — LibreOffice devrait reconnaître les styles depuis le document source et les appliquer dans votre document cible.

Ne vous souciez pas de l’aspect des éléments de votre document. Passer tout votre après-midi à trouver la police de caractère parfaite pour les titres de chapitres, c’est gaspiller votre temps. Les fichiers ePub contiennent des règles de style écrites en langage CSS ; ces règles sont conçues pour permettre aux liseuses électroniques d’appliquer leurs propres préférences aux livres et aux lecteurs de spécifier les tailles et styles de police de leur choix.

En bref, l’aspect de votre document ne sera pas aussi important que la manière dont il a été structuré. Assurez-vous que chaque élément dans votre OpenDocument a été étiqueté, mais ne vous inquiétez pas des choses comme les marges.

Quand vous avez fini de mettre tout votre contenu dans LibreOffice, enregistrez votre travail (cela va sans dire mais ça va mieux en le disant).

Avant de générer votre livre numérique, il n’est jamais inutile de le passer en revue. Vos lecteurs apprécieront bien sûr une relecture attentive, mais c’est aussi votre logiciel qui vous récompensera pour le temps consacré à mettre bon ordre dans les balises.

Dans LibreOffice, la combinaison Ctrl+F10 permet d’afficher les « caractères invisibles » (caractères non imprimables). Ces caractères sont simplement les indicateurs invisibles utilisés par le traitement de texte pour mettre en forme le texte. En activant cette fonctionnalité, vous devenez capable de traquer le moindre espace, coupure ou retour à la ligne qui pourrait s’être glissé dans votre document.

Supprimez tous ceux qui ne sont pas nécessaires comme une espace à la fin de la dernière phrase d’un paragraphe ou un paragraphe vide au milieu de deux « morceaux » de texte. Votre fichier ePub doit être le plus propre possible, non seulement pour être beau, mais aussi pour que la conversion OpenDocument vers ePub se déroule correctement.

À cette étape, soyez sûr d’enregistrer votre travail (oui, je sais, je me répète).

Nous sommes maintenant prêts à générer un fichier ePub depuis la source OpenDocument. Grâce à la très pratique extension Writer2ePub pour LibreOffice, c’est un jeu d’enfant.

Téléchargez et installez Writer2ePub en cliquant sur le lien de téléchargement approprié disponible sur la page du projet. Si l’extension s’enregistre sur votre ordinateur, double-cliquez sur le paquet téléchargé et Writer devrait faire pour vous le travail de configuration du plugin.

Si Writer2ePub a été correctement installé, LibreOffice affiche la barre d’outils ePub. Comme elle ne compte que trois boutons, la repérer n’est pas facile : ouvrez l’œil !

Tout d’abord, cliquez sur le bouton bleu pour saisir les métadonnées de votre e-book. Le faire est plus qu’important : c’est indispensable ! À tel point que Writer2ePub ne vous permettra pas d’y échapper. Vous devez fournir au minimum :

Vous pouvez aussi ajouter une couverture à votre livre. Par défaut, Writer2ePub recherche des images dans votre document et crée une couverture à partir de la première qu’il trouve. L’extension n’apprécie pas vraiment que vous lui demandiez de faire cela alors que votre livre ne contient aucune image. Veillez par conséquent à sélectionner « No Cover » (Pas de couverture) pour éviter des erreurs de ce type.

Quand vous êtes satisfait de vos réglages, cliquez sur OK, puis enregistrez votre OpenDocument.

Pour finir, appuyez sur le bouton vert dans la barre d’outils Writer2ePub et regardez ce magnifique plugin faire ce qu’il a à faire, c’est-à-dire la conversion.

Writer2ePub va prendre le contrôle de LibreOffice et va commencer à convertir votre OpenDocument en fichier ePub. Naturellement, le temps nécessaire pour le faire dépend de la longueur de votre livre et du nombre d’images qu’il contient.

Lorsque cela est terminé, recherchez le dossier qui contient votre fichier source OpenDocument. À côté de lui devrait se trouver un nouvel ePub avec le même nom de fichier.

Ouvrez ce fichier avec le lecteur d’ePub de votre choix. La plupart des gens apprécient FBReader, qui est disponible sous Windows, OS X, Linux et Android. Vous pourriez aussi envisager d’installer votre lecteur d’ePub comme une extension de navigateur Web (à l’aide, par exemple, du bien nommé EPUBReader dans Firefox). Cela vous permet d’ouvrir sur Internet des liens vers des fichiers ePub sans changer d’application.

Vous allez maintenant inspecter soigneusement votre e-book. Assurez-vous de vérifier :

J’ai remarqué que l’extension Writer2ePub provoque parfois des erreurs lorsqu’elle a affaire à des liens hypertextes anormalement longs ou à des liens vers des fichiers autres que HTML (comme des PDF). J’ai aussi observé que l’extension éprouve des difficultés à gérer les chapitres ou sections se terminant par une liste numérotée ou à puces. Dans ce cas, insérez un paragraphe à la fin de la liste pour éviter tout souci ultérieur.

Vous avez désormais entre les mains un livre numérique produit à la façon de l’open source, c’est-à-dire avec des outils libres dans un format ouvert. Désormais, vous pouvez par exemple :

Crédit photo : ActuaLitté (Creative Commons By-Sa)

La question de l’implémentation des DRM à même le HTML5 fait couler beaucoup d’encre actuellement. Nous l’avions évoqué dans nos colonnes : Mobilisons-nous ! Pas de DRM dans le HTML5 et les standards W3C et DRM dans HTML5 : la réponse de Cory Doctorow à Tim Berners-Lee (le Geektionnerd n’étant pas en reste non plus : DRM et HTML5 et DRM HTML5, c’est fait).

Il faut dire que la simple évocation de ces 3 majuscules fait hérisser le poil de bon nombre d’entre nous. Alors vous imaginez, les DRM validés et implémentés par le W3C ! Ce serait crime de haute trahison…

Pour en quelque sorte éteindre l’incendie, Sir Tim Berners-Lee himself répond ici à ses détracteurs en voulant se montrer rassurant quant à sa préoccupation constante et prioritaire qui demeure un Web libre et ouvert pour ses utilisateurs. Il rappelle que pour le moment nous n’en sommes qu’à la phase de discussion et que celle-ci s’annonce d’autant plus longue qu’il y a de nombreuses parties à tenter de concilier.

Convaincant et convaincu ?

On Encrypted Video and the Open Web

Tim Berbers-Lee – 9 octobre 2013 – W3 Blog

(Traduction : Paul, Penguin, Garburst, Alexis, Norore, ZeHiro, Armos, genma + anonymes)

Il y a eu beaucoup de réactions suite au message annonçant que le W3C considère que le sujet de la protection des vidéos devait être abordé au sein de son Groupe de Travail HTML. Dans cet article, je voudrais donner quelques arguments pour expliquer cela.

Nous entendons l’explosion de critiques (et quelques soutiens) concernant les récents changements d’orientation du W3C qui ouvrent la discussion à l’intégration de la protection du contenu vidéo au sein du Groupe de Travail HTML. Nous entendons cette critique comme un signal : que de nombreuses personnes attachent de l’importance aux choix du W3C, et se sentent trahies par cette décision. Je veux qu’il soit clair que toute l’équipe du W3C et moi-même sommes plus passionnés que jamais au sujet de l’ouverture du Web. De plus, aucun d’entre nous, en tant qu’utilisateur, n’apprécie certaines formes de protection des contenus telles que les DRM. Ni les contraintes qu’ils imposent aux utilisateurs et aux développeurs, ni la législation bien trop sévère que cela entraîne dans des pays comme les États-Unis.

Nous avons tous envie d’un Web ouvert, riche et fiable. Nous voulons un Web ouvert aux innovateurs et aux bidouilleurs, aux créateurs de ressources et aux explorateurs de culture. Nous voulons un Web qui soit riche en contenu, à prendre dans le double sens de la lecture mais aussi de l’écriture. Nous voulons un Web qui soit universel, dans le sens qu’il puisse tout contenir. Comme Michael Dertouzos, un ancien responsable du Laboratoire de sciences informatiques ici au MIT, avait l’habitude de le dire : un marché de l’information, où les gens peuvent acheter, vendre ou échanger librement de l’information. Pour être universel, le Web doit être ouvert à toutes sortes d’entreprises et de modèles d’entreprise.

Les principes de conception d’HTML donnent une aide précieuse sur les priorités des parties concernées : « en cas de conflit, prenez d’abord en compte les utilisateurs puis les auteurs, ensuite les développeurs, puis ceux qui élaborent les spécifications et enfin l’aspect purement théorique. En d’autres termes, le coût (ou les difficultés) supporté par l’utilisateur doit avoir la priorité sur celui supporté par les auteurs, qui aura à son tour la priorité sur celui associé à l’implémentation, lequel aura la priorité sur le coût pour les rédacteurs de spécifications, lui-même devant avoir plus de poids que les propositions de modification fondées sur de seules considérations théoriques. Il va de soi que les améliorations qui apportent satisfaction à plusieurs parties simultanément sont préférables.

Ainsi mettons-nous l’utilisateur au premier plan. Mais des utilisateurs différents ont des préférences différentes voire parfois incompatibles : certains utilisateurs du Web aiment regarder des films à succès, d’autres aiment jouer avec le code. La meilleure solution sera celle qui satisfera tout le monde, et nous la cherchons encore. Si nous ne pouvons pas la trouver, nous recherchons au moins la solution qui portera le moins préjudice aux besoins exprimés, qu’il s’agisse des utilisateurs, auteurs, développeurs, et tout autre partie de l’écosystème.

Les débats à propos de l’intégration de la protection des contenus vidéos en général et d’EME en particulier, à la standardisation du W3C sont nombreux et variés. Lorsque nous avons discuté du problème au sein du Groupe Architecture Technique du W3C plus tôt cette année, j’ai noté sur le tableau une liste des différents arguments, qui était déjà relativement longue, et cette liste ne s’est pas réduite avec le temps. Ces réflexions s’appuient sur le comportement supposé des utilisateurs, concepteurs de navigateur, distributeurs de contenu multimédia, etc. selon différents scénarios qui ne peuvent être que des hypothèses. De plus elles impliquent de comparer des choses très différentes : la fluidité d’une interface utilisateur et le danger que les programmeurs puissent être emprisonnés. Il n’y aura donc pas d’issue pour nombre de ces discussions avant un long moment. Je voudrais remercier ici tout ceux qui, avec écoute et considération, se sont investis dans cette discussion et j’espère que vous continuerez ainsi.

Permettez-moi de prendre quelques éléments, en aucun cas une liste exhaustive.

Le W3C est un lieu où l’on discute des évolutions potentielles de la technologie. Et c’est la charte du Groupe de travail HTML qui cadre le champ de la discussion. Le W3C n’a ni l’intention ni le pouvoir de dicter ce que les navigateurs ou les distributeurs de contenu peuvent faire. Exclure cette question de la discussion n’a pas pour effet qu’elle cesse de se poser pour les systèmes de tout un chacun.

Certains arguments en faveur de l’inclusion peuvent se résumer comme suit : si protection du contenu des vidéos il doit y avoir, mieux vaut que cette protection soit discutée de manière ouverte au sein du W3C, que chacun utilise autant que possible un standard ouvert et interopérable, qu’elle soit intégrée dans un navigateur dont le code source soit ouvert, et disponible dans un ordinateur classique plutôt que dans un appareil spécialisé. Ce sont là des arguments clés en faveur de l’inclusion de ce sujet aux discussions.

En tant qu’utilisateur, personne n’aime les DRM, quel que soit l’endroit où ils surgissent. Toutefois, ça vaut le coup de réfléchir à ce que nous n’aimons pas dans les systèmes de DRM existants, et comment l’on pourrait construire un système plus ouvert et plus juste. Si nous, les programmeurs qui concevons et construisons les systèmes Web, devons étudier quelque chose qui sera très coûteux à de nombreux niveaux, que pouvons-nous demander en échange ?

Le débat vient à peine de commencer. Le Restricted Media Community Group est un forum pour discuter de cela. La liste de diffusion www-tag@w3.org est un bon moyen de parler de l’architecture du Web en général, et il y a aussi le HTML Working Group et le Web Copyright Community Group. Et puis il y a également tous ces commentaires au message de Jeff ou à cet article, bien que je ne puisse pas être en mesure de répondre à tout le monde.

Continuons tous à participer à la création d’une plateforme Web puissante, reposant sur des standards ouverts. Le cas de l’utilisation d’un contenu vidéo protégé est un défi à relever. Nous pensons que cette discussion nous aidera à atteindre ce but, même s’il reste encore beaucoup à faire pour arriver au niveau d’ouverture que j’ai personnellement tenté d’atteindre depuis 25 ans et que le W3C poursuit depuis sa création.

Timbl

Ce que j’aime chez Mozilla va bien au-delà du code… Le témoignage enthousiaste et caractéristique d’un contributeur.

Ce ne sont pas les développeurs sur des projets non libres qui peuvent en dire autant.

Mihnea Dobrescu-Balaur – 6 octobre 2013 – Blog personnel

(Traduction : Asta, Penguin, goofy, Isammoc, FF255, nclm, GregR, greygjhart, Isammoc)

Je me suis pas mal impliqué pour Mozilla ces derniers temps et, entre mon dernier stage et le MozSummit de ce week-end, plusieurs pensées ont commencé à germer à propos de ce que j’aime le plus à son sujet. Ne perdez pas de vue que ces mots traduisent uniquement mes impressions.

Quand je parle de Mozilla aux gens, ils pensent en général « ah, Firefox ! ». Même si Firefox est notre projet le plus populaire actuellement, Mozilla représente bien plus que ça ; voici pourquoi j’écris cela.

Tout commence avec notre mission qui, comme Mitchell l’a expliqué au Summit, peut être réduite à trois principes de base :

Il n’y a rien ici concernant les performances de JavaScript, le temps de démarrage des app, la fluidité du défilement ou d’autres mots à la mode ; bien que ceux-ci ne soient clairement pas ignorés, cela montre que Mozilla a des priorités différentes.

À chaque fois que je vois une démo ou que je lis un sujet sur un nouveau projet en cours, je suis impressionné de voir à quel point les gens recherchent la standardisation et maintiennent le choix de l’utilisateur au premier plan à tout moment. Cela montre encore que nous ne sommes pas dans une course à la fonctionnalité, essayant de nous démarquer au travers de fonctionnalités que les autres n’ont pas. Si vous avez fait attention aux principes, vous saurez que c’est en fait impensable… Le Web doit être interopérable, vous vous souvenez ?

La mission est ce qui guide la communauté. Je pense que nous avons là une communauté fantastique : développeurs, designers, testeurs, reps (NdT : des « représentants » Mozilla bénévoles qui organisent des événements), travaillant tous ensemble pour s’assurer, et là encore pour paraphraser Mitchell, qu’Internet soit ce que le monde a besoin qu’il soit. Contrairement à d’autres projets, où la communauté environnante ne joue qu’un (petit) rôle de soutien mineur, Mozilla telle qu’on la connaît ne serait pas pareille sans sa cohorte de volontaires.

Outre Firefox, nous travaillons sur d’autres projets qui rendent le Web plus accessible et le font avancer. Firefox OS et Webmaker me viennent à l’esprit. Firefox OS rapproche Internet des personnes qui n’ont pas actuellement de smartphone. En même temps, il fait avancer les technologies Web en procurant un support semblable à celui que les développeurs sur des plateformes fermées, propriétaires à travers des applications natives peuvent avoir. Webmaker a pour objet de forger notre Internet – il permet aux gens de contribuer au Web avec leur propre contenu.

Avec sa mission, ses super volontaires et ses projets tournés vers la communauté, Mozilla est différente. Elle est spéciale. C’est quelque chose que beaucoup n’auraient pas pensé possible. Il n’y a pas si longtemps, personne n’aurait pensé qu’un logiciel libre, gratuit et open source puisse atteindre une part de marché significative. Firefox l’a fait et c’est grâce à son influence déterminante que nous en sommes arrivés à disposer d’autres choix que seulement Internet Explorer pour naviguer sur le Web.

Notre communauté démontre qu’un groupe de gens dispersés à travers le monde peut faire du beau travail ensemble. Firefox OS amène le Web encore plus loin, plus proche des terminaux mobiles de plus en plus populaires. Tout cela et bien d’autres choses encore est réalisé en toute transparence par des contributeurs passionnés. Comment ne pas l’aimer !?

Crédit photo : Beyond the Code

En 1991, Phil Zimmermann a développé un logiciel de chiffrement des courriels qui s’appelait PGP, destiné selon lui aux militants anti-nucléaires, pour qu’ils puissent organiser leurs manifestations.

Aujourd’hui, PGP est une entreprise qui vend un logiciel de chiffrement propriétaire du même nom. OpenPGP est le protocole ouvert qui définit comment fonctionne le chiffrement PGP, et GnuPGP (abrégé en GPG) est le logiciel libre, 100% compatible avec la version propriétaire. GPG est aujourd’hui beaucoup plus populaire que PGP parce que tout le monde peut le télécharger gratuitement, et les cyberphunks le trouvent plus fiable parce qu’il est open source. Les termes PGP et GPG sont fréquemment employés l’un pour l’autre.

Malheureusement, PGP est notoirement difficile à utiliser. Greenwald en a donné l’exemple quand il a expliqué qu’il ne pouvait pas dans un premier temps discuter avec Snowden parce que PGP était trop difficile à installer.

Comme pour l’OTR, chaque utilisateur qui souhaite envoyer ou recevoir des messages chiffrés doit générer sa propre clé PGP, appelée paire de clés. Les paires de clés PGP sont en deux parties, la clé publique et la clé privée (secrète).

Si vous disposez de la clé publique de quelqu’un, vous pouvez faire deux choses : chiffrer des messages qui ne pourront être déchiffrés qu’avec sa clé privée, et vérifier les signatures qui sont générées avec sa clé secrète. On peut donner sans problème sa clé publique à tout le monde. Le pire qu’on puisse faire avec est de chiffrer des messages que vous seul pourrez déchiffrer.

Avec votre clé privée vous pouvez faire deux choses : déchiffrer des messages qui ont été chiffrés avec votre clé publique et ajouter une signature numérique pour vos messages. Il est très important que votre clé privée reste secrète. Un attaquant disposant de votre clé privée peut déchiffrer des messages qui ne sont destinés qu’à vous et peut fabriquer de faux messages qui auront l’air de venir de vous. Les clés privées sont généralement chiffrées avec une phrase secrète, donc même si votre ordinateur est compromis et que votre clé privée est volée, l’attaquant devra obtenir votre phrase secrète avant de pouvoir l’utiliser. Contrairement à OTR, PGP n’utilise pas la sécurité itérative. Si votre clé PGP privée est compromise et que l’attaquant dispose de copies de courriels chiffrés que vous avez reçus, il pourra donc tous les déchiffrer.

Comme vous avez besoin des clés publiques des autres personnes pour chiffrer les messages à leur intention, le logiciel PGP vous laisse gérer un trousseau de clé avec votre clé publique et celles de tous les gens avec qui vous communiquez.

Utiliser PGP pour le chiffrement des courriels peut s’avérer problématique. Par exemple, si vous configurez PGP sur votre ordinateur mais que vous recevez un courriel chiffré sur votre téléphone, vous ne pourrez pas le déchiffrer pour le lire avant d’être de retour sur votre ordinateur.

Comme OTR, chaque clé PGP possède une empreinte unique. Vous pouvez trouver une copie de ma clé publique ici, et mon empreinte est 5C17 6163 61BD 9F92 422A C08B B4D2 5A1E 9999 9697. Si vous jetez un coup d’œil à ma clé publique, vous allez voir qu’elle est très longue et qu’il sera difficile de la lire sur un téléphone. Une empreinte est une version plus courte et moins contraignante de représenter une clé de manière unique. Avec ma clé publique, vous pouvez chiffrer des messages que je serais seul à pouvoir déchiffrer, tant que ma clé privée n’a pas été compromise.

La sécurité de la crypto repose souvent sur la sécurité d’un mot de passe. Comme les mots de passes sont très facilement devinés par les ordinateurs, les cryptographes préfèrent le terme phrase secrète pour encourager les utilisateurs à créer leurs propres mots de passe, très long et sécurisés.

Pour obtenir des conseils sur la façon de choisir de bonnes phrases secrètes, consultez la section phrase secrète du livre blanc de l’EFF (NdT : Electronic Frontier Foundation, http://www.eff.org ) “Défense de la vie privée aux frontières des USA : un guide pour les voyageurs qui transportent des terminaux numériques”. Voyez aussi la page d’accueil de Diceware Passphrase.

Mais protéger vos clés privées PGP ne suffit pas : vous devez aussi choisir de bonnes phrases secrètes pour le chiffrement de vos disques et trousseaux de mots-de-passe.

Pour installer GPG, les utilisateurs de Windows peuvent télécharger Gpg4win, et les utilisateurs de Mac OS X GPGTools. Si vous utilisez GNU/Linux, GPG est probablement déjà installé. GPG est un programme en ligne de commande, mais il y a des logiciels qui s’interfacent avec les clients de messagerie, pour une utilisation simplifiée.

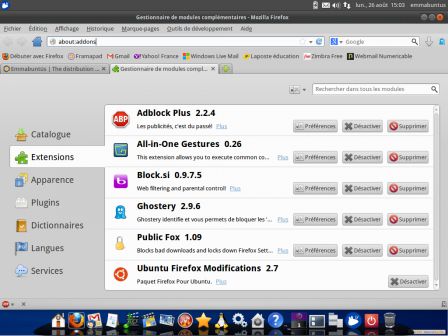

Vous devrez télécharger un client messagerie pour utiliser PGP correctement. Un client de messagerie est un programme sur votre ordinateur que vous ouvrez pour vérifier vos courriels, contrairement à l’utilisation de votre navigateur web. La configuration PGP la plus populaire est le client de messagerie Thunderbird accompagné de l’add-on Enigmail. Thunderbird et Enigmail sont des logiciels libres disponibles sur Windows, Mac et GNU/Linux.

À l’heure actuelle, PGP est très difficile à utiliser de façon sécurisée à partir d’un navigateur web. Bien que quelques extensions de navigateurs existants puissent aider à le faire, je recommande de passer par un client de messagerie de bureau jusqu’à ce que le domaine de la crypto de navigateur mûrisse. Il est possible d’utiliser un chiffrement PGP avec Gmail, mais la façon la plus simple est de passer par un client de messagerie comme Thunderbird et de configurer votre compte Gmail à travers lui.

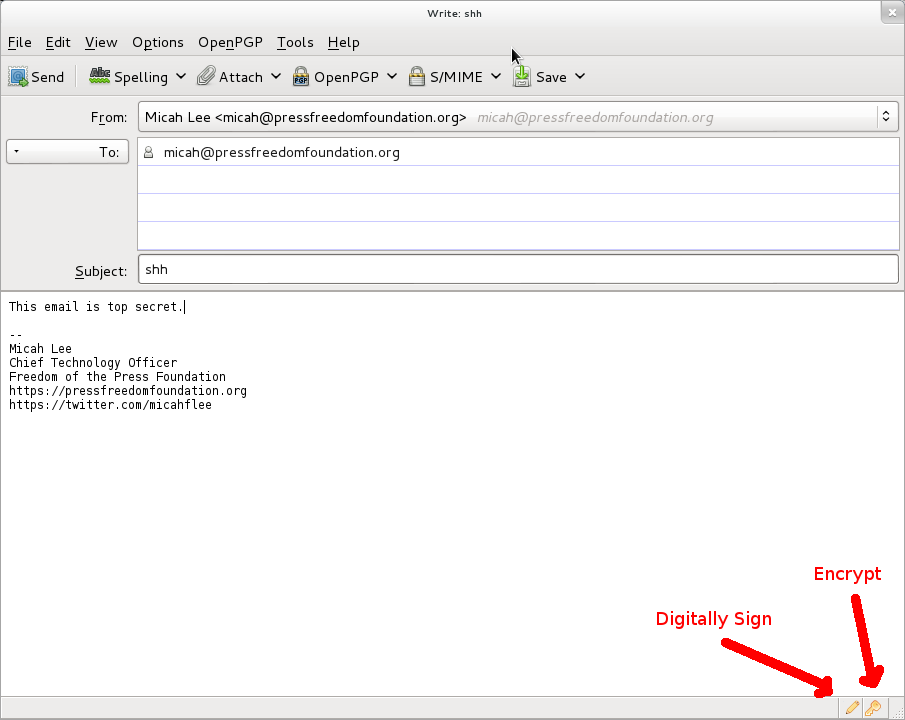

Vous pouvez envoyer des courriels chiffrés et les signer numériquement en utilisant une interface utilisateur graphique via Thunderbird et Enigmail. Voici un exemple de courriel chiffré que je m’envoie à moi-même.

Quand je clique sur envoyer, mon logiciel prend le corps du message et le chiffre en utilisant ma clé publique, rendant son contenu incompréhensible pour les oreilles indiscrètes, y compris mon fournisseur de courriel.

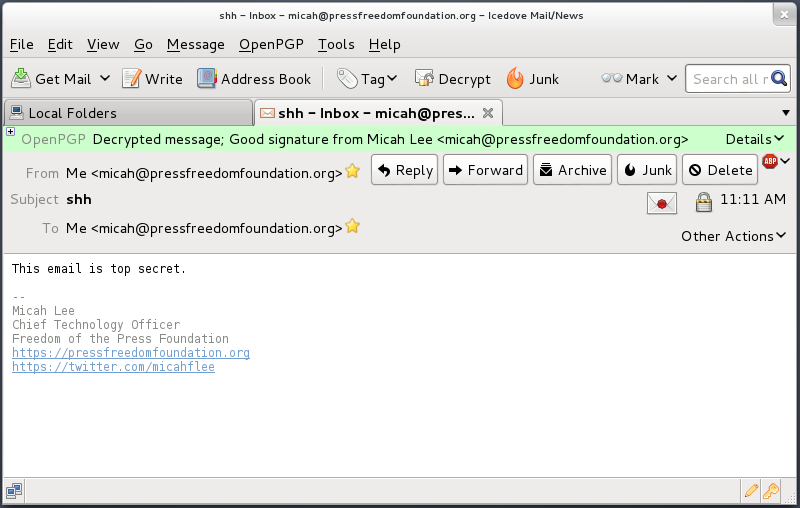

Quand j’ai ouvert ce courriel, j’ai dû entrer ma phrase secrète de chiffrement pour le déchiffrer. Comme je l’avais chiffré en utilisant ma clé publique, le seul moyen que j’ai de le déchiffrer est d’utiliser ma clé privée. Comme ma clé privée est protégée par une phrase secrète, j’ai eu besoin de la taper pour déchiffrer temporairement ma clé privée qui est alors utilisée pour déchiffrer le message.

Bien que PGP soit principalement utilisé pour chiffrer les courriels, rien ne vous empêche de l’utiliser pour chiffrer autre chose et le publier en utilisant n’importe quel support. Vous pouvez poster des messages chiffrés sur les blogs, les réseaux sociaux et les forums.

Kevin Poulsen a publié un message PGP chiffré sur le site web de Wired à l’attention d’Edward Snowden. Aussi longtemps que Wired aura une copie de la vrai clé publique de Snowden, seul quelqu’un en possession de la clé privée de Snowden pourra déchiffrer ce message. Nous ne savons pas comment Wired a obtenu une copie de cette clé publique.

Voici un message qui a été chiffré avec ma clé publique. Sans avoir accès à ma clé privée associée, la NSA ne sera pas en mesure de casser ce chiffrage (chère NSA, faites-moi savoir si vous avez réussi à le faire).

-----BEGIN PGP MESSAGE----- Version: GnuPG v1.4.12 (GNU/Linux) hQIMA86M3VXog5+ZAQ//Wep9ZiiCMSmLk/Pt54d2wQk07fjxI4c1rw+jfkKQAi4n 6HzrX9YIbgTukuv/0Bjl+yp3qcm22n6B/mk+P/3Cbxo+bW3gsq5OLFNenQO3RMNM i9RC+qJ82sgPXX6i9V/KszNxAyfegbMseoW9FcFwViD14giBQwA7NDw3ICm89PTj y+YBMA50iRqdErmACz0fHfA/Ed5yu5cOVVa8DD12/upTzx7i0mmkAxwsKiktEaKQ vg8i1gvzqeymWYnckGony08eCCIZFc78CeuhODy0+MXyrnBRP9p++fcQE7/GspKo SbxVT3evwT2UkebezQT2+AL57NEnRsJzsgQM4R0sMgvZI7I6kfWKerhFMt3imSt1 QGphXmKZPRvKqib59U57GsZU1/2CMIlYBVMTZIpYKRh6NgE8ityaa4gehJDl16xa pZ8z3DMNt3CRF8hqWmJNUfDwUvXBEk8d/8Lkh39/IFHbWqNJh6cgq3+CipXH5HjL iVh7tzGPfB6yn+RETzcZjesZHtz4hFudOxTMV0YnTIv0FGtfxsfEQe7ZVmmfqGNG glxE0EfbXt0psLXngFMneZYBJqXGFsK3r5bHjRm6wpC9EDAzXp+Tb+jQgs8t5eWV xiQdBpNZnjnGiIOASOxJrIRuzbTjo389683NfLvPRY8eX1iEw58ebjLvDhvDZ2jS pwGuWuJ/8QNZou1RfU5QL0M0SEe3ACm4wP5zfUGnW8o1vKY9rK5/9evIiA/DMAJ+ gF20Y6WzGg4llG9qCAnBkc3GgC7K1zkXU5N1VD50Y0qLoNsKy6eengXvmiL5EkFK RnLtP45kD2rn6iZq3/Pnj1IfPonsdaNttb+2fhpFWa/r1sUyYadWeHs72vH83MgB I6h3Ae9ilF5tYLs2m6u8rKFM8zZhixSh =a8FR -----END PGP MESSAGE-----

Comme avec l’OTR, il est important de vérifier les clés PGP des personnes avec qui vous communiquez. Avec PGP, vous faites cela en utilisant votre clé privée pour signer numériquement la clé publique de quelqu’un d’autre.

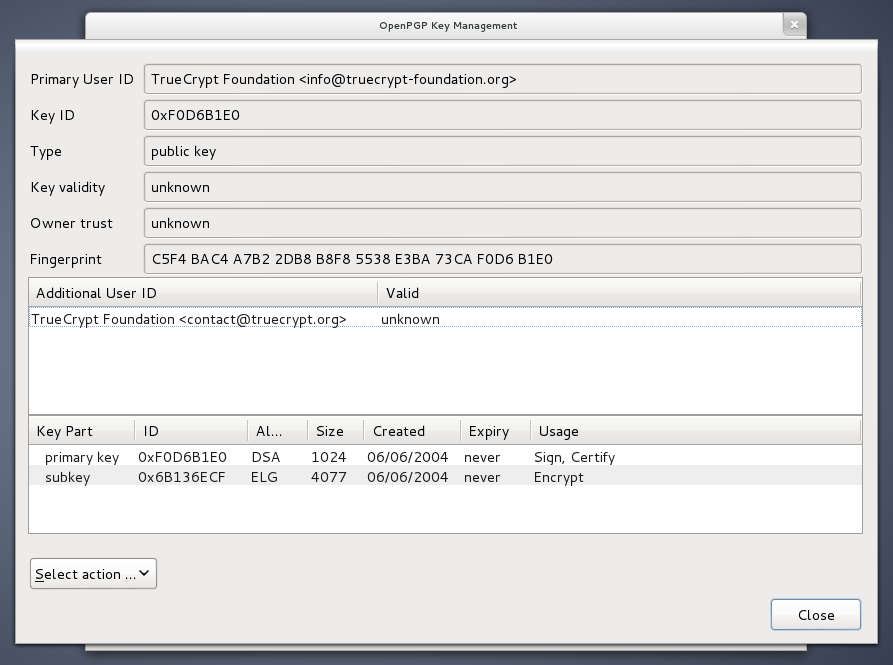

Depuis Thunderbird, cliquez sur le menu OpenPGP et ouvrez le gestionnaire de clé. Cochez la case « afficher toutes les clés par défaut » pour voir toutes les clés de votre trousseau. De là, vous pouvez importer des clés à partir de fichiers, de votre presse-papier ou de serveurs de clés. Vous pouvez aussi générer une nouvelle paire de clé et voir le détail de toutes les clés de votre trousseau.

Comme avec les clés OTR, chaque clé PGP a une empreinte unique. Et comme pour OTR, vous avez besoin d’afficher l’intégralité de l’empreinte pour être sûr que la clé publique que vous êtes en train de regarder est bien celle de la personne à qui vous pensez qu’elle appartient.

Faites un clic droit sur une clé de cette liste et choisissez « détailler » pour voir son empreinte. Voici le détail de la clé PGP que le logiciel de chiffrement TrueCrypt utilise pour signer numériquement les releases de son logiciel.

Toujours comme OTR, vous avez besoin de vous rencontrer en personne, parler au téléphone ou utiliser une session OTR déjà vérifiée pour comparer chaque caractère de l’empreinte.

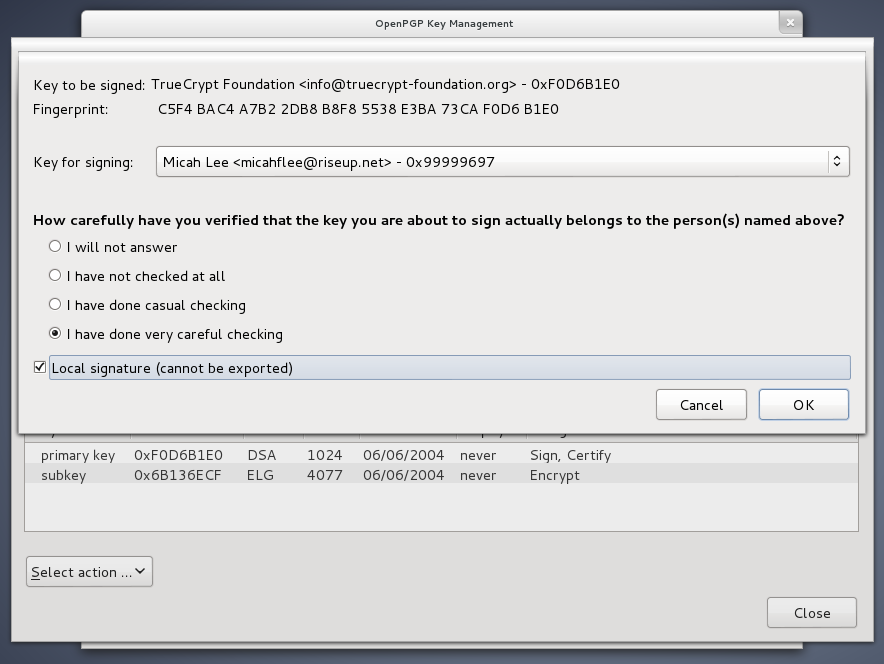

Après avoir vérifié que la clé publique dont vous disposez appartient bien à la personne que vous pensez, cliquez sur « choisir une action » et sélectionnez « Signer la clé ».

Sur la capture d’écran ci-dessus, j’ai coché la case « signatures locales (ne peuvent pas être exportées) ». De cette façon, vous pouvez signer les clé PGP, ce qui est nécessaire pour Enigmail et d’autres logiciels PGP pour afficher des messages de sécurité sensés, mais vous ne risquez pas de dévoiler accidentellement avec qui vous communiquez à un serveur de clés PGP.

Si vous recevez un courriel chiffré de quelqu’un que vous connaissez mais que le courriel n’est pas signé numériquement, vous ne pouvez pas être sûr qu’il a vraiment été écrit par la personne à laquelle vous pensez. Il est possible qu’il provienne de quelqu’un qui falsifie son adresse de courriel ou que son compte courriel soit compromis.

Si votre ami vous dit dans son courriel qu’il a généré une nouvelle clé, vous devez le rencontrer en personne ou lui parler au téléphone et inspecter l’empreinte pour être certain que vous n’êtes pas victime d’une attaque.

Si vous ne vérifiez pas les identités, vous n’avez pas la possibilité de savoir si vous n’êtes pas victime d’une attaque de l’homme du milieu (MITM).

Le journaliste du Washington Post Barton Gellman, à qui Edward Snowden a confié des informations à propos du programme PRISM de la NSA, a écrit ceci à propos de son expérience dans l’utilisation de PGP.

Le jeudi, avant que The Post ne publie la première histoire, je l’ai contacté sur un nouveau canal. Il ne m’attendait pas à cet endroit et m’a répondu alarmé. « Je te connais ? » a-t-il écrit.

Je lui ai envoyé un message sur un autre canal pour vérifier mon « empreinte » numérique, une sécurité qu’il prennait depuis quelque temps. Fatigué, je lui en ai envoyé une mauvaise. « Ce n’est pas du tout la bonne empreinte », m’a-t-il dit, se préparant à se déconnecter. « Vous êtes en train de faire une attaque de MITM». Il parlait d’une attaque de type « homme du milieu », une technique classique de la NSA pour contourner le chiffrement. J’ai immédiatement corrigé mon erreur.

Snowden avait raison de prendre des précautions et d’insister sur le fait qu’il vérifiait la nouvelle empreinte PGP de Gellman. PGP, s’il est bien utilisé, fournit les outils nécessaires pour éviter les attaques de l’homme du milieu. Mais ces outils ne fonctionnent que si les utilisateurs sont vigilants lors des vérifications d’identité.

Copyright: Encryption Works: How to Protect Your Privacy in the Age of NSA Surveillance est publié sous licence Creative Commons Attribution 3.0 Unported License.

Un mois de festival pour explorer, créer et faire connaître les biens communs[1] au quatre coins de la francophonie, ça vous dit ?

Plus de 200 événements sont organisés à partir d’aujourd’hui et durant tout le mois d’octobre dans une quarantaine de villes francophones à travers le monde pour explorer et faire connaître toute la diversité des biens communs.

Pendant ce « Mois des Communs », à Brest, Lyon, Montréal, Ouagadougou, Paris, Rennes, Lausanne, Bamako…, des visites, conférences, ateliers pratiques, et initiations en tous genres permettront aux citoyens de tous les âges de découvrir des initiatives pour créer, gérer et partager des ressources collectives.

Conférence, table ronde, expo photo, atelier d’écriture et de traduction, dédicace, musique du domaine pubic… Framasoft participera à une bonne douzaine d’événements divers et variés à Paris, Lyon, Toulouse, Rennes, Bolbec et à… l’Assemblée nationale (voir le détail ci-dessous).

-> http://villes.bienscommuns.org/

Les biens communs sont des ressources créées, gérées et partagées collectivement par une communauté de citoyens : zones urbaines transformées en jardins partagés, informations ajoutées dans l’encyclopédie Wikipédia, cartographies OpenStreet Map nourries par les utilisateurs, savoirs traditionnels, logiciels libres, science ouverte, publications en libre accès, pédibus scolaires, fours à pains mutualisés, systèmes d’irrigation agricole partagés, semences libres, contenus éducatifs ouverts, échanges de savoirs, justice participative, données ouvertes collectées par les personnes…

Quelles que soit leur échelle – de l’immeuble à la planète –, les approches par les biens communs apportent des réponses inédites et robustes, là où la puissance publique et le marché sont souvent absents ou inefficaces. Les événements de « Villes en Biens communs » cherchent à donner une visibilité à ces innovations sociales et citoyennes. Les communs ouvrent de nouvelles voies pour répondre aux différentes crises que traversent nos sociétés (écologique, économique, sociale…)

Nous en profitons pour remercier tout particulièrement l’association Vecam sans qui rien n’aurait pu se faire.

[1] Cela me fait penser qu’il faudrait qu’on améliore ensemble l’article Wikipédia des Biens communs. Edit : On m’apprend dans les commentaires que cela fera justement l’objet d’une activité !

En janvier 2011 nous réalisions une interview intitulée Ne pas subir, toujours agir ! Rencontre avec Patrick d’Emmaüs.

Près de 3 ans plus tard, il nous a semblé intéressant de prendre des nouvelles du projet qu’il porte tant son histoire et son évolution nous semblent exemplaires.

Cette interview a été initialement publiée en anglais le 24 septembre 2013 sur Linux notes from DarkDuck sous le titre « Patrick d’Emmabuntüs: Emmabuntüs is more than a Linux distribution ».

1. Bonjour Patrick. Je pense que vous n’êtes pas encore connu dans le monde Linux. Pourriez-vous vous présenter ?

Je suis Patrick d’Emmabuntüs et je suis venu dans le monde Linux par hasard en voulant aider pour le reconditionnement d’ordinateurs la communauté Emmaüs de Neuilly-Plaisance (Communauté de naissance du Mouvement Emmaüs en 1949), à la suite de cela j’ai participé à la création du Collectif Emmabuntüs qui œuvre à la promotion de la distribution Linux Emmabuntüs.

2. Vous travaillez sur le projet Emmabuntüs. Késako ?

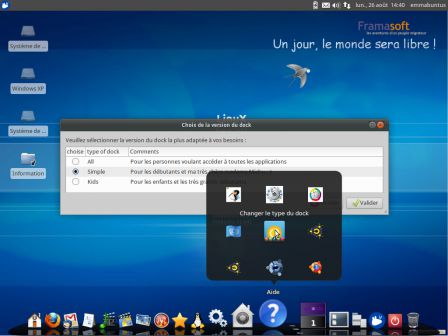

Cette distribution a été conçue pour faciliter le reconditionnement des ordinateurs donnés aux associations humanitaires, en particulier aux communautés Emmaüs (d’où son nom) et favoriser la découverte de Linux par les débutants, mais aussi prolonger la durée de vie du matériel pour limiter le gaspillage entraîné par la surconsommation de matières premières(*).

3. Quel âge a le projet ?

En mai 2010, j’ai participé en tant que bénévole au reconditionnement d’ordinateurs au sein de la communauté Emmaüs de Neuilly-Plaisance. En voyant l’ampleur du travail nécessaire pour remettre en état des ordinateurs de façon manuelle, j’ai commencé à développer un ensemble de scripts pour automatiser cette tâche sous Windows XP, afin de ne pas altérer la licence initiale.

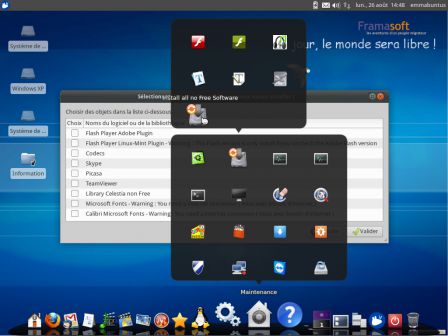

Par la suite, constatant que de nombreuses machines étaient données sans disque dur, j’ai eu l’idée de faire un script pour installer cet ensemble de logiciels Libres ainsi que le Dock sur une distribution Linux Ubuntu 10.04, en reprenant les idées de base utilisées pour la réalisation du reconditionnement des machines sous Windows XP.

J’ai alors présenté ce travail lors de l’Ubuntu-Party 10.10 de Paris (Octobre 2010), afin de sensibiliser d’autres personnes à la nécessité :

Lors de cette Ubuntu-Party j’ai eu la chance de rencontrer Gérard et Hervé, qui m’ont convaincu de créer une ISO pour installer la distribution sans connexion Internet, puis Quentin de Framasoft a proposé de faire une interview pour présenter le travail réalisé sur le Framablog, en janvier 2011. Après cette interview le noyau qui allait former le Collectif Emmabuntüs a été rejoint par David qui a aidé à diffuser cette ISO sur Sourceforge et, à partir de mars 2011, par Morgan pour la diffusion sur Freetorrent.

La première version d’Emmabuntüs a été mise en ligne le 29 mars 2011, elle était basée sur une Ubuntu 10.04.

4. Quels sont les buts principaux de votre projet ? Quelle est la cible de ceux-ci ?

Le but que nous poursuivons est la mise en place de structures d’aide au reconditionnement de machines pour les associations humanitaires et d’inciter d’autres personnes à suivre notre démarche pour permettre de lutter contre les trois fléaux suivants :

5. Combien avez-vous de membres dans votre équipe ?

C’est difficile de dire exactement combien de personnes composent le collectif Emmabuntüs, car ce n’est pas une association ou il y a une cotisation à verser, et dans ce cas il suffit de comptabiliser le nombres adhérents. Ce que nous pouvons dire, c’est qu’il y a plus de 50 personnes dans notre mailling-list, et que depuis cette année nous avons énormément de partenariat informel avec des associations dans les domaines suivants :

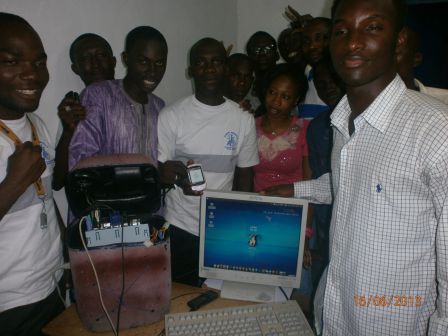

Et surtout notre collaboration avec le projet Jerry DIT (Jerry est un ordinateur assemblé dans un bidon en plastique avec des composants informatiques de récupération), qui a choisi depuis un an Emmabuntüs comme distribution favorite sur la version du Jerry Desktop, puis aussi le travail accompli sur une base Emmabuntüs par le JerryClan Côte d’Ivoire.

Le Jerry Clan Côte d’Ivoire a développé sur une base Jerry et Emmabuntüs 2 un ensemble de services destinés à l’aide médicale. Ce service est basé sur une application mobile libre de suivi par SMS des malades de la tuberculose, ainsi que sur M-Pregnancy pour le suivi des grossesses et des femmes enceintes, voir cette vidéo en français qui présente le dernier Jerry-Marathon à Bouaké.

6. Quelles sont les différences entre Emmabuntüs et les autres variantes d’Ubuntu Pinguy, Zorin, Mint ?

La grande particularité de cette distribution est qu’elle se veut « simple, ouverte, et équitable » : simple pour l’installation et l’utilisation, ouverte pour échanger des données avec des systèmes ayant des formats propriétaires, équitable dans le choix de l’installation ou non des formats propriétaires, mais c’est aussi une allusion à la raison de la naissance de cette distribution : l’aide aux communautés Emmaüs. Des blogueurs indépendants ont traduit cela en parlant d’Emmabuntüs 2 : « El Xubuntu humanitario », « All-Inclusive French Resort », « Multifunktional Kompakter Allrounder für ältere Computer » ou bien « Emmabuntüs 2 pour tous et pour tout faire ».

Voici en détail les particularités de cette distribution ?:

8. Combien avez-vous d’utilisateurs ? Avez-vous des estimations démographiques ?

Ce qui compte pour nous ce n’est pas le nombre d’utilisateurs, mais quels utilisateurs nous avons !!! car notre travail étant orienté vers les associations, et combien nous avons vendu de machines sous Emmabuntüs au profit d’associations, ou de machines reconditionnées pour des associations.

Nous pouvons estimer que de l’ordre de 250 à 400 machines sous Emmabuntüs ont été vendues au profit d’Emmaüs dans les 6 communautés d’Emmaüs qui utilisent Emmabuntüs : Liberté à Ivry-sur-Seine, Villers-les-Pots, Montpellier, Catalogne à Perpignan-Polletres, Avenir à Neuilly-Plaisance et Neuilly-sur-Marne, et Cabriès.

Mais aussi Emmabuntüs est utilisée dans 6 espaces numériques, le premier à Koupela au Burkina Faso, puis le C@FISOL (L’Aigle, Orne), Sati 21 (Venarey-les-Laumes, Côte d’Or), CASA Poblano (Montreuil, Seine-Saint-Denis), Jerry Agor@ (Saint-Etienne, Loire)), Médiathèque d’Agneaux (Agneaux, Manche).

Et la grande fierté du collectif Emmabuntus, et d’être utilisé par le JerryClan de Côte d’Ivoire sur la quinzaine de Jerry SMS, qui a eux seuls incarnent les 3 buts poursuivis pas notre collectif :

Pour les statistiques sur le nombre et la répartition géographique des téléchargements qui ont été effectués à partir du nouveau compte Sourceforge (créé Septembre 2012 avec le 2 1.02 question Emmabuntüs), et les anciennes versions ici.

9. A l’heure actuelle vous être au alentour de la 150 ème position sur Distrowatch. Quels sont vos plans pour monter ?

Pour essayer d’augmenter notre score dans le but d’avoir une meilleure visibilité internationale pour toucher des associations en particulier en Afrique et en Amérique latine, nous allons essayer de travailler notre communication par le biais d’article dans les diverses langues incluses dans notre distribution. Nous avons depuis le début de l’année travaillé sur une page sur Wikipédia présentant Emmabuntüs, sur ces différentes traductions en Anglais, Espagnol, Portugais, et maintenant Italien.

Cela a payé car Igor a rejoint le projet Emmabuntüs, et il a mis en place un Blog dédié à Emmabuntüs Brasil en portugais, mais aussi nous avons le Blog Cartas de Linux qui nous soutient, ainsi que Miguel Parada qui a fait de très beaux articles sur Emmabuntüs & Jerry.

Si vos lecteurs veulent voir les différentes publications faite sur notre travail nous les encourageons de lire les différents articles sur Emmabuntüs dans leurs langues natales : http://reviews.emmabuntus.org

Sinon pour augmenter notre score il suffit simplement que tous vos lecteurs cliquent sur ce lien une fois par jour, et nous serons les premiers rapidement 😉

10. Quel système exploitation utilisez-vous pour votre ordinateur ?

Pour ma part j’utilise Ubuntu depuis environ 2009, après avoir essayé deux ou trois d’autres distributions Linux qui ne m’ont pas convenu, donc très peu de temps avant de créer Emmabuntüs. A l’heure actuelle j’utilise exactement une Ubuntu 10.04, machine sur laquelle je réalise toujours les Emmabuntüs, et pour mes ordinateurs portables, ils sont équipés des différentes versions d’Emmabuntüs, afin de faire des évaluations, de surveiller les passages de mise à jour, etc.

Par contre les membres de notre collectif pour leur usage personnel utilisent Ubuntu, Debian, Archlinux, mais aussi Windows et Mac OS X. Cette grande diversité permet des échanges plus constructifs dans les choix de développement pour Emmabuntüs.

11. Quelle est votre application favorite ?

Mon application favorite est sans conteste Cairo-Dock, car c’est vraiment cela qui est la pierre angulaire d’Emmabuntüs, et qui apporte cette indépendance à notre distribution par rapport aux versions de base que nous utilisons.

Nous l’avons fait évoluer entre la première version Emmabuntüs 10.04 et la version 12.04, maintenant il est multilingue, se décline en 3 niveaux d’utilisation, et en fonction du format de l’écran est escamotable ou pas.

12. Lisez-vous Linux notes from DarkDuck ? Que devrions nous changer ou améliorer ?

Désolé mais je n’ai malheureusement pas le temps de lire DarkDuck, ni de suivre le reste de l’actualité du monde Libre. Par contre des membres du collectif font de la veille technologique et c’est eux qui n’informent sur d’éventuels logiciels intéressants pouvant être intégrés à Emmabuntüs.

13. En de dehors de l’informatique, avez-vous d’autres passions ou centres d’intérêts ? (peut-être la famille ?)

Oui, j’avais d’autres passions avant de commencer cette aventure d’Emmabuntüs, et maintenant je n’ai malheureusement plus le temps de me consacrer à ces activités peinture, jogging, escalade.

Emmabuntus, cela a été un tournant dans ma vie, et maintenant à cause de cela ou grâce à cela je suis passé dans des loisirs engagés pour essayer de changer notre société, car Emmabuntus c’est plus qu’une distribution Linux, c’est un collectif qui n’accepte pas la société de consommation que l’on veut nous imposer, et qui est basé sur une économique de croissance dont le modèle économique n’est pas viable à long terme pour notre planète, et donc pour nous 🙁

Et la question que nous voulons résoudre est : « Serions-nous dans une parenthèse de l’humanité qui en l’espace de quatre-cinq générations a consommé l’énergie accumulée pendant des dizaines de millions d’années » 🙁

Merci pour cette interview ! Je vous souhaite de réussir vous et votre projet !

Merci Dmitry pour cette interview, et d’avoir fait la première revue internationale sur Emmabuntüs il y a juste un an. Je souhaite bonne continuation au site du gentil petit Canard, ainsi que pour tes projets personnels, et je te dis à l’année prochaine 😉

Je tiens aussi à remercier Jean-Marie pour le relecture et les corrections de la version Française et David pour la relecture et la traduction de cette interview en Anglais, mais aussi tous les membres du collectif Emmabuntüs ainsi que ceux des JerryClan, qui œuvrent pour d’« Un jour, le monde sera libre ! ».

D’après l’ADEME de la fabrication à la mise au rebut, en passant par son utilisation, chaque étape de la vie de ces équipements informatiques peut être quantifiée en impact environnemental : la fabrication d’un ordinateur et son écran nécessite 1,8 tonnes de ressources (240 kg d’énergie fossile, 22 kg de produits chimiques, 1 500 litres d’eau).

Pour le groupe Ecoinfo, la priorité est d’agir. Chacun des membres du groupe le fait à son niveau (achat, maintenance, développement de réseaux) mais chacun d’entre nous peut aussi y contribuer par ses comportements. Leur conclusion : « s’il est déjà possible d’intervenir à toutes les étapes du cycle d’un matériel informatique, l’action la plus efficace que vous puissiez avoir pour limiter l’impact écologique de ces matériels, c’est de réduire les achats et augmenter leur durée de vie ! ».