Promenons-nous sur le chemin de l’évolution des espèces

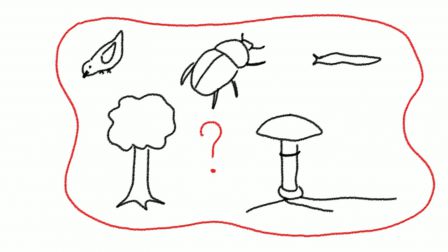

Depuis le 15 août, une nouvelle web-série vient de voir le jour sur la toile. Il s’agit d’un documentaire scientifique et pédagogique sur l’évolution des espèces : « Promenades en Évolution ». Dans ce premier épisode, consacré à l’arbre du vivant, nous découvrons les liens de parentés entre différentes espèces rencontrées lors d’une promenade en forêt.

Cette série est produite par le Mithril Studio en association avec le Centre de Vulgarisation des Connaissances de l’université de Paris XI. Rencontre avec Virginie Népoux, une des principales protagonistes de ce projet.

Bonjour Virginie, pouvez-vous vous présenter ?

Bonjour ! Je suis biologiste, j’ai soutenu ma thèse de doctorat en biologie évolutive il y a trois ans à l’université de Lausanne après un cursus réalisé aux universités de Paris XI et Paris XIII (master de biologie du comportement). Ma thèse portait sur la variation naturelle des capacités d’apprentissage des drosophiles, ces petites mouches qui viennent l’été sur les fruits trop mûrs… Oui oui, les mouches sont capables d’apprendre des choses ! J’ai également eu l’occasion de travailler sur des espèces différentes : la perruche ondulée, la mouette tridactyle, la grenouille agile… Et sur des sujets variés, comme la communication acoustique ou la sélection sexuelle. Je suis aussi naturaliste, j’ai fait de l’« animation nature » pour des écoles, colonies de vacances, réserves naturelles ou pour des associations naturalistes comme celle du campus d’Orsay, Clématis, dans laquelle je suis restée investie plusieurs années. Je suis allée jusqu’en Guyane pour échantillonner des libellules pour une réserve naturelle. Je suis la rédactrice et présentatrice du documentaire. Léo Sigrann et moi nous partageons la caméra, qui est un appareil photo, la réalisation et le montage.

Vous êtes à l’origine de cette nouvelle série documentaire « Promenades en Évolution ». Comment ce projet est-il né ?

Depuis plusieurs années, je suis assez active sur certains forums, notamment au niveau de discussions sur l’évolution – souvent avec des créationnistes. Je me suis rendue compte que les mêmes questions revenaient régulièrement, traduisant des incompréhensions basiques et récurrentes. J’ai écrit un petit texte pour reprendre ces bases sans avoir à me réexpliquer à chaque fois, histoire de permettre aux discussions d’aller plus loin, puis ce texte est devenu un petit livre en 2009, « L’évolution du vivant expliquée à ma boulangère », publié par Inlibroveritas sous licence cc-by-sa (et en lecture libre chez Inlibroveritas et Atramenta). Le projet « Promenades en Évolution » part de la même envie de partage. Je me suis dit que le changement de support pourrait peut-être toucher un public différent. Et puis j’avais envie de répondre à ce qui me semble être un manque dans le monde des documentaires. Il me semble que les documentaires francophones sur la nature que l’on voit à la télévision, s’ils sont souvent époustouflants au niveau des images, n’abordent que rarement les problématiques de fond qui me sont chères. Les questions d’évolution ne sont qu’effleurées, et souvent assez mal, ce qui peut contribuer à entretenir les clichés dans l’esprit des gens (ex: l’évolution, c’est « la survie du plus fort »). En outre, j’ai aussi l’impression que les documentaires sont plus volontiers consacrés aux milieux exotiques, aux gros animaux, qu’à la vie qui foisonne à nos portes. C’est une excellente chose de connaître la vie des lions ou des manchots, mais il ne faut pas ignorer les merveilles qui se trouvent à nos pieds, et que l’on n’a qu’à se baisser pour admirer… Quand je fais une sortie naturaliste avec des gens qui n’en ont pas l’habitude, ils sont souvent très étonnés de la multitude de choses que l’on peut observer après environ trois pas dans n’importe quel petit bois. J’avais également envie de transmettre ça dans le documentaire.

Quel est le public visé ?

Le plus large possible, surtout les gens qui n’ont pas de connaissances particulières en biologie, ceux qui utilisent les parcs, les bois et les champs pour leurs pique-niques, leurs footings, mais oublient un peu de regarder ce qui s’y passe. J’aimerais aussi que ce documentaire puisse être utilisé par les professeurs de collège ou de lycée pour illustrer leurs cours.

Vous avez publié deux livres chez Atramenta, un sous licence cc-by-sa, un autre sous cc-by-nc-sa. Pour la web-série, vous avez opté pour notre plus grand plaisir, pour la creative commons by-sa. Qu’est-ce qui a fait pencher la balance vers une licence complètement libre ?

Nous avons pensé que c’était le plus approprié pour un outil à vocation pédagogique, favoriser un partage maximal. Pour tout vous dire, le framablog n’est pas entièrement étranger à cette décision. J’ai lu l’article de Richard Stallman sur l’usage des licences cc-by-nc-sa pour les documents pédagogiques et je suis d’accord avec lui. Du coup, voilà, nous avons opté pour une cc-by-sa pour le documentaire. Autant ne pas faire les choses à moitié. En outre, l’évolution du vivant reste un sujet très mal compris de nos jours, sur lequel on dit tout et n’importe quoi. Même si ça fait plus de 200 ans que le livre fondateur de Darwin est paru, des idées fausses circulent toujours, et souvent plus efficacement que les idées justes. Il est urgent d’inverser la tendance! Je rêve d’un monde où les scénaristes de comics et de films soient suffisamment bien informés sur l’évolution pour ne pas faire saigner les oreilles ou les yeux des biologistes qui visionnent ou lisent leurs œuvres…

Est-ce que pour un sujet sensible comme la théorie de l’évolution, combattu encore actuellement par de nombreux créationnistes à travers le monde, le fait de pouvoir diffuser, distribuer librement ce documentaire a été un argument dans le choix définitif de la licence ?

Tout à fait. Le créationnisme (au sens large, du fixisme à l’intelligent design en passant par tout un tas d’idées farfelues) gagne de plus en de terrain. Pourtant, quand il est accessible à la raison et ne s’appuie pas uniquement sur une foi aveugle, il repose vraiment sur des incompréhensions basiques. Il est à la portée de tout le monde de repérer les failles dans les « raisonnements » des créationnistes, pour autant que l’on sache de manière un peu précise ce qu’avait dit Darwin déjà à son époque, et comment les études modernes l’ont confirmé. Il faut simplement prendre le temps de comprendre comment fonctionne la démarche scientifique. Mais il y a des créationnistes qui disposent de beaucoup de moyens pour diffuser leurs ouvrages (distribution gratuite de livres dans les universités, écoles etc.), quand bien même leur contenu est parfois à la biologie ce que la blague carambar est à la philosophie. Nous n’avons pas ces moyens financiers, mais nous avons un outil beaucoup plus puissant pour partager: les licences libres !

Ce documentaire est produit par le Mithril Studio. Pourquoi avoir choisi ce studio ?

Parce que c’est le studio que mon compagnon et moi-même avons monté, à la base pour réaliser nos projets. C’est un studio composé surtout d’amateurs bénévoles pour l’instant (« Promenades en évolution » est le premier projet pour lequel nous avons eu un petit financement). Nous avons peu de moyens, mais nous sommes libres de prendre les décisions que nous voulons.

Celui-ci était jusqu’ici connu pour The Fumble Zone http://fumblezone.net une web-série sur les jeux de rôle. Vous voyez un lien spécifique entre l’univers des jeux de rôle et les licences libres ?

Bien sûr ! Les jeux de rôle, sur le principe, sont des outils pour raconter des histoires à plusieurs. L’idée de partage est fondamentale. En outre, chaque meneur de jeu modifie les règles, les univers « à sa sauce », chaque groupe de joueurs invente ses histoires sur les bases de scénarios ou romans existants. Tout cela fait que les licences libres sont à mes yeux un outil idéal pour permettre à tout le monde de s’exprimer et publier ses créations. Les idées d’ouverture font petit à petit leur chemin, peut-être que les jeux sous licence libre, comme Tigres Volants vont finir par fleurir plus nombreux ?

Le studio semble utiliser le plus possible des logiciels libres. Lesquels ont été utilisés pour réaliser ce documentaire ? À quel moment de la création ont-ils servi ?

Léo et moi travaillons avec Kubuntu. Le documentaire a été monté avec Kdenlive et les petites animations réalisées avec Gimp. Le son est le seul élément qui, pour l’instant, n’a pas été traité avec des logiciels libres.

« Promenades en Évolution » est réalisé en association avec le Centre de Vulgarisation des Connaissances de l’université de Paris XI. Quel est le rôle du CVC ?

Le CVC a apporté son financement, ce qui nous a permis de nous consacrer pleinement à la réalisation de ce premier épisode et nous a fait profiter de sa grande expérience en matière de pédagogie. Nous sommes très reconnaissants de toute l’aide que les gens du CVC nous ont apportée, et des conseils qu’il nous ont donnés.

Sauf erreur de ma part, il s’agit du premier projet sous licence libre du CVC. Quelle a été leur réaction ? Réfractaires ou bien intéressés ?

Intéressés, car la vocation première de ce documentaire est d’être partagé.

Parlez-nous un peu de Rachel Nusbaumer qui a composé cette jolie bande-son entêtante.

Nous avons rencontré Rachel sur Internet, via le forum des vidéastes amateurs, et elle a tout de suite été d’accord pour travailler sur des projets sous licence ouverte/libre. Elle compose pour le studio depuis plusieurs années, mais nous ne nous sommes jamais rencontrés ! Rachel a commencé la musique à 4 ans, avec le solfège et la flûte à bec qui lui a fait découvrir la musique baroque, puis la musique de chambre. Elle a ensuite découvert le hautbois à 15 ans. Elle a étudié la musique au Conservatoire de Delémont (Jura Suisse) puis à Genève. En parallèle à sa formation classique, elle a commencé à composer sur ordinateur, en autodidacte, aidée par un réseau de musiciens sur Internet. Elle s’est ainsi tournée vers l’électro. Ses influences ? Aussi bien Bach ou Corelli, que Jean-Michel Jarre, ou Ennio Morricone. Elle a travaillé avec les Studios Banshee (UK) pour réaliser les musiques de leurs jeux vidéo et a également réalisé des musiques pour des clips promotionnels et des bandes-son pour des courts-métrages (Euphoria, Holiday Bloodyday…). Son site internet : http://www.rachelnusbaumer.com

Le premier épisode vient donc de paraitre le 15 août. Avez-vous déjà préparé les prochains ?

En partie. Nous avons commencé à tourner, mais nous n’avons plus de financement pour l’instant donc c’est moins évident de trouver le temps quand on est purement bénévoles. Mais les choses avancent quoi qu’il en soit. Idéalement, et même sans moyens supplémentaires, nous aimerions sortir un autre épisode avant la fin de l’année.

Si tout se passe comme prévu, combien d’épisodes composeront cette web-série ?

Ça n’est pas fixé. Il y a énormément de sujets à aborder ! Nous ferons ce que nous pourrons.

Si des lecteurs du blog ont envie de vous aider que peuvent-ils faire et comment ?

Partager ! Plus nous parviendrons à nous diffuser efficacement, plus il nous sera possible de récolter des financements pour tourner la suite (et bien sûr, si quelqu’un veut se débarrasser d’une caméra full HD, ou d’un objectif pour appareil photo Canon EOS…)

Camille François est chercheuse au Harvard Berkman Center on Internet and Society. Ses recherches portent sur sur la cyberpaix et la cyberguerre, les questions liées à la surveillance, la vie privée et la robotique. Elle est également chercheuse invitée à la Yale Law School, et au Columbia Arnold A. Saltzman Institute for War and Peace Studies

Camille François est chercheuse au Harvard Berkman Center on Internet and Society. Ses recherches portent sur sur la cyberpaix et la cyberguerre, les questions liées à la surveillance, la vie privée et la robotique. Elle est également chercheuse invitée à la Yale Law School, et au Columbia Arnold A. Saltzman Institute for War and Peace Studies