La traduction suivante est la suite et la continuation du travail entamé la semaine dernière sur le long rapport final élaboré par le comité « Digital, Culture, Media and Sport » du Parlement britannique, publié le 14 février dernier, sur la désinformation et la mésinformation.

Maintenant que le décor est posé, on aborde les questions réglementaires. Après avoir clairement défini ce qu’est une fake news, que nous avons traduit par « infox » et que les auteurs regroupent sous le terme plus précis de « désinformation », il est question de définir une nouvelle catégorie de fournisseurs de service pour caractériser leur responsabilité dans les préjudices faits à la société ainsi que des solutions pour protéger le public et financer l’action des structures de contrôle.

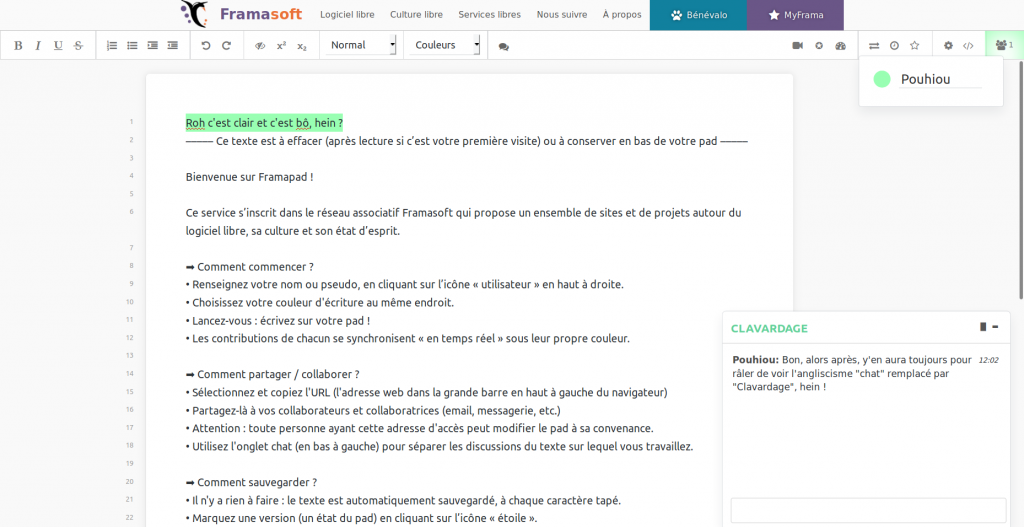

Le groupe Framalang a en effet entrepris de vous communiquer l’intégralité du rapport en feuilleton suivant l’avancement de la traduction.

Vous trouverez le texte intégral en suivant ce lien vers le PDF original (3,8 Mo).

La traduction est effectuée par le groupe Framalang, avec l’aide de toutes celles et ceux qui veulent bien participer et pour cet opus :

Traducteurs : Khrys, Lumibd, Maestox, simon, Fabrice, serici, Barbara, Angie, Fabrice, simon

La réglementation, le rôle, la définition et la responsabilité juridique des entreprises de technologie

Définitions

11. Dans notre rapport intermédiaire, nous avons désavoué le terme d’« infox » puisqu’il a « pris de nombreux sens, notamment une description de toute affirmation qui n’est pas appréciée ou en accord avec l’opinion du lecteur » et nous avons recommandé à la place les termes de « mésinformation » ou de « désinformation ». Avec ces termes viennent « des directives claires à suivre pour les compagnies, organisations et le Gouvernement » liées à « une cohérence partagée de la définition sur les plateformes, qui peuvent être utilisées comme la base de la régulation et de l’application de la loi ».

12. Nous avons eu le plaisir de voir que le Gouvernement a accepté notre point de vue sur le fait que le terme « infox » soit trompeur, et ait essayé à la place d’employer les termes de « désinformation » et de « mésinformation ». Dans sa réponse, le gouvernement a affirmé :

Dans notre travail, nous avons défini le mot « désinformation » comme la création et le partage délibérés d’informations fausses et/ou manipulées dans le but de tromper et d’induire en erreur le public, peu importe que ce soit pour porter préjudice, ou pour des raisons politiques, personnelles ou financières. La « mésinformation » se réfère au partage par inadvertance de fausses informations.

13. Nous avons aussi recommandé une nouvelle catégorie d’entreprises de réseaux sociaux, qui resserrent les responsabilités des entreprises de technologie et qui ne sont pas forcément « une plateforme » ou un « éditeur ». le gouvernement n’a pas du tout répondu à cette recommandation, mais Sharon White, Pdg de Of.com a qualifié cette catégorie de « très soignée » car les « plateformes ont vraiment des responsabilités, même si elles ne génèrent pas les contenus, concernant ce qu’elles hébergent et promeuvent sur leur site »..

14. Les entreprises de réseaux sociaux ne peuvent se cacher derrière le fait qu’elles seraient simplement une plateforme, et maintenir qu’elles n’ont elles-mêmes aucune responsabilité sur la régulation du contenu de leurs sites. Nous répétons la recommandation de notre rapport provisoire, qui stipule qu’une nouvelle catégorie d’entreprises technologiques doit être définie qui renforcera les responsabilités des entreprises technologiques et qui ne sont pas forcément « une plateforme » ou un « éditeur ». Cette approche voudrait que les entreprises de technologie prennent leur responsabilité en cas de contenu identifié comme étant abusif après qu’il a été posté par des utilisateurs. Nous demandons au gouvernement de prendre en compte cette nouvelle catégorie de compagnies technologiques dans son livre blanc qui va paraître prochainement.

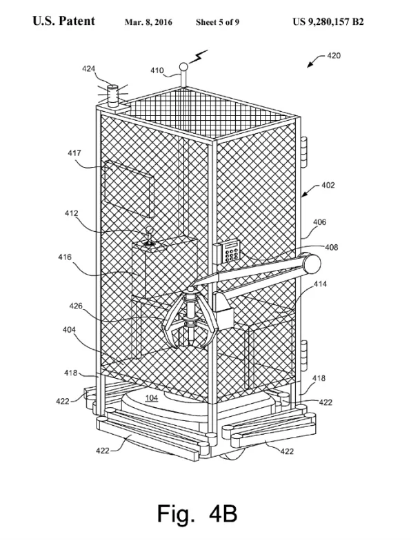

Préjudices et réglementation en ligne

15. Plus tôt dans le cadre de notre enquête, nous avons écouté le témoignage de Sandy Parakilas et Tristan Harris, qui étaient tous deux à l’époque impliqués dans le Center for Human Technology, situé aux États-Unis. Le centre a compilé un « Recueil de Préjudices » qui résume les « impacts négatifs de la technologie qui n’apparaissent pas dans les bilans des entreprises, mais dans le bilan de la société ». Le Recueil de Préjudices contient les impacts négatifs de la technologie, notamment la perte d’attention, les problèmes de santé mentale, les confusions sur les relations personnelles, les risques qui pèsent sur nos démocraties et les problèmes qui touchent les enfants..

16. La prolifération des préjudices en ligne est rendu plus dangereuse si on axe des messages spécifiques sur des individus suite à des « messages micro-ciblés », qui jouent souvent sur les opinions négatives qu’ont les gens d’eux-mêmes et des autres et en les déformant. Cette déformation est rendue encore plus extrême par l’utilisation de « deepfakes » audio et vidéos qui sonnent et ressemblent à une personne existante tenant des propos qui ne lui appartiennent pas. Comme nous l’avons dit dans notre rapport intermédiaire, la détection de ces exemples ne deviendra que plus complexe et plus difficile à démasquer au fur et à mesure de la sophistication des logiciels .

17. Le ministre de la santé, le député Hon Matthew Hancock, a récemment mis en garde les sociétés informatiques, notamment Facebook, Google et Twitter, qu’elles étaient en charge de la suppression des contenus inappropriés, blessants suite à la mort de Molly Russel, qui à 14 ans s’est suicidée en novembre 2017. Son compte Instagram contenait du contenu en lien avec la dépression, l’auto-mutilation et le suicide. Facebook, propriétaire d’Instagram, s’est déclaré profondément désolé de l’affaire. Le directeur d’Instagram, Adam Mosseri, a rencontré le secrétaire de la Santé début février 2019 et déclaré qu’Instagram n’était pas « dans une situation où il était nécessaire de traiter le problème de l’auto-mutilation et du suicide » et que cela revenait à arbitrer entre « agir maintenant et agir de manière responsable »

18. Nous relevons également que dans son discours du 5 février 2019, la députée Margot James, ministre du numérique dans le département du numérique, de la culture, des médias et du sport a exprimé ses craintes :

La réponse des principales plateformes est depuis trop longtemps inefficace. Il y a eu moins de 15 chartes de bonne conduite mises en place volontairement depuis 2008. Il faut maintenant remettre absolument en cause un système qui n’a jamais été suffisamment encadré par la loi. Le livre blanc, que le DCMS produit en collaboration avec le ministère de l’intérieur sera suivi d’une consultation durant l’été et débouchera sur des mesures législatives permettant de s’assurer que les plateformes supprimeront les contenus illégaux et privilégieront la protection des utilisateurs, particulièrement des enfants, adolescents et adultes vulnérables.

Le nouveau Centre pour des algorithmes et des données éthiques

19. Comme nous l’avons écrit dans notre rapport intermédiaire, les sociétés fournissant des réseaux sociaux tout comme celles fournissant des moteurs de recherche utilisent des algorithmes ou des séquences d’instructions pour personnaliser les informations et autres contenus aux utilisateurs. Ces algorithmes sélectionnent le contenu sur la base de facteurs tels que l’activité numérique passée de l’utilisateur, ses connexions sociales et leur localisation. Le modèle de revenus des compagnies d’Internet repose sur les revenus provenant de la vente d’espaces publicitaires et parce qu’il faut faire du profit, toute forme de contenu augmentant celui-ci sera priorisé. C’est pourquoi les histoires négatives seront toujours mises en avant par les algorithmes parce qu’elles sont plus fréquemment partagées que les histoires positives.

20. Tout autant que les informations sur les compagnies de l’internet, les informations sur leurs algorithmes doivent être plus transparentes. Ils comportent intrinsèquement des travers, inhérents à la façon dont ils ont été développés par les ingénieurs ; ces travers sont ensuite reproduits diffusés et renforcés. Monica Bickert, de Facebook, a admis « que sa compagnie était attentive à toute forme de déviance, sur le genre, la race ou autre qui pourrait affecter les produits de l’entreprise et que cela inclut les algorithmes ». Facebook devrait mettre plus d’ardeur à lutter contre ces défauts dans les algorithmes de ses ingénieurs pour éviter leur propagation.

21. Dans le budget de 2017, le Centre des données Ethiques et de l’innovation a été créé par le gouvernement pour conseiller sur « l’usage éthique, respectueux et innovant des données, incluant l’IA ». Le secrétaire d’état a décrit son rôle ainsi:

Le Centre est un composant central de la charte numérique du gouvernement, qui définit des normes et des règles communes pour le monde numérique. Le centre permettra au Royaume-Uni de mener le débat concernant l’usage correct des données et de l’intelligence artificielle.

22. Le centre agira comme un organisme de recommandation pour le gouvernement et parmi ses fonctions essentielles figurent : l’analyse et l’anticipation des manques en termes de régulation et de gestion; définition et orchestration des bonnes pratiques, codes de conduites et standards d’utilisations de l’Intelligence Artificielle; recommandation au gouvernement sur les règles et actions réglementaires à mettre en place en relation avec l’usage responsable et innovant des données.

23. La réponse du gouvernement à notre rapport intermédiaire a mis en lumière certaines réponses à la consultation telle que la priorité de l’action immédiate du centre, telle que « le monopole sur la donnée, l’utilisation d’algorithme prédictifs dans la police, l’utilisation de l’analyse des données dans les campagnes politiques ainsi que l’éventualité de discrimination automatisée dans les décisions de recrutement ». Nous nous félicitons de la création du Centre et nous nous réjouissons à la perspective d’en recueillir les fruits de ses prochaines travaux.

La loi en Allemagne et en France

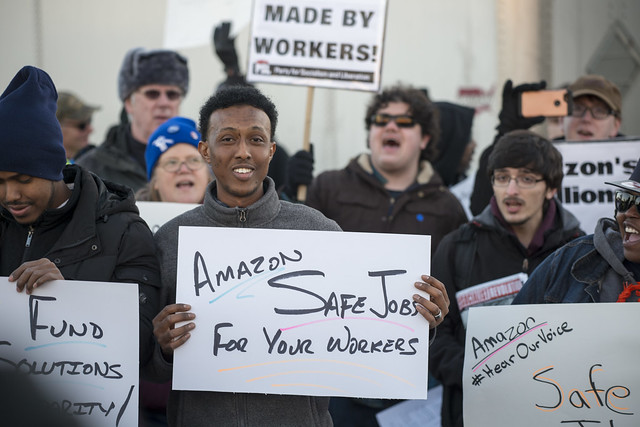

24. D’autres pays ont légiféré contre le contenu malveillant sur les plateformes numériques. Comme nous l’avons relevé dans notre rapport intermédiaire, les compagnies d’internet en Allemagne ont été contraintes initialement de supprimer les propos haineux en moins de 24 heures. Quand cette auto-régulation s’est montrée inefficace, le gouvernement allemand a voté le Network Enforcement Act, aussi connu sous le nom de NetzDG, qui a été adopté en janvier 2018. Cette loi force les compagnies technologiques à retirer les propos haineux de leurs sites en moins de 24 heures et les condamne à une amende de 20 millions d’euros si ces contenus ne sont pas retirés. Par conséquent, un modérateur sur six de Facebook travaille désormais en Allemagne, ce qui prouve bien que la loi peut être efficace..

25. Une nouvelle loi en France, adoptée en novembre 2018 permet aux juges d’ordonner le retrait immédiat d’articles en ligne s’ils estiment qu’ils diffusent de la désinformation pendant les campagnes d’élection. La loi stipule que les utilisateurs doivent recevoir « d’informations qui sont justes, claires et transparentes » sur l’utilisation de leurs données personnelles, que les sites doivent divulguer les sommes qu’elles reçoivent pour promouvoir des informations, et la loi autorise le CSA français à pouvoir suspendre des chaînes de télévision contrôlées ou sous influence d’un état étranger, s’il estime que cette chaîne dissémine de manière délibérée des fausses informations qui pourraient affecter l’authenticité du vote. Les sanctions imposées en violation de la loi comprennent un an de prison et une amende de 75000 euros.

Le Royaume-Uni

26. Comme la Commissaire de l’Information du Royaume-Uni, Elisabeth Denham, nous l’a expliqué en novembre 2018, il y a une tension entre le modèle économique des médias sociaux, centré sur la publicité, et les droits humains tels que la protection de la vie privée. « C’est notre situation actuelle et il s’agit d’une tâche importante à la fois pour les régulateurs et le législateur de s’assurer que les bonnes exigences, la surveillance et sanctions sont en place » . Elle nous a dit que Facebook, par exemple, devrait en faire plus et devrait faire « l’objet d’une régulation et d’une surveillance plus stricte ». Les activités de Facebook dans la scène politique sont en augmentation; l’entreprise a récemment lancé un fil d’actualités intitulé « Community Actions » avec une fonctionnalité de pétition pour, par exemple, permettre aux utilisateurs de résoudre des problèmes politiques locaux en créant ou soutenant des pétitions. Il est difficile de comprendre comment Facebook sera capable d’auto-réguler une telle fonctionnalité; plus le problème local va être sujet à controverse et litiges, plus il entrainera de l’engagement sur Facebook et donc de revenus associés grâce aux publicités .

Facebook et la loi

27. En dépit de toutes les excuses formulées par Facebook pour ses erreurs passées, il semble encore réticent à être correctement surveillé. Lors de la session de témoignage verbal au « Grand Comité International », Richard Alland, vice-président des solutions politiques de Facebook, a été interrogé à plusieurs reprises sur les opinions de Facebook sur la régulation, et à chaque fois il a déclaré que Facebook était très ouvert au débat sur la régulation, et que travailler ensemble avec les gouvernements seraient la meilleure option possible :

« Je suis ravi, personnellement, et l’entreprise est vraiment engagé, de la base jusqu’à notre PDG — il en a parlé en public — à l’idée d’obtenir le bon type de régulation afin que l’on puisse arrêter d’être dans ce mode de confrontation. Cela ne sert ni notre société ni nos utilisateurs. Essayons de trouver le juste milieu, où vous êtes d’accord pour dire que nous faisons un travail suffisamment bon et où vous avez le pouvoir de nous tenir responsable si nous ne le faisons pas, et nous comprenons quel le travail que nous avons à faire. C’est la partie régulation. »

28. Ashkan Soltani, un chercheur et consultant indépendant, et ancien Responsable Technologique de la Commission Fédérale du Commerce des USA , a questionné la volonté de Facebook à être régulé. À propos de la culture interne de Facebook, il a dit : « Il y a ce mépris — cette capacité à penser que l’entreprise sait mieux que tout le monde et tous les législateurs » . Il a discuté de la loi californienne pour la vie privée des consommateurs que Facebook a supporté en public, mais a combattu en coulisses .

29. Facebook ne semble pas vouloir être régulé ou surveillé. C’est considéré comme normal pour les ressortissants étrangers de témoigner devant les comités. En effet, en juin 2011, le Comité pour la Culture, les Médias et le Sport a entendu le témoignage de Rupert Murdoch lors de l’enquête sur le hacking téléphonique et le Comité au Trésor a récemment entendu le témoignage de trois ressortissants étrangers . En choisissant de ne pas se présenter devant le Comité et en choisissant de ne pas répondre personnellement à aucune de nos invitations, Mark Zuckerberg a fait preuve de mépris envers à la fois le parlement du Royaume-Uni et le « Grand Comité International », qui compte des représentants de neufs législatures dans le monde.

30. La structure managériale de Facebook est opaque pour les personnes extérieures, et semble conçue pour dissimuler la connaissance et la responsabilité de certaines décisions. Facebook a pour stratégie d’envoyer des témoins dont ils disent qu’ils sont les plus adéquats, mais qui n’ont pas été suffisamment informés sur les points cruciaux, et ne peuvent répondre ou choisissent de ne pas répondre à nombre de nos questions. Ils promettent ensuite d’y répondre par lettre, qui —sans surprise— échouent à répondre à toutes nos questions. Il ne fait pas de doute que cette stratégie est délibérée.

Régulateurs britanniques existants

31. Au Royaume-Uni, les principales autorités compétentes — Ofcom, l’autorité pour les standards publicitaires , le bureau du commissaire à l’information , la commission électorale et l’autorité pour la compétition et le marché — ont des responsabilités spécifiques sur l’utilisation de contenus, données et comportements. Quand Sharon White, responsable de Ofcom, est passé devant le comité en octobre 2018, après la publication de notre rapport intermédiaire, nous lui avons posé la question si leur expérience comme régulateur de diffusion audiovisuelle pourrait être utile pour réguler les contenus en ligne. Elle a répondu :

« On a essayé d’identifier quelles synergies seraient possibles. […] On a été frappé de voir qu’il y a deux ou trois domaines qui pourraient être applicable en ligne. […] Le fait que le Parlement ait mis en place des standards, ainsi que des objectifs plutôt ambitieux, nous a semblé très important, mais aussi durable avec des objectifs clés, que ce soit la protection de l’enfance ou les préoccupations autour des agressions et injures. Vous pouvez le voir comme un processus démocratique sur quels sont les maux que l’on croit en tant que société être fréquent en ligne. L’autre chose qui est très importante dans le code de diffusion audiovisuelle est qu’il explicite clairement le fait que ces choses peuvent varier au cours du temps comme la notion d’agression se modifie et les inquiétudes des consommateurs changent. La mise en œuvre est ensuite déléguée à un régulateur indépendant qui traduit en pratique ces objectifs de standards. Il y a aussi la transparence, le fait que l’on publie nos décisions dans le cas d’infractions, et que tout soit accessible au public. Il y a la surveillance de nos décisions et l’indépendance du jugement ».

32. Elle a également ajouté que la fonction du régulateur de contenu en ligne devrait évaluer l’efficacité des compagnies technologiques sur leurs mesures prises contre les contenus qui ont été signalés comme abusifs. « Une approche serait de se dire si les compagnies ont les systèmes, les processus, et la gouvernance en place avec la transparence qui amène la responsabilité publique et la responsabilité devant le Parlement, que le pays serait satisfait du devoir de vigilance ou que les abus seront traités de manière constante et efficace »..

33. Cependant, si on demandait à Ofcom de prendre en charge la régulation des capacités des compagnies des réseaux sociaux, il faudrait qu’il soit doté de nouveaux pouvoirs d’enquête. Sharon White a déclaré au comité « qu’il serait absolument fondamental d’avoir des informations statutaires, réunissant des pouvoirs sur un domaine large »..

34. UK Council for Internet Safety(UKCIS) est un nouvel organisme, sponsorisé par le Ministère du Numérique, de la Culture, des Médias et du Sport, le Ministère de l’Éducation et le Ministère de l’Intérieur, il réunit plus de 200 organisations qui ont pour but de garantir la sécurité des enfants en ligne. Son site web affirme « si c’est inacceptable hors ligne, c’est inacceptable en ligne ». Son attention tiendra compte des abus en lignes comme le cyberharcèlement et l’exploitation sexuelle, la radicalisation et l’extrémisme, la violence contre les femmes et les jeunes filles, les crimes motivés par la haine et les discours haineux, et les formes de discrimination vis à vis de groupes protégés par l’Equality Act.. Guy Parker, Pdg d’Advertising Standards Authority nous a informé que le Gouvernement pourrait se décider à intégrer les abus dans la publicité dans leur définition d’abus en ligne.

35. Nous pensons que UK Council for Internet Safety devrait inclure dans le périmètre de ses attributions « le risque envers la démocratie » tel qu’identifié dans le « Registre des Préjudices » du Center for Human Technology, en particulier par rapport aux reportages profondément faux. Nous notons que Facebook est inclus en tant que membre d’UKCIS, compte tenu de son influence éventuelle, et nous comprenons pourquoi. Cependant, étant donné l’attitude de Facebook dans cette enquête, nous avons des réserves quant à sa bonne foi des affaires et sa capacité à participer au travail d’UKCIS dans l’intérêt du public, par opposition à ses intérêts personnels.

36. Lorsqu’il a été demandé au Secrétaire du Numérique, de la Culture, des Médias et des Sports, le Très Honorable député Jeremy Wright, de formuler un spectre des abus en ligne, sa réponse était limitée. « Ce que nous devons comprendre est à quel point les gens sont induits en erreur ou à quel point les élections ont été entravées de manière délibérée ou influencée, et si elle le sont […] nous devons trouver des réponses appropriées et des moyens de défense. Cela fait partie d’un paysage bien plus global et je ne crois par que c’est juste de le segmenter. Cependant, une fois que nous avons défini les difficultés autour de la définition, l’étendue et la responsabilité des abus en ligne, le Secrétaire d’État était plus coopératif lorsqu’on lui a posé la question sur la régulation des compagnies de réseaux sociaux, et a déclaré que le Royaume-Uni devrait prendre l’initia

37. Notre rapport intermédiaire recommandait que des responsabilités juridiques claires soient définies pour les compagnies technologiques, afin qu’elles puissent prendre des mesures allant contre des contenus abusifs ou illégaux sur leurs sites. À l’heure actuelle, il est urgent de mettre en œuvre des règlements indépendants. Nous croyons qu’un Code d’Éthique obligatoire doit être implémenté, supervisé par un régulateur indépendant, définissant ce que constitue un contenu abusif. Le régulateur indépendant aurait des pouvoirs conférés par la loi pour surveiller les différentes compagnies technologiques, cela pourrait créer un système réglementaire pour les contenus en ligne qui est aussi effectif que pour ceux des industries de contenu hors ligne.

38. Comme nous l’avons énoncé dans notre rapport intermédiaire, un tel Code d’Éthique devrait ressembler à celui du Broadcasting Code publiée par Ofcom, qui se base sur des lignes directrices définies dans la section 319 du Communications Acts de 2003. Le Code d’Éthique devrait être mis au point par des experts techniques et supervisés par un régulateur indépendant, pour pouvoir mettre noir sur blanc ce qui est acceptable et ce qui ne l’est pas sur les réseaux sociaux, notamment les contenus abusifs et illégaux qui ont été signalés par leurs utilisateurs pour être retirés, ou qu’il aurait été facile d’identifier pour les compagnies technologiques elles-mêmes.

39. Le processus devrait définir une responsabilité juridique claire pour les compagnies technologiques de prendre des mesures contre les contenus abusifs et illégaux sur leur plateforme et ces compagnies devraient mettre en place des systèmes adaptés pour marquer et retirer des « types d’abus » et s’assurer que les structures de cybersécurité soient implémentées. Si les compagnies techniques (y compris les ingénieurs informaticiens en charge de la création des logiciels pour ces compagnies) sont reconnues fautifs de ne pas avoir respecté leurs obligations en vertu d’un tel code, et n’ont pas pris de mesure allant contre la diffusion de contenus abusifs et illégaux, le régulateur indépendant devrait pouvoir engager des poursuites judiciaires à leur encontre, dans l’objectif de les condamner à payer des amendes élevées en cas de non-respect du Code.

40. C’est le même organisme public qui devrait avoir des droits statutaires pour obtenir toute information de la part des compagnies de réseaux sociaux qui sont en lien avec son enquête. Cela pourrait concerner la capacité de vérifier les données qui sont conservées sur un utilisateur, s’il demandait ces informations. Cet organisme devrait avoir accès aux mécanismes de sécurité des compagnies technologiques et aux algorithmes, pour s’assurer qu’ils travaillent de manière responsable. Cet organisme public devrait être accessible au public et recevoir les plaintes sur les compagnies des réseaux sociaux. Nous demandons au gouvernement de soumettre ces propositions dans son prochain livre blanc.

Utilisation des données personnelles et inférence

41. Lorsque Mark Zuckerberg a fourni les preuves au congrès en avril 2018, dans la suite du scandal Cambridge Analytica, il a fait la déclaration suivante : « Vous devriez avoir un contrôle complet sur vos données […] Si nous ne communiquons pas cela clairement, c’est un point important sur lequel nous devons travailler ». Lorsqu’il lui a été demandé à qui était cet « alterego virtuel », Zuckerberg a répondu que les gens eux-mêmes possèdent tout le « contenu » qu’ils hébergent sur la plateforme, et qu’ils peuvent l’effacer à leur gré. Cependant, le profil publicitaire que Facebook construit sur les utilisateurs ne peut être accédé, contrôlé ni effacé par ces utilisateurs. Il est difficile de concilier ce fait avec l’affirmation que les utilisateurs possèdent tout « le contenu » qu’ils uploadent.

42. Au Royaume-Uni, la protection des données utilisateur est couverte par le RGPD (Règlement Général de Protection des Données). Cependant, les données « inférées » ne sont pas protégées ; cela inclut les caractéristiques qui peuvent être inférées sur les utilisateurs et qui ne sont pas basées sur des informations qu’ils ont partagées, mais sur l’analyse des données de leur profil. Ceci, par exemple, permet aux partis politiques d’identifier des sympathisants sur des sites comme Facebook, grâce aux profils correspondants et aux outils de ciblage publicitaire sur les « publics similaires ». Selon la propre description de Facebook des « publics similaires », les publicitaires ont l’avantage d’atteindre de nouvelles personnes sur Facebook « qui ont des chances d’être intéressées par leurs produits car ils sont semblables à leurs clients existants » .

43. Le rapport de l’ICO, publié en juillet 2018, interroge sur la présomption des partis politques à ne pas considérer les données inférées comme des données personnelles:

« Nos investigations montrent que les partis politiques n’ont pas considéré les données inférées comme des informations personnelles car ce ne sont pas des informations factuelles. Cependant, le point de vue de l’ICO est que ces informations sont basées sur des hypothèses sur les intérets des personnes et leurs préférences, et peuvent être attribuées à des individus spécifiques, donc ce sont des informations personnelles et elles sont soumises aux contraintes de la protection des données . »

44. Les données inférées sont donc considérées par l’ICO comme des données personnelles, ce qui devient un problème lorsque les utilisateurs sont informés qu’ils disposent de leurs propres données, et qu’ils ont un pouvoir sur où les données vont, et ce pour quoi elles sont utilisées. Protéger nos données nous aide à sécuriser le passé, mais protéger les inférences et l’utilisation de l’Intelligence Artificielle (IA) est ce dont nous avons besoin pour protéger notre futur.

45. La commissaire à l’information, Elizabeth Denham, a souligné son intérêt sur l’utilisation des données inférées dans les campagnes politiques lorsqu’elle a fourni des preuves au comité en novembre 2018, déclarant qu’il y a eu :

« Un nombre dérangeant de manque de respect des données personnelles des votants et des votants potentiels. Ce qui s’est passé ici est que le modèle familier aux gens du secteur commercial sur le ciblage des comportements a été transféré – je pense transformé – dans l’arène politique. C’est pour cela que j’appelle à une pause éthique, afin que nous puissions y remédier. Nous ne voulons pas utiliser le même modèle qui nous vend des vacances, des chaussures et des voitures pour collaborer avec des personnes et des votants. Les gens veulent plus que ça. C’est le moment pour faire un pause pour regarder les codes, regarder les pratiques des entreprises de réseaux sociaux, de prendre des mesures là où ils ont enfreint la loi. Pour nous, le principal but de ceci est de lever le rideau et montrer au public ce qu’il advient de leurs données personnelles . »

46. Avec des références explicites sur l’utilisation des « publics similaires » de Facebook, Elizabeth Denham a expliqué au comité qu’ils « devaient être transparents envers les [utilisateurs] privés. Ils ont besoin de savoir qu’un parti politique, ou un membre du parlement, fait usage des publics similaires. Le manque de transparence est problématique. Lorsque nous avons demandé à la commissaire à l’information si elle pensait que l’utilisation des « publics similaires » était légal selon le RGPD, elle a répondu : « Nous avons besoin de l’analyser en détail sous la loupe du RGPD, mais je pense que le public est mal à l’aise avec les publics similaires, et il a besoin que ce soit transparent » . Les gens ont besoin de savoir que l’information qu’ils donnent pour un besoin spécifique va être utilisé pour inférer des informations sur eux dans d’autres buts.

47. Le secrétaire d’état, le très honorable membre du parlement Jeremy Wright, nous a également informé que le framework éthique et législatif entourant l’IA devait se développer parallèlement à la technologie, ne pas « courir pour [la] rattraper », comme cela s’est produit avec d’autres technologies dans le passé . Nous devons explorer les problèmes entourant l’IA en détail, dans nos enquêtes sur les technologies immersives et d’addictives, qui a été lancée en décembre 2018 .

48. Nous soutenons la recommandation de l’ICO comme quoi les données inférées devraient être protégées par la loi comme les informations personnelles. Les lois sur la protection de la vie privée devraient être étendues au-delà des informations personnelles pour inclure les modèles utilisés pour les inférences sur les individus. Nous recommandons que le gouvernement étudie les manières dont les protections de la vie privée peuvent être étendues pour inclure les modèles qui sont utilisés pour les inférences sur les individus, en particulier lors des campagnes politiques. Cela nous assurerait que les inférences sur les individus sont traitées de manière aussi importante que les informations personnelles des individus.

Rôle accru de l’OIC et taxe sur les entreprises de technologie

49. Dans notre rapport intérimaire, nous avons demandé que l’OIC soit mieux à même d’être à la fois un « shérif efficace dans le Far West de l’Internet » et d’anticiper les technologies futures. L’OIC doit avoir les mêmes connaissances techniques, sinon plus, que les organisations examinées. Nous avons recommandé qu’une redevance soit prélevée sur les sociétés de technologie opérant au Royaume-Uni, pour aider à payer ces travaux, dans le même esprit que la façon dont le secteur bancaire paie les frais de fonctionnement de l’autorité de régulation Financière .

50. Lorsque l’on a demandé au secrétaire d’État ce qu’il pensait d’une redevance, il a répondu, en ce qui concerne Facebook en particulier: « Le Comité est rassuré que ce n’est pas parce que Facebook dit qu’il ne veut pas payer une redevance, qu’il ne sera pas question de savoir si nous devrions ou non avoir une redevance ». Il nous a également dit que « ni moi, ni, je pense franchement, l’OIC, ne pensons qu’elle soit sous-financée pour le travail qu’elle a à faire actuellement. […] Si nous devons mener d’autres activités, que ce soit en raison d’une réglementation ou d’une formation supplémentaires, par exemple, il faudra bien qu’elles soient financées d’une façon ou d’une autre. Par conséquent, je pense que la redevance vaut la peine d’être envisagée ».

51. Dans notre rapport intermédiaire, nous avons recommandé qu’une redevance soit prélevée sur les sociétés de technologie opérant au Royaume-Uni pour soutenir le travail renforcé de l’OIC. Nous réitérons cette recommandation. La décision du chancelier, dans son budget de 2018, d’imposer une nouvelle taxe de 2% sur les services numériques sur les revenus des grandes entreprises technologiques du Royaume-Uni à partir d’avril 2020, montre que le gouvernement est ouvert à l’idée d’une taxe sur les entreprises technologiques. Dans sa réponse à notre rapport intermédiaire, le gouvernement a laissé entendre qu’il n’appuierait plus financièrement l’OIC, contrairement à notre recommandation. Nous exhortons le gouvernement à réévaluer cette position.

52. Le nouveau système indépendant et la nouvelle réglementation que nous recommandons d’établir doivent être financés adéquatement. Nous recommandons qu’une taxe soit prélevée sur les sociétés de technologie opérant au Royaume-Uni pour financer leur travail.