Le chiffrement, maintenant (3)

Voici le troisième volet de l’initiation au chiffrement, initialement destiné aux journalistes sous l’égide de la Press Freedom Foundation, que nous avons traduit pour vous (vous pouvez retrouver le premier épisode et le deuxième).

Des logiciels de confiance

D’après Encryption Works

(Contributeurs : Slystone, Asta, goofy, lamessen, Bookynette)

Quand Snowden emploie les termes « endpoint security », il sous-entend que la sécurité sur les ordinateurs à chaque extrémité de la conversation est assurée par le chiffrement et le déchiffrement, contrairement à la sécurité assurée seulement pendant le transit du message. Si vous envoyez un courriel chiffré à un ami mais que vous avez un enregistreur de frappe sur votre ordinateur qui enregistre aussi bien l’intégralité de votre message que la phrase de passe qui protège votre clé de chiffrement, votre chiffrement n’est plus efficace.

Depuis que Glenn Greenwald et Laura Poitras, deux membres du conseil de la Freedom of the Press Foundation, ont révélé la surveillance généralisée des réseaux par la NSA, de nombreuses informations concernant les agences de renseignement ont été rendues publiques. Particulièrement Bloomberg, qui a publié des révélations sur des programmes volontaires de partage des informations entre les compagnies et les agences d’espionnage étatsuniennes.

Jusqu’à présent, la révélation la plus choquante au sujet de ces programmes de partage des informations, c’est que Microsoft a une politique de communication des informations sur les vulnérabilités dans son logiciel au gouvernement étatsunien avant de publier les mises à jour de sécurité pour le public. L’article dit :

Microsoft Corporation, la plus grosse entreprise de logiciels du monde, fournit aux agences d’espionnage des informations sur les bogues dans ses logiciels grand public avant d’envoyer un correctif. Ces informations peuvent être utilisées pour protéger les ordinateurs du gouvernement et pour accéder aux ordinateurs de terroristes ou forces militaires ennemies.

Cela signifie que la NSA a en main les clés pour accéder à n’importe quel ordinateur utilisant Windows, Office, Skype ou tout autre logiciel Microsoft. Si vous utilisez ces logiciels sur votre ordinateur, il est très probable que la NSA, avec suffisamment d’efforts, peut compromettre votre ordinateur ainsi que vos communications chiffrées, si vous devenez une de leurs cibles.

Nous avons aussi appris du New York Times que Skype, logiciel qui en dehors de la communauté de la sécurité a longtemps eu la réputation d’être un moyen sécurisé de communiquer, a envoyé des conversations privées au gouvernement étatsunien durant les cinq dernières années.

Skype, le service d’appel sur Internet, a commencé son propre programme secret, intitulé Project Chess, pour explorer les problèmes légaux et techniques afin de mettre les appels via Skype à disposition des agences de renseignements et des forces de l’ordre. Cette information vient de gens informés sur le programme qui ont demandé à ne pas être nommés pour éviter les ennuis avec les agences de renseignement.

Le projet Chess, qui n’avait jamais été mentionné auparavant, était discret et limité à moins d’une douzaines de personnes chez Skype. L’une des personnes informées sur le projet a expliqué qu’il a été développé suite à des entretiens parfois houleux avec le gouvernement sur des questions juridiques. Il a commencé il y a 5 ans, avant que la majorité de la société ne soit vendue par son propriétaire, eBay, à des investisseurs externes en 2009. Microsoft a acquis Skype dans un accord de 8.5 milliards de dollars (environ 6.5 milliards d’euros) qui s’est conclu en octobre 2011.

Un responsable de Skype a nié l’année dernière dans un article de blog que les récents changements dans le fonctionnement de Skype aient été faits à la demande de Microsoft pour faciliter l’application de la loi sur l’espionnage. Cependant, il semble que Skype ait compris comment collaborer avec les agences de renseignements avant même que Microsoft n’en prenne le contrôle, comme le dévoilent les documents divulgués par Edward J. Snowden, un ancien sous-traitant de la C.I.A. L’un des documents sur le programme PRISM qu’il a rendu public indique que Skype a rejoint le programme le 6 février 2011.

Les logiciels propriétaires, comme la majorité de ceux proposés par Microsoft, Apple et Google, ont une autre faille. Il est beaucoup plus difficile pour les utilisateurs de vérifier de façon indépendante qu’il n’existe pas de portes dérobées secrètes à la demande clandestine de la surveillance d’état. Bien que des rapports récents aient montré que de nombreuses sociétés ont remis une quantité inconnue d’informations en réponse aux requêtes FISA, aucune de ces entreprises ne s’est avérée avoir directement de portes dérobées dans leurs systèmes.

Il existe un autre type de logiciel qui est plus fiable à cet égard. Les logiciels libres et open source ne sont pas forcément ergonomiques ? et ne sont pas nécessairement sans risques ? Cependant quand ils sont développés de façon ouverte, avec un logiciel de suivi de bogue ouvert, des listes de diffusion ouvertes, une architecture ouverte et un code open source, il est plus difficile pour ces projets d’avoir une politique de trahison de leurs utilisateurs comme celle de Microsoft.

GNU/Linux est un système d’exploitation qui est entièrement composé de logiciels libres et open source. On peut prendre l’exemple de distributions GNU/Linux comme Ubuntu, Debian ou Fedora, qui sont les alternatives à Windows et Mac OS X les plus courantes. Bien que les projets de logiciels libres puissent toujours intégrer du code malveillant (voir le concours C Underhanded), la personne qui écrit ce code doit le cacher proprement et espérer qu’aucun des autres développeurs ou en aval des packagers GNU/Linux qui préparent et compilent le code source du projet pour l’intégrer à leur distribution ne le détectent.

Dans les années 1990, quand le chiffrement public est devenu populaire et que le gouvernement étatsunien faisait tout ce qu’il pouvait pour l’empêcher, le mouvement « cypherpunk » est né. De nombreux logiciels permettant aux gens de chiffrer sont nés de ce mouvement.

Les cypherpunks écrivent du code. Nous savons que quelqu’un doit développer des logiciels pour défendre notre vie privée. Et comme nous ne pouvons pas avoir de vie privée tant que nous ne le feront pas tous, nous allons les développer. Nous publions notre code pour que nos compatriotes cypherpunks puissent s’entrainer et jouer avec. Notre code est utilisable librement par n’importe qui dans le monde. Nous n’en avons rien à faire que vous n’approuviez pas le logiciel que nous développons. Nous savons que le logiciel ne peut être détruit et qu’un système largement dispersé ne peut être stoppé.

— Eric Hughes, dans son Manifeste du Cypherpunk de 1993

Ce code, qui est ouvert et public de façon à ce que d’autres cypherpunks puissent s’entraîner et jouer avec, que n’importe qui dans le monde peut utiliser librement, est à l’origine des logiciels et protocoles dans lesquels nous pouvons avoir confiance : LUKS (le chiffrement de disque intégré à GNU/Linux), OpenPGP, Off-the-Record et Tor.

[mise à jour] Écartons TLS, le chiffrement à l’origine du HTTPS qui selon les dernières révélations semblerait perméable à l’espionnage par la NSA.

Le collectif de technologie tactique a conçu un très bon guide sur les logiciels de sécurité open source dans lesquels on peut avoir confiance pour préserver notre vie privée de toute surveillance. Il est important de rappeler que la simple utilisation de ces logiciels, même à la perfection, ne peut pas garantir la sécurité de votre chiffrement. Nous ne savons pas, par exemple, si Apple a transmis des failles 0-day de iOS à la NSA comme a pu le faire Microsoft. ChatSecure, qui permet d’avoir des discussions chiffrées sur les terminaux iOS, n’est pas plus sécurisé que le système d’exploitation sur lequel il fonctionne.

Il est important de rappeler que le simple fait d’utiliser du logiciel libre ne veut pas dire que l’on ne peut pas s’introduire dans vos systèmes. Des gens trouvent tout le temps des failles 0-day pour du logiciel libre, et parfois les vendent à des gouvernements ou d’autres attaquants malveillants. Des utilisateurs de logiciels libres téléchargent toujours des pièces jointes malveillantes avec leurs courriels, et ils ont souvent mal configuré des services simples sur leurs ordinateurs. Pire encore, les malwares sont souvent très bons pour se dissimuler. Si un utilisateur de logiciel libre attrape sur son ordinateur un malware, ce dernier peut y demeurer jusqu’à ce que l’utilisateur formate ses disques durs.

Tails, qui est une distribution GNU/Linux bootable sur live USB et live CD et dont je vais parler plus loin, résout beaucoup de ces problèmes.

(à suivre…)

Copyright: Encryption Works: How to Protect Your Privacy in the Age of NSA Surveillance est publié sous licence Creative Commons Attribution 3.0 Unported License.

iPhone 5C et 5S : les deux nouvelles cellules de la prison (dorée) d’Apple

Chouette deux nouveaux modèles d’iPhone, le 5C et le 5S !

Sauf que comme nous le rappelle ici le site DefectiveByDesign, rien ne change au pays d’Apple…

Les nouveaux iPhone : coup de vernis sur les limitations d’Apple

New iPhones put more polish on Apple’s restrictions

Wtheaker – 10 septembre 2013 – DefectiveByDesign.org

(Traduction : BlackSheep, Genma, le_chat, aKa, Sky, Monsieur Tino, RyDroid, MFolschette, cryptomars, Asta, Amargein + anonymes)

L’annonce du nouvel iPhone d’Apple fait d’un lancement de produit un évènement très important pour le géant de la technologie. Comme attendu, le nouvel iPhone est plus rapide, plus puissant, et continue de masquer les nombreuses limitations imposées à l’utilisateur derrière une interface graphique séduisante. À chaque sortie d’un produit ou d’un système d’exploitation, Apple nous offre ce qu’il y a de meilleur et de plus innovant, y compris des technologies de gestion des droits numériques (DRM) toujours plus fortes.

La beauté des produits Apple tient à l’utilisation intelligente de courbes douces et d’un design épuré dans le but d’enfermer les utilisateurs dans une expérience contrôlée par une seule entreprise. Le fonctionnement (ou non-fonctionnement) interne de l’OS, la disponibilité des applications et le contrôle de bas niveau du matériel sont tous inaccessibles au public et sont tenus secrets par Apple.

Comme pour les versions précédentes de l’iPhone, les applications et les appareils sont livrés avec une fonction d’arrêt à distance (NdT : contrôlée par Apple), les périphériques tiers sont restreints arbitrairement, les livres et autres médias achetés via iTunes contiennent des DRM (NdT : dénommé FairPlay, donc contrôlé par Apple), et tout logiciel doit être approuvée et signée numériquement par Apple. Les iPhone 5S et 5C continuent de rendre les consommateurs à la merci d’Apple.

La plus avant-gardiste des nouvelles fonctionnalités de l’iPhone 5S est l’implémentation d’un lecteur d’empreinte digitale. Présenté comme une amélioration de la sécurité, il se base sur une plate-forme logicielle qui manque de transparence et n’inspire pas confiance.

Plutôt que d’améliorer la confidentialité et la sécurité en encourageant les consommateurs de la dernière version de l’iPhone à utiliser leurs empreintes digitales pour déverrouiller leur appareil, Apple s’octroie la possibilité de vérifier de façon biométrique qui utilise un iPhone et à quel moment.

Nous avons vu Apple grandir de plus en plus et de plus en plus verrouiller leurs matériels et leurs logiciels, enfermant par là même leurs utilisateurs. Les consommateurs des produits Apple devraient être alertés sur les dangers que crée Apple et devraient être informés des alternatives et solutions existantes, afin de résister au contrôle d’Apple. Nous invitons les activistes anti-DRM à venir sur la page du site iPhone action de la Free Software Foundation et à envoyer un e-mail au PDG d’Apple, Tim Cook, afin de lui faire savoir que vous n’achèterez pas un appareil iOS car il contient un logiciel privateur et des DRM. Étudiez aussi voire surtout les moyens d’utiliser des téléphones portables et autres smartphones sans renoncer à votre liberté, avec des solutions alternatives comme Replicant (version libre d’Android) ou encore F-Droid (dépôt d’applications libres).

Structurer un projet communautaire, par Lamessen

Repéré, pauvre de lui, de par son activisme forcené au sein du groupe Framalang, Lamessen est l’un des plus récents (et jeunes) membres de Framasoft. Il a notamment activement participé au projet de traduction du livre Open Advice, dont nous vous reparlerons.

Il nous fait partager ici les fruits de son expérience en matière de gestion de projets.

Structurer un projet communautaire

Lamessen – 9 septembre 2013 – CC By-Sa

Lancer un projet communautaire est toujours une aventure humaine intéressante. Au-delà des avantages que cela confère (multiplier les compétences, trouver de la complémentarité et ainsi proposer un rendu final de meilleure qualité, avancer plus rapidement, etc.) c’est avant tout l’occasion de partager des moments de complicité et de travailler dans la bonne humeur. Cela permet aussi de créer une synergie qui permet de palier certaines périodes creuses que peut connaître un projet mené individuellement. Mais si les projets communautaires représentent une expérience unique, ils présentent aussi des difficultés supplémentaires qu’il faut prendre en compte dès le départ, de façon à être sûr qu’il arrivera à son terme.

La Cathédrale et le Bazar

Vous connaissez sans doute l’essai d’Eric Raymond, La Cathédrale et le Bazar. Cet essai oppose, dans une comparaison entre le développement de logiciels fermés et de logiciels open source, un mode de fonctionnement en cathédrale (approche excessivement organisée et inflexible) à un mode de fonctionnement en bazar (approche apparemment désorganisée et hautement flexible).

Par nature, un projet communautaire libre, comme pour les projets logiciels, ressemble davantage à un fonctionnement en mode Bazar. Cela permet une flexibilité plus grande, et les allées et venues des différents contributeurs. Cette forme est tout à fait adaptée, mais nécessite tout de même la mise en place d’une organisation initiale. Fonctionner globalement en mode bazar ne doit pas dire fonctionner sans aucune structure. Sinon, les énergies se disperseront et le projet ne pourra pas aboutir. Il est donc nécessaire, pour lancer le projet, d’organiser le travail, et de mettre en place un système de suivi du projet. C’est bien entendu ce qui est mis en place dans le cadre des logiciels. Mais il ne faut pas oublier de le faire également de façon plus large pour les projets de traduction, de livres, de documentation etc. Cet article est avant tout issu d’un retour d’expérience sur les projets de traduction, en raison de mon expérience personnelle. Mais cela peut s’appliquer dans d’autres domaines.

Structurer le projet

Souvent, le projet naît d’une idée. Il a parfois été commencé par une personne unique, qui va chercher à faire appel à d’autres contributeurs motivés pour le mener à son terme. C’est à ce moment, avant que le projet collaboratif se lance réellement, qu’il est nécessaire de proposer un squelette de projet. Cette création de structure peut se diviser en plusieurs étapes.

Étape 1 : état des lieux

Tout comme vous le feriez en arrivant dans un nouveau logement, il est nécessaire de faire l’état des lieux du projet. C’est une étape rapide, qui consiste finalement à synthétiser un certain nombre d’informations.

- Quel est l’objectif final du projet ? Dès le départ (et pour toute la durée du projet), il faut bien garder à l’esprit la finalité du projet. Cet objectif est ce qui doit permettre d’orienter chacun des choix techniques qui seront à faire pendant le projet.

- Qui sont les contributeurs intéressés ? Il faut s’assurer de disposer de toutes les compétences nécessaires pour arriver au bout du projet. Si certaines compétences manquent (un graphiste manquant à l’appel par exemple), il faudra prévoir dès le lancement du projet de trouver un contributeur pour combler ce manque.

- Quelles sont les étapes nécessaires ? Il faut décomposer dès le départ le projet en étapes intermédiaires qui permettront de cadencer la réalisation globale. Ces jalons intermédiaires pourront parfois être menés en parallèle. Dans le cadre de la traduction d’un livre par exemple, on peut imaginer une étape de traduction, puis une étape de correction, une de mise en page, etc.

- Où en est le projet ? Quand le projet a été initié suite à une initiative individuelle, il est possible que certaines parties du projet soient déjà commencées, voire parfois terminées. Il est également possible – c’est la grande force du Libre – de récupérer des éléments déjà existants, réalisés dans le cadre d’autres projets. (Dans ce dernier cas, il faudra bien sûr penser à respecter les licences et ne pas oublier de citer la présence de travaux issus d’un autre projet/d’une autre personne.)

Étape 2 : créer un système de suivi

Il est nécessaire de pouvoir avoir une vision d’ensemble du projet tout au long de sa réalisation. Les différentes étapes du projet doivent y être réunies, avec les informations nécessaires pour les participants, et l’avancement. Ce système doit être idéalement partagé avec les différents participants, de façons à ce qu’un nouveau contributeur arrivant en cours de route puisse immédiatement voir où le groupe en est et tout de suite contribuer efficacement. Pour les étapes qui ne peuvent pas être réalisées de façon collaborative, ce fichier permettra aussi d’indiquer clairement qui est en charge de l’étape, de façon à ce qu’elle ne soit pas commencée par plusieurs personnes en même temps. Il existe bien entendu de nombreuses façon de procéder. Les logiciels de gestion de version permettent de regrouper la dernière version du projet, mais aussi les versions précédentes et toutes les modifications apportées. C’est la meilleure réponse au besoin de suivi de projet.

- Github est un service de gestion de version collaborative en ligne très utilisé. Il est basé sur le programme git créé par Linus Torvalds. Il est avant tout destiné aux développements logiciels, mais il peut toutefois être utilisé pour des projets de création de livres ou de documentations, comme c’est le cas pour le livre Open Advice. Cet outil, bien que non libre, est très en vogue, et gratuit pour les projets de logiciel libre. Vous pouvez toutefois privilégier l’un de ses équivalents libres, comme Gitorious.

- Open project est probablement la solution offrant le plus large potentiel. Cet outil complet de gestion de projet permet de suivre l’avancement du projet, permettant un accès distant, la gestion d’un planning, des participants et des différentes tâches. Il est bien entendu utilisable pour bien d’autres choses que les projets communautaires.

- Dans le cadre de projets courts et linéaires, où il y a peu de parallélisation des tâches, il est bien sûr possible d’utiliser un tableur pour faire un suivi allégé. Il pourra être partagé via le cloud, ou réalisé sur des tableurs en ligne, comme le service proposé par Framasoft : Framacalc. Cette solution est moins complète que les outils présentés ci-dessus, orientés pour le logiciel. Mais dans le cadre de traductions ou de documentation, cela peut parfaitement remplir sa fonction.

Étape 3 : mettre en place les outils de travail collaboratif

Une fois l’outil de suivi en place, il faut avoir les outils nécessaires au travail collaboratif. En fonction du projet, ils peuvent être variés. Dans le cadre de développement logiciel, cela peut tout simplement passer par l’utilisation de git, en passant par des services comme github, cité dans l’étape 2. Mais quand il s’agit de traductions, ou d’organisations d’événements, la création de documentations ou d’autres choses, il existe des outils simples, qui ne seront pas un frein à la participation d’utilisateurs moins connaisseurs. Voici 3 exemples d’outils facilement disponibles et simples d’utilisation :

- Etherpad est un éditeur de texte collaboratif en ligne (libre, bien entendu). Il permet de se connecter à plusieurs utilisateurs pour modifier un même document en direct. Un système de coloration du texte permet de repérer les contributions de chacun. Il intègre également une gestion de versions, un petit chat pour pouvoir dialoguer avec les autres utilisateurs et un système d’export du document. Il est à installer sur son propre serveur, ou à utiliser via des services en ligne qui le proposent, comme le service Framapad, proposé par Framasoft.

- Booktype est une plate-forme collaborative (libre) qui permet la rédaction collaborative de livres. Les différents utilisateurs peuvent interagir sur ces derniers par chapitre, en mode texte ou en HTML (une seul utilisateur par chapitre à la fois, contrairement à etherpad). Il intègre un gestionnaire de version, et permet l’export du document sous divers formats (PDF, ePub, ODT, HTML, MOBI, etc.). C’est un outil qui est utilisé pour la préparation ou la traduction de livres libres, notamment par Framabook ou Floss Manuals. Il faudra toutefois l’installer sur un serveur pour pouvoir l’utiliser.

- Les Wiki sont des sites modifiables directement par les utilisateurs, avec ou sans inscription. Il est particulièrement adapté pour des projets de documentation. Il existe différentes versions de Wiki, à installer en fonction de ses besoins, du plus simple (par exemple DokuWiki) au plus avancé (par exemple Mediawiki, utilisé pour Wikipédia).

En route vers le succès

En mettant en place une structure comme celle décrite ci-dessus, vous pourrez sereinement lancer votre projet. Le mode de fonctionnement global pourra être en bazar, cette structure initiale vous permettra de garder la main, avoir une bonne vision de l’avancement et vous aidera à mieux animer le projet. Ce n’est bien entendu pas la seule façon de structurer un projet de culture Libre pour réussir. Tout ceci n’est finalement qu’un exemple issu d’un retour d’expérience.

Ne pas oublier la communication

Bien sûr, cette structure est destinée à un projet communautaire. Et qui dit travail de groupe dit communication. Pour que la mayonnaise puisse prendre, il est absolument indispensable d’échanger un maximum entre les différents contributeurs. Tout le monde doit pouvoir savoir ce qu’il y a à faire, connaître les tenants et aboutissants du projet et se sentir impliqué. Et cela passe par une communication efficace. Un maximum d’échange est donc nécessaire, y compris pour assurer une bonne ambiance de travail au sein du projet. Un projet qui se déroule dans une ambiance conviviale est un projet qui aboutira à un résultat final de meilleur qualité, et de façon plus efficace qu’un projet sans communication qui se déroule de façon morne. Garder ce fil de communication actif du début à la fin du projet, c’est s’assurer que le tout ne finisse pas par s’essouffler, en laissant les contributeurs s’isoler et se décourager. Bref, la communication est en réalité le point le plus important.

Crédit photo : David Shankbone (Creative Commons By)

Quand l’Inde montre l’exemple en éducation (et en France ?)

Le gouvernement indien a inauguré cet été une plateforme de ressources éducatives.

Nous en avons aussi en France, comme par exemple l’Académie en ligne. Sauf que, comme il a été dit dans ces mêmes colonnes à son lancement, cette dernière plateforme est totalement verrouillée par le choix de sa licence (lire les Conditions d’utilisation du site pour comprendre d’un seul coup d’oeil où se situe le problème).

En Inde, par contre, on a tout compris. On a fait le choix par défaut de la licence Creative Commons By-Sa et on demande explicitement des formats ouverts pour les documents déposés.

Longue vie au National Repository of Open Educational Resources et ses ressources éducatives vraiment libres. Quant à nous, on va continuer à pousser pour qu’il en aille de même un jour en France, sachant que l’espoir fait vivre et que la route est longue mais la voie est libre.

On pourra également lire sur le Framablog (en faisant le rêve que nos décideurs tombent dessus) :

- Privilégier la licence Creative Commons Paternité (CC BY) dans l’éducation

- Oppikirjamaraton ou comment écrire un manuel scolaire libre en un week-end !

- L’exemplaire et très instructive aventure libre d’un éditeur indien pour enfants

- Dis papa, c’est quoi une « œuvre culturelle libre » ?

- Qu’est-ce qu’une oeuvre culturelle libre ?

- L’éducation utilise une licence Creative Commons défectueuse, par R. Stallman

L’Inde lance un dépôt national de ressources éducatives libres

India launches National Repository of Open Educational Resources

Jane Park – 14 août 2013 – Creative Commons Blog

(Traduction : lamessen, pol, ProgVal, Asta)

L’Inde a lancé un nouveau dépôt d’apprentissage destiné à accueillir les ressources éducatives libres (RÉL). Le ministère de l’Éducation et de l’alphabétisation, le ministère du Développement des ressources humaines, le gouvernement indien, l’Institut central des technologies de l’éducation et le Conseil national de la recherche et de la formation pour l’éducation (NCERT) se sont associés pour développer le Dépôt national des ressources éducatives libres (NROER). Pallam Raju, ministre indien du Développement des ressources humaines, a lancé ce dépôt mardi. Shashi Tharoor, ministre d’État indien en charge des ressources et du développement humain, a annoncé que la licence par défaut de toutes les ressources du dépôt serait la Creative Commons Attributions-Partage à l’identique (CC BY-SA).

Ce dépôt contient actuellement des vidéos, de l’audio, des médias interactifs, des images et des documents. Il vise à « rassembler toutes les ressources numériques et numérisables pour le système éducatif indien, pour toutes les classes, toutes les matières et toutes les langues ».

D’après l’annonce du ministre Sashi Tharoor,

Cette initiative est également une étape importante vers une éducation inclusive. Ouvrir l’accès à tous nécessite un débat sur la question de la propriété, du copyright, des licences et un équilibrage des objectifs avec les intérêts commerciaux légitimes. C’est particulièrement important pour les institutions publiques et les projets financés sur fonds publics. Je suis heureux que le NCERT ait pris l’initiative de déclarer que le NROER utiliserait la licence CC BY-SA… Cette décision du NCERT est en accord avec la déclaration de Paris sur les ressources éducatives libres de l’Unesco et permettra de garantir que les ressources seront librement accessibles à tous. Pour le dire dans les termes des Creative Commons — pour réutiliser, réviser, modifier et redistribuer.

Pour contribuer au dépôt, chacun devra garantir qu’il « accepte de placer ces ressources sous licence Creative Commons » (CC BY-SA) et « que les documents chargés sont encodés en utilisant des standards ouverts, non privatifs ».

Pour en savoir plus sur la manière de contribuer au projet avec vos ressources éducatives libres, visitez http://nroer.in/Contribute/.

Le chiffrement, maintenant (2)

Voici la deuxième partie du guide sur le chiffrement que nous vous avons présenté la semaine dernière.

Ces derniers jours, les révélations distillées par Snowden n’ont fait que confirmer l’ampleur considérable des transgressions commises par la NSA : le protocole https est compromis, et même un certain type de chiffrement a été « cassé » depuis 2010…

Il est donc d’autant plus justifié de rechercher les moyens de se protéger de ces intrusions de la surveillance généralisée dans nos données personnelles. À titre d’introduction à notre chapitre de la semaine, j’ai traduit rapidement 5 conseils donnés ce vendredi par Bruce Schneier, spécialiste de la sécurité informatique, dans un article du Guardian. Il reconnaît cependant que suivre ces conseils n’est pas à la portée de l’usager moyen d’Internet…

1) Cachez-vous dans le réseau. Mettez en œuvre des services cachés. Utilisez Tor pour vous rendre anonyme. Oui, la NSA cible les utilisateurs de Tor, mais c’est un gros boulot pour eux. Moins vous êtes en évidence, plus vous êtes en sécurité.

2) Chiffrez vos communications. Utilisez TLS. Utilisez IPsec. Là encore, même s’il est vrai que la NSA cible les connexions chiffrées – et il peut y avoir des exploits explicites contre ces protocoles – vous êtes beaucoup mieux protégés que si vous communiquez en clair.

3) Considérez que bien que votre ordinateur puisse être compromis, cela demandera à la NSA beaucoup de travail et de prendre des risques – il ne le sera donc probablement pas. Si vous avez quelque chose de vraiment important entre les mains, utilisez un « angle mort ». Depuis que j’ai commencé à travailler avec les documents Snowden, j’ai acheté un nouvel ordinateur qui n’a jamais été connecté à l’internet. Si je veux transférer un fichier, je le chiffre sur l’ordinateur sécurisé (hors-connexion) et le transfère à mon ordinateur connecté à Internet, en utilisant une clé USB. Pour déchiffrer quelque chose, j’utilise le processus inverse. Cela pourrait ne pas être à toute épreuve, mais c’est déjà très bien.

4) Méfiez-vous des logiciels de chiffrement commerciaux, en particulier venant de grandes entreprises. Mon hypothèse est que la plupart des produits de chiffrement de grandes sociétés nord-américaines ont des portes dérobées utiles à la NSA, et de nombreuses entreprises étrangères en installent sans doute autant. On peut raisonnablement supposer que leurs logiciels ont également ce genre de portes dérobées. Les logiciels dont le code source est fermé sont plus faciles à pénétrer par la NSA que les logiciels open source. Les systèmes qui reposent sur une clé « secrète » principale sont vulnérables à la NSA, soit par des moyens juridiques soit de façon plus clandestine.

5) Efforcez-vous d’utiliser un chiffrement du domaine public qui devra être compatible avec d’autres implémentations. Par exemple, il est plus difficile pour la NSA de pénétrer les TLS que BitLocker, parce que les TLS de n’importe quel fournisseur doivent être compatibles avec les TLS de tout autre fournisseur, alors que BitLocker ne doit être compatible qu’avec lui-même, donnant à la NSA beaucoup plus de liberté pour le modifier à son gré. Et comme BitLocker est propriétaire, il est beaucoup moins probable que ces changements seront découverts. Préférez le chiffrement symétrique au chiffrement à clé publique. Préférez les systèmes basés sur un logarithme discret aux systèmes conventionnels à courbe elliptique ; ces derniers ont des constantes que la NSA influence quand elle le peut.

Type de menace

D’après Encryption Works

(contributeurs : audionuma, goofy, lamessen, Calou, Achille Talon)

La NSA est un puissant adversaire. Si vous êtes sa cible directe, il vous faudra beaucoup d’efforts pour communiquer en toute confidentialité, et même si ce n’est pas le cas, des milliards d’innocents internautes se retrouvent dans les filets de la NSA.

Bien que les outils et conseils présentés dans ce document soient destinés à protéger votre vie privée des méthodes de collecte de la NSA, ces mêmes conseils peuvent être utilisés pour améliorer la sécurité de votre ordinateur contre n’importe quel adversaire. Il est important de garder à l’esprit que d’autres gouvernements, notamment la Chine et la Russie, dépensent d’énormes sommes pour leurs équipements de surveillance et sont réputés pour cibler spécifiquement les journalistes et leurs sources. Aux États-Unis, une mauvaise sécurité informatique peut coûter leur liberté aux lanceurs d’alerte, mais dans d’autres pays c’est leur vie même que risquent à la fois les journalistes et leurs sources. Un exemple récent en Syrie a montré à quel point une mauvaise sécurité informatique peut avoir des conséquences tragiques.

Mais la modification de certaines pratiques de base peut vous garantir une bonne vie privée, même si cela ne vous protège pas d’attaques ciblées par des gouvernements. Ce document passe en revue quelques méthodes qui peuvent vous servir dans les deux cas.

Systèmes de crypto

Nous avons découvert quelque chose. Notre seul espoir contre la domination totale. Un espoir que nous pourrions utiliser pour résister, avec courage, discernement et solidarité. Une étrange propriété de l’univers physique dans lequel nous vivons.

L’univers croit au chiffrement.

Il est plus facile de chiffrer l’information que de la déchiffrer.

— Julian Assange, in Menace sur nos libertés : comment Internet nous espionne, comment résister

Le chiffrement est le processus qui consiste à prendre un message textuel et une clé générée au hasard, puis à faire des opérations mathématiques avec ces deux objets jusqu’à ce qu’il ne reste plus qu’une version brouillée du message sous forme de texte chiffré. Déchiffrer consiste à prendre le texte chiffré et sa clé et à faire des opérations mathématiques jusqu’à ce que le texte initial soit rétabli. Ce domaine s’appelle la cryptographie, ou crypto en abrégé. Un algorithme de chiffrement, les opérations mathématiques à réaliser et la façon de les faire, est un ensemble appelé « code de chiffrement ».

Pour chiffrer quelque chose vous avez besoin de la bonne clé, et vous en avez aussi besoin pour la déchiffrer. Si le logiciel de chiffrement est implémenté correctement, si l’algorithme est bon et si les clés sont sécurisées, la puissance de tous les ordinateurs de la Terre ne suffirait pas à casser ce chiffrement.

Nous développons des systèmes de cryptographie qui relèvent de problèmes mathématiques que nous imaginons difficiles, comme la difficulté à factoriser de grands nombres. À moins que des avancées mathématiques puissent rendre ces problèmes moins complexes, et que la NSA les garde cachées du reste du monde, casser la crypto qui dépend d’eux au niveau de la sécurité est impossible.

La conception des systèmes de chiffrement devrait être complètement publique. Le seul moyen de s’assurer que le code de chiffrement ne contient pas lui-même de failles est de publier son fonctionnement, pour avoir de nombreux yeux qui le scrutent en détail et de laisser les experts des véritables attaques à travers le monde trouver les bogues. Les mécanismes internes de la plupart des cryptos que nous utilisons quotidiennement, comme le HTTPS, cette technologie qui permet de taper son code de carte bancaire et les mots de passe sur des formulaires de sites internet en toute sécurité, sont totalement publics. Un attaquant qui connaît parfaitement chaque petit détail du fonctionnement du système de chiffrement ne réussira pas à le casser sans en avoir la clé. En revanche, on ne peut pas avoir confiance dans la sécurité d’une cryptographie propriétaire et dans son code sous-jacent.

Voici une question importante à se poser lors de l’évaluation de la sécurité d’un service ou d’une application qui utilise la crypto : est-il possible pour le service lui-même de contourner le chiffrement ? Si c’est le cas, ne faites pas confiance à la sécurité du service. Beaucoup de services comme Skype et Hushmail promettent un chiffrement « de bout en bout », mais dans la majorité des cas cela signifie aussi que les services eux-même ont les clés pour déchiffrer le produit. Le véritable chiffrement « de bout en bout » signifie que le fournisseur de service ne peut pas lui-même regarder vos communications, même s’il voulait le faire.

Un aspect important du chiffrement est qu’il permet bien plus que la protection de la confidentialité des communications. Il peut être utilisé pour « signer électroniquement » les messages d’une manière qui permette de prouver que l’auteur du message est bien celui qu’il prétend être. Il peut également être utilisé pour utiliser des monnaies numériques comme Bitcoin, et il peut être utilisé pour produire des réseaux qui permettent l’anonymat comme Tor.

Le chiffrement peut aussi servir à empêcher les gens d’installer des applications pour iPhone qui ne proviennent pas de l’App Store, à les empêcher d’enregistrer des films directement à partir de Netflix ou encore les empêcher d’installer Linux sur une tablette fonctionnant sous Windows 8. Il peut aussi empêcher des attaques de type « homme du milieu » (NdT : attaque consistant à intercepter les communications entre deux terminaux sans que ces derniers se doutent que la sécurité est compromise) d’ajouter des malwares pour compromettre les mises à jour légitimes de logiciels.

En bref, le chiffrement englobe de nombreux usages. Mais ici nous nous contenterons de regarder comment nous pouvons l’utiliser pour communiquer de façon sécurisée et privée.

(à suivre…)

Copyright: Encryption Works: How to Protect Your Privacy in the Age of NSA Surveillance est publié sous licence Creative Commons Attribution 3.0 Unported License.

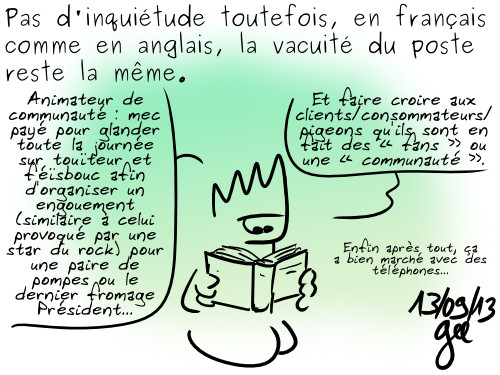

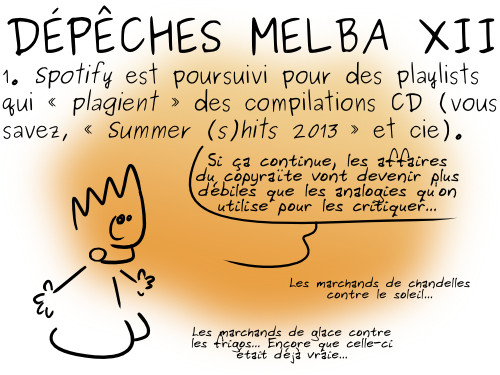

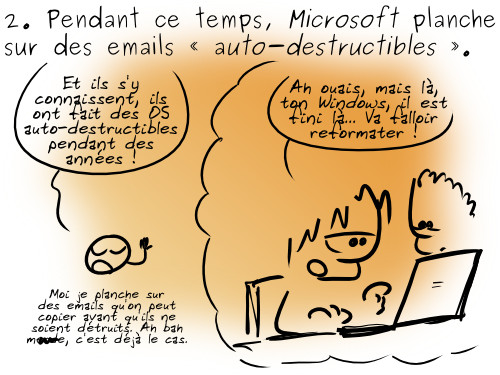

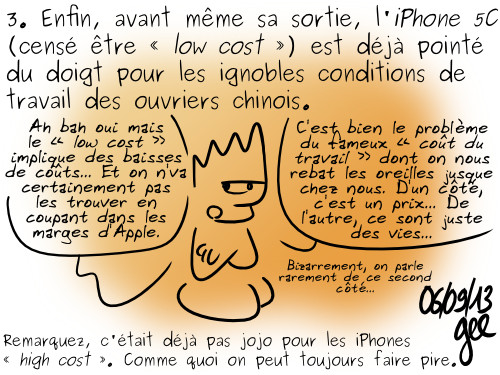

Geektionnerd : Dépêches Melba XII

Sources (Numerama) :

- Spotify poursuivi pour des playlists qui copient des compilations

- Microsoft veut rendre les e-mails autodestructibles

- L’iPhone 5C déjà dénoncé par China Labor Watch

Crédit : Simon Gee Giraudot (Creative Commons By-Sa)

Il libère ses logiciels et c’est la catastrophe !

Bryan Lunduke est développeur. En faisant passer ses logiciels de propriétaires à libres, il a fait une bien triste constatation.

Non seulement il ne gagne plus assez d’argent pour trouver le temps de continuer à les développer (et personne d’autres ne semble intéressé à le faire sauf lui) mais en plus les téléchargements ont drastiquement baissé, alors même qu’ils sont mis gratuitement à disposition.

Un billet un peu troll qui se demande quand même si on peut faire de ce cas particulier une généralité.

Regard attristé sur les chiffres de l’open source

Very sad looking Open Source charts

Bryan Lunduke – 27 août 2013 – Blog personnel

(Traduction : schiste, Genma, brihx, mokas01, @zessx, MFolschette, Asta, elfabixx, La goule, Beij, goofy, Penguin + anonymes)

Depuis un certain temps déjà, chaque ligne de code que j’écris est placée sous licence libre GPL (la plupart de ce que j’ai publié avant était sous licence propriétaire) parce que j’aime l’open source. Mais il y a un souci sur lequel je planche et bloque. Et j’ai besoin de votre avis. Je vous explique rapidement :

Lorsque mes logiciels étaient sous licences privatives, et leur développement financé à l’ancienne par la vente de copies, les mises à jour étaient plutôt fréquentes (en général plusieurs versions par mois). Les bénéfices retirés des ventes allaient directement dans le financement de temps de développement dédié. Ça fonctionnait assez bien. Pas 100 % parfait, mais le développement avançait à un bon rythme.

Maintenant que le logiciel est libre, on ne peut espérer plus de 200 $ par mois en dons. Je ne peux du coup raisonnablement passer que quelques heures par mois sur ce logiciel. Ce qui n’est même pas assez pour tester une version et en faire un package à publier (et certainement pas assez pour ajouter des fonctionnalités notables).

Donc, pour faire simple, ma production de code s’est tout bonnement arrêtée (par nécessité).

Mais j’ai choisi de laisser le logiciel libre dans l’espoir que d’autres personnes se plongent dedans et aident à faire avancer les choses en donnant de leur temps et de leur énergie.

Malheureusement, ça ne s’est pas produit. Une personne plutôt sympa a filé un coup de main en créant des packages pour plusieurs distributions Linux. Mais c’est tout. En fait, personne n’a exprimé le moindre intérêt à coder activement sur l’un de ces projets.

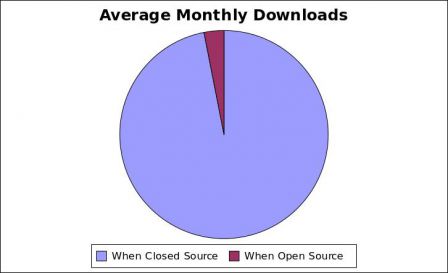

Et maintenant, les téléchargements ont également chuté. De manière significative. Regardons quelques graphiques sur l’évolution des statistiques.

Ce chiffre représente le nombre total de téléchargements pour tous mes logiciels (jeux, outils de développement, tout). Ce qu’il faut retenir :

- Quand le logiciel est propriétaire (et vendu comme shareware), les téléchargements sont bons.

- Quand le logiciel est open source (et disponible gratuitement), les téléchargements chutent à 1/30e de ce qu’ils étaient pour du logiciel propriétaire.

- Curieusement, les téléchargements des versions Linux sont les plus touchés (ils ont chuté à 1/50e de ce qu’ils étaient).

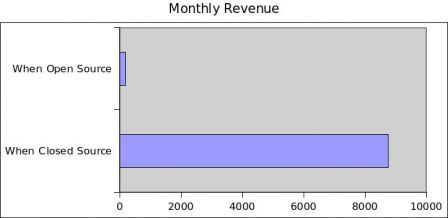

Le revenu mensuel a aussi pris un sacré coup. Voilà ce qu’on peut déduire de ces chiffres :

- Lorsque le logiciel était propriétaire (et un shareware), les ventes étaient suffisantes pour financer le développement à temps plein.

- Maintenant que le logiciel est open source, le financement (en grande partie par les dons) a chuté à, et je ne blague pas, à peine plus de 2 % des ventes moyennes par mois du logiciel propriétaire. 2. Pour. Cent.

Aujourd’hui, je peux clairement comprendre la raison de la chute des revenus. Le logiciel est disponible gratuitement – supprimant ainsi l’incitation à dépenser de l’argent. Ce que je ne comprends pas, c’est la chute significative des téléchargements. Peut-être y a-t-il un aspect psychologique en jeu.

Donc la question est, que puis-je faire ?

Si je laisse le logiciel en open source, comme c’est le cas actuellement, il va complètement stagner.

Je suppose que je pourrais essayer encore une autre méthode de financement open source… mais cela me semble un peu être une cause perdue, pour être honnête. J’aime l’open source. Vraiment. Je pourrais y passer toute la nuit. Mais il n’y a pas vraiment beaucoup d’histoires où de petits développeurs indépendants arrivent à vivre de l’open source sans avoir à intégrer une entreprise beaucoup plus grande (qui est souvent financée par la vente de logiciels propriétaires ou par des contrats de maintenance/support utilisateurs – ce qui n’a aucun sens pour le logiciel que je développe).

Je pourrais toujours revenir à une licence propriétaire pour les futures versions du logiciel. Cela permettrait au moins d’avoir les fonds nécessaires pour financer du développement concret – ce financement pourrait être utilisé pour payer des gens pour travailler dessus (à temps plein ou à temps partiel). Mais dans ce cas… ce ne serait pas de l’open source.

C’est un problème difficile. Un problème pour lequel je ne trouve pas de solution évidente.

L’avantage pour moi est qu’aujourd’hui je ne dépends pas des ventes du logiciel (ou des dons) pour vivre (mes revenus proviennent de l’écriture). Ce qui m’enlève une bonne part de stress. Néanmoins, je détesterais voir ce logiciel qui, quand il était propriétaire, était utilisé par des dizaines de milliers de personnes, disparaître. J’ai fait ce logiciel parce que personnellement, j’en avais besoin. Et ça me dépiterait de le voir mourir.

Alors… que faire ? Que feriez-vous pour être sûr que ce genre de logiciel indépendant continue d’être régulièrement mis à jour? Si vous avez des idées, je suis tout ouïe.

Crédit photo : Retis (Creative Commons By)