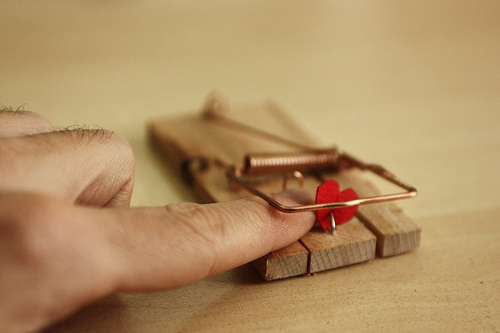

Les géants du Web nous veulent du bien

Lourdement mises en cause pour avoir laissé les agences gouvernementales accéder aux données de leurs clients, les grandes entreprises du Web ont vite senti qu’elles risquaient gros à passer aux yeux du monde entier pour des complices de l’espionnage de … Lire la suite