Diaspora, le projet qui se voulut aussi gros que Facebook, pas encore mort car libre

Il y a une semaine on nous a annoncé que Diaspora serait désormais livré à la communauté.

Pour rappel Diaspora est le projet d’alternative libre à Facebook mené par des étudiants newyorkais et qui avaient créé le buzz et amassé beaucoup d’argent sur Kickstarter au moment du lancement en 2010.

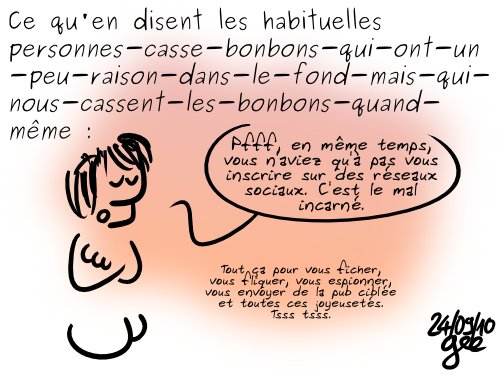

Il y avait énormément d’attentes autour de ce projet car réussir à se sortir des griffes de Facebook ça n’est pas rien !

Plusieurs versions de l’application ont bien vu le jour, plusieurs dizaines de milliers d’utilisateurs se sont inscrits, mais c’est globalement la déception qui a prévalu. Ils n’ont pas réussi (et englouti l’argent), alors changement de gouvernance, plus de transparence, on donne le tout à la communauté (et qu’elle se débrouille si elle pense que le projet vaut la peine d’être poursuivi). Cela ressemble plus à un renoncement plein d’amertume qu’à un cadeau bienveillant, mais les optimistes répliqueront que c’est la force du libre que de pouvoir continuer l’aventure d’un projet même lorsqu’il se trouve bloqué.

Le billet ci-dessous tente de tirer les leçons de cette histoire et de cet échec.

Échec temporaire ou définitif ? Cela va dépendre justement de la communauté.

Diaspora : un nouveau départ ou une mise en garde du financement participatif ?

Diaspora: A New Beginning or a Crowdfunding Cautionary Tale?

By Paul M. Davis – 29 août 2012 – Shareable.net

(Traduction : boubou, Ward, imada, Gatitac, moedium, xaccrocheur, Penguin, aKa, sheldon, martinien)

Il y a deux ans, quatre étudiants de l’université de New York surfèrent sur le sentiment anti-Facebook et ont récolté via le site Kickstarter plus de 200 000 $ pour créer Diaspora, un réseau social open source.

Les fondateurs ont annoncé lundi qu’ils livraient leur projet à la communauté open source, ce qui va peut-être relancer le développement d’une plate-forme de réseau social au-delà de ce qu’ils ont réussi à créer jusqu’à maintenant. Dans le cas contraire, nous aurions à faire avec un échec patent d’un projet issu du financement participatif (NdT Crowdfunding).

D’une certaine manière, l’histoire de Diaspora est le reflet de la jeunesse de ses créateurs : optimisme sans limite et promesses sans fins ont laissé place au scepticisme, à la déception, aux réactions négatives et même à des tragédies personnelles. Après que la campagne KickStarter a atteint 20 fois son objectif initial, les développeurs furent mis sous une pression extrême de produire un résultat. Les sorties furent repoussées, les messages et la communication devinrent confus. En moins d’un an, le sentiment négatif qui était né durant la campagne de levée de fonds semblait se retourner contre le projet lui-même.

Au milieu de tout le tapage qui a entouré le lancement et le succès de la campagne de Diaspora, un sentiment de scepticisme a commencé à apparaître. Au plus fort de la campagne, des voix importantes comme celle de Clay Shirky ont amplifié les doutes sur la possibilité que Diaspora puisse atteindre son ambitieux objectif d’une livraison de la version alpha à la fin de l’été. La sortie privée de la version alpha eut lieu en novembre 2010 et a reçu un accueil modérément optimiste parmi les donateurs et la presse spécialisée, mais ce délai et les fonctionnalités limitées ont renforcé les arguments de ceux qui doutaient. A partir de mai 2011, des blogs techniques de haut niveau comme TechCrunch commençaient à critiquer le projet comme des vieilles nouvelles et à le qualifier de vaporware.

Confirmant les soupçons des sceptiques, les fondateurs annoncèrent en juillet 2011 qu’après avoir levé 20 fois leur objectif, Diaspora était déficitaire de 238 $ (PDF). En octobre 2011, les fondateurs essayèrent de faire taire les mauvaises rumeurs avec un post sur leur blog intitulé Diaspora : ni vaporware, ni prince Nigérian”. Malheureusement, s’ensuivit rapidement le suicide de Ilya Zhitomirskiy, co-fondateur du projet. En avril dernier, l’équipe Diaspora déclara que « les choses commencent à changer » en partageant des copies d’écrans d’une campagne de hashtag ayant une ressemblance frappante avec le site makr.io, un autre projet récemment annoncé par les mêmes fondateurs de Diaspora.

Puisque le but de Diaspora a toujours été de devenir un véritable projet open source, il est trop tôt pour voir l’annonce de lundi dernier comme un échec. Mais ce transfert open source ressemble plus un renoncement qu’à un cadeau à la communauté.

Alors, à quoi ressemblera le futur de Diaspora ? Dans une interview à BetaBeat, le co-fondateur Max Salzberg a déclaré que « beaucoup de projets open source exploitent la communauté », citant Mozilla et WordPress en exemple. Même s’il est vrai que Mozilla et WordPress s’appuient sur une large communauté de contributeurs, la comparaison de Salzberg ne tient pas car les deux projets cités sont également soutenus par de gros apports financiers, qu’il s’agisse d’argent provenant du Kickbacks de Google (Mozilla) ou des services premium pour les entreprises (WordPress).

Pour envisager ce que pourrait être le futur de Diaspora, il vaut la peine de prendre en considération un projet récent inspiré par un mécontentement similaire des utilisateurs. La plateforme qui suscite actuellement la colère des geeks est Twitter, qui ne cesse de serrer la vis sur l’écosystème du développement en limitant l’accès aux API et en mettant en place une stratégie commerciale qui le fera ressembler beaucoup plus à Facebook qu’à un simple flux de messages de 140 caractères. Ceci a poussé récemment au financement réussi de app.net, un service alternatif lancé d’une manière très différente. Au lieu de construire une plateforme ouverte et décentralisée, ce que les étudiants derrière Diaspora visaient, app.net développe une plateforme sociale centralisée financée par les abonnements des utilisateurs plutôt que par la publicité. Le projet a récemment atteint son objectif de campagne de 500 000 $ par des inscriptions de membres à 50 $, en grande partie grâce à l’approbation tacite des blogueurs influents et des développeurs qui ont été parmi les détracteurs les plus virulents de Twitter ces dernières semaines.

Pour qui est fait Diaspora ?

Malgré les différences fondamentales entre Diaspora et app.net, ils partagent le même problème de base : atteindre l’effet de réseau. Le succès d’un réseau social dépend d’un certain nombre de facteurs : des utilisateurs de la première heure qui sont aussi de vrais partisans, du buzz médiatique, une nouvelle solution à un problème existant, ou, à défaut d’autre chose, de la nouveauté.

Qu’en est-il pour Diaspora ? Cela fait longtemps que le buzz s’est estompé. Et, comme Google l’a découvert avec Plus, ce n’est pas parce que les gens sont « agacés par Facebook » qu’il vont avoir le temps ou l’envie de changer de réseau social, surtout si leur amis ne le font pas.

Lancer un nouveau service social en direction de la geekratie peut sembler pertinent au démarrage à fortiori lorsque le projet est open source. Mais pour que la sauce prenne, il faut aller au-delà des geeks et être aussi rapidement adopté par la masse. Diaspora ne s’adresse-t-il pas avant tout à ceux qui ne sont pas intimidés par les commits Git ou monter une instance Heroku, à ceux, pas assez nombreux, qui ont bien conscience qu’ils vont offrir leurs données personnelles à une société contre un service Web gratuit ? Et dans ce cas, quelles différences fondamentales avec des sites déjà existants comme Slashdot, Github ou Stack Overflow ? De plus, et bien que les caractéristiques sociales de ces services soient souvent limitées, il existe déjà de nombreuses plates-formes de réseaux sociaux open source sur le marché : Drupal, Elgg, Buddypress, Pligg, Mahara, pour en nommer quelques-unes.

Le potentiel de la fédération

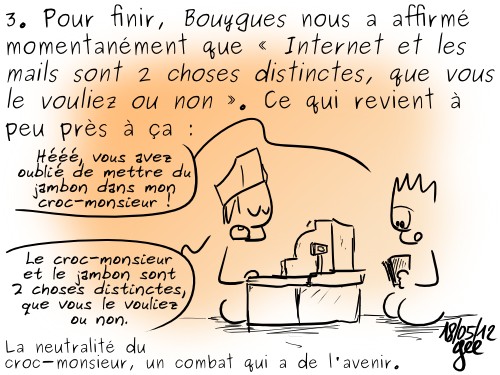

La dernière carte à jouer pour Diaspora peut être son architecture fédérée. Dans une époque de services centralisés et financés par la publicité, tels Facebook,Twitter et Google, il y a un attrait certain pour une plateforme sociale fonctionnant sur une architecture décentralisée.

Une telle approche devient plus impérieuse si l’on considère la facilité avec laquelle le gouvernement américain a fermé des sites prétendument coupables d’infraction ces dernières années et comment il peut accéder aux données personnelles d’activistes sur les médias sociaux, comme Malcom Harris de Shareable s’en est aperçu au cours d’un long procès concernant son activité sur Twitter. En théorie, les nœuds d’une plate-forme sociale, qui forment un réseau p2p, pourraient être tissés dans un garage ou un placard et être déconnectés facilement, avec un faible impact sur le réseau.

Mais alors on en revient au problème des effets du réseau : la valeur de Twitter pour le mouvement Occupy ne relevait pas simplement de la communication et de l’organisation mais aussi de la diffusion. Les personnes sur le terrain étaient capables de diffuser des scènes de violence policière en temps réel, non seulement aux autres membres du mouvement sur un quelconque réseau social partagé, mais également au monde entier.

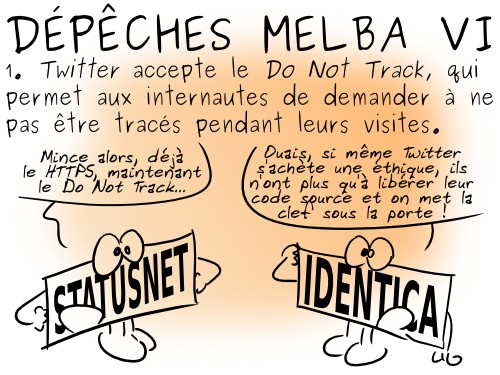

Des réseaux sociaux fédérés existent déjà, tel StatusNet sur lequel repose le rival largement oublié de Twitter, identi.ca. Mais même avec la pleine connaissance des risques de confidentialité de l’utilisation de Twitter ou Facebook, la plupart des activistes d’Occupy ne diffusaient pas vers la poignée de geeks qui postent encore des conseils pour Drupal sur identi.ca. Ils se sont plutôt dirigés là ou l’audience la plus vaste et diversifiée verrait leurs message : Twitter, Facebook et Youtube.

Rien de ceci ne permet de dire qu’une solution fédérée ne peut fonctionner, seulement que les défis sont très grands. Maintenant que Diaspora a été remis entre les mains de la communauté, il est trop tôt pour le déclarer mort. Comme les fondateurs l’ont noté dans leur annonce, le compte Github de Diaspora est actif (tout comme son projet sur Pivotal Tracker).

Je reste d’un optimisme prudent quant à la capacité de la communauté open source à créer quelque chose de grand à partir du code que les fondateurs ont lâché dans la nature. Peut-être que le code existant sera forké et deviendra la base d’un nouveau projet allant bien au delà du Diaspora actuel. Mais quoi qu’il advienne, son développement tumultueux restera comme un récit de mise en garde vis-à-vis du crowdfunding, sur les dangers des promesses qu’on ne peut pas tenir.

Se connecter à un

Se connecter à un