Stop Watching Us, une pétition soutenue par Mozilla suite à l’affaire Prism

Mozilla a lancé hier la pétition Stop Watching Us suite à la retentissante affaire de la collecte de données privées d’internautes par le renseignement américain.

Nous en avons traduit la lettre adressée au Congrès qui apparaît en accueil de l’initiative.

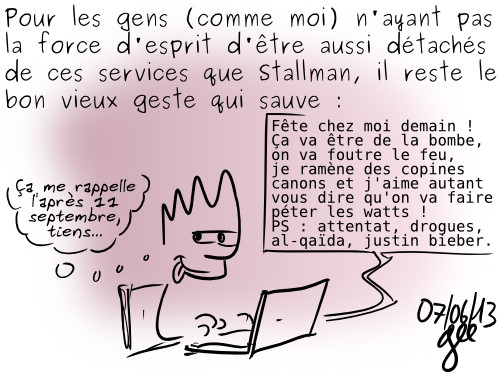

Il va sans dire que cela nous concerne tous et pas seulement les Américains (à fortiori si vous avez déjà laissé des traces chez Google, Facebook, Twitter, Apple, Amazon, etc.)

Arrêtez de nous regarder

Mozilla – 11 juin 2013

(Traduction : Mowee, Cyb, MFolschette + anonymes)

Les révélations sur l’appareil de surveillance de la National Security Agency, si avérées, représentent un abus stupéfiant de nos droits fondamentaux. Nous réclamons que le Congrès américain révèle l’étendue des programmes d’espionnage de la NSA.

Chers membres du Congrès,

Nous vous écrivons pour exprimer notre préoccupation à propos des rapports récemment publiés dans le Guardian et le Washington Post, et reconnus par l’administration Obama, qui révèlent l’espionnage secret par la NSA d’enregistrements téléphoniques et de l’activité sur Internet du peuple des États-Unis.

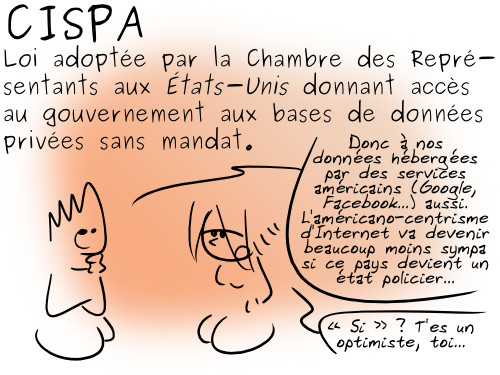

Le Washington Post et le Guardian ont récemment publié des rapports basés sur les informations fournies par un agent du renseignement, montrant comment la NSA et le FBI peuvent aisément accéder aux données collectées par neuf des principales sociétés américaines de l’Internet et partager ces données avec les gouvernements étrangers. Le rapport mentionne l’extraction par le gouvernement américain de données audio, vidéo, de photos, de courriels, de documents et d’historiques de connexion permettant aux analystes de suivre les mouvements et contacts des personnes au cours du temps. Il en résulte que les contenus des communications des personnes aussi bien résidant aux États-Unis qu’étrangères peuvent être parcourus sans aucune suspicion de crime ou d’association avec une organisation terroriste.

Ces rapports, également publiés par le Guardian et avérés par l’administration, révèlent que la NSA tire abusivement profit d’une section controversée du Patriot Act pour collecter les enregistrements d’appels de millions d’utilisateurs de Verizon. Les données collectées par la NSA incluent chaque appel, l’heure à laquelle il a été effectué, sa durée, et d’autres « informations d’identification » pour ces millions d’utilisateurs de Verizon, et ce pour l’ensemble des appels internes aux États-Unis, que les utilisateurs soient ou non suspectés de crime. Le Wall Street Journal rapporte que certains des principaux fournisseurs d’accès à Internet comme AT&T ou Sprint, sont sujets à de tels agissements secrets.

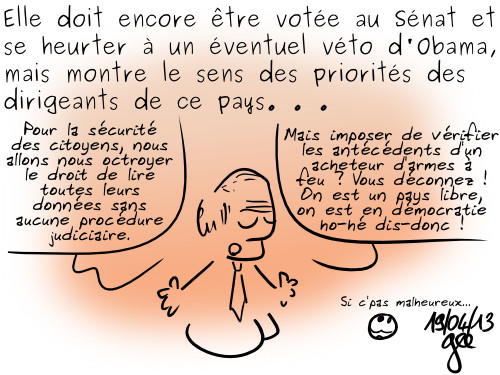

Ce type de collecte généralisée de données par le gouvernement est en contradiction avec le fondement des valeurs américaines de liberté et de vie privée. Cette surveillance massive viole le Premier et le Quatrième Amendement de la Constitution des États-Unis, laquelle protège le droit de parole des citoyens et leur anonymat et prémunit contre les perquisitions et saisies afin de protéger leur droit à la vie privée.

Nous appelons le Congrès à prendre des mesures immédiates pour mettre fin à cette surveillance et fournir publiquement toutes les données collectées par le programme de la NSA et du FBI. Nous appelons donc le Congrès à immédiatement et publiquement :

- Réformer la section 215 du Patriot Act, le privilège du secret d’état ainsi que les amendements de la loi FISA. L’objectif est de bien faire comprendre que la surveillance de l’activité sur Internet ainsi que l’enregistrement de toutes les conversations téléphoniques de toute personne résidant au sein des États-Unis sont interdits par la loi et constituent des violations pouvant être jugées par des autorités compétentes tel qu’un tribunal public.

- Mettre en place une commission spéciale qui, après investigation, publiera de façon publique l’étendue de cet espionnage domestique. Cette commission devrait de plus recommander des réformes juridiques et règlementaires spécifiques afin de mettre un terme à cette surveillance inconstitutionnelle.

- Demander des comptes aux principaux fonctionnaires responsables de cette surveillance.

Je vous remercie de l’attention que vous porterez à ce sujet.

Cordialement,

Crédit photo : Digital Cat (Creative Commons By)