Applis de traçage : scénarios pour les non-spécialistes

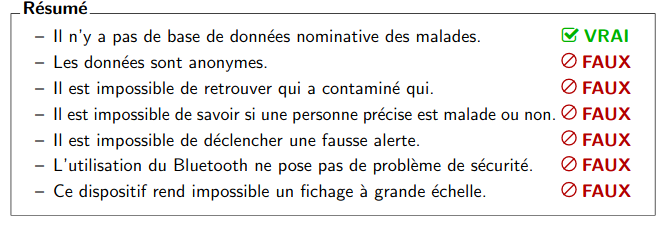

Un document de plus sur les dangers de l’application de traçage ? Nous n’allons pas reproduire ici les 13 pages documentées et augmentées de notes de référence d’une équipe de 14 spécialistes en cryptographie : Xavier Bonnetain, University of Waterloo, Canada ; Anne Canteaut, … Lire la suite