Le nouveau servage

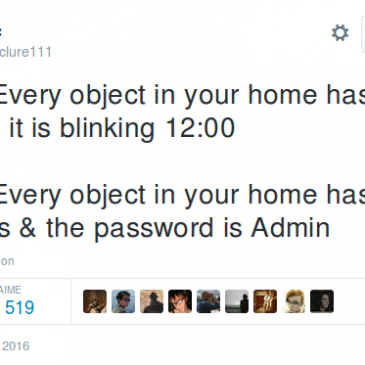

Depuis les années 1950 et l’apparition des premiers hackers, l’informatique est porteuse d’un message d’émancipation. Sans ces pionniers, notre dépendance aux grandes firmes technologiques aurait déjà été scellée. Aujourd’hui, l’avènement de l’Internet des objets remet en question l’autonomisation des utilisateurs en … Lire la suite