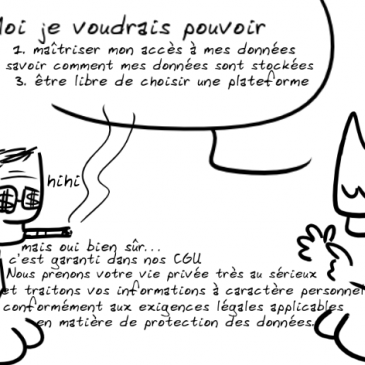

Un manifeste des données utilisateurs, aujourd’hui ?

Le User Data Manifesto a été initié par Frank Karlitschek un militant du logiciel libre qui a fondé Nextcloud et Owncloud et participé à d’autres projets open source. La source de cette traduction française figure sur ce dépôt Github, la … Lire la suite