Surveillance n’est pas synonyme de sécurité

Aux suites des attentats de janvier, le Framablog titrait « Patriot act à la française ? Pour nous, c’est NON ! ». Le projet de loi sur le renseignement de 2015, faisant suite aux lois antiterroristes de 2014 et à la loi de programmation militaire 2013 témoigne d’une volonté claire de légaliser la surveillance de masse en France.

Cory Doctorow, écrivain et activiste bien connu du monde Libre, nous rappelle encore une fois que surveillance et sécurité ne sont pas des synonymes… Son écriture est tellement riche que nous avons choisi d’éluder deux passages dont les références intensément anglo-saxonnes auraient demandé bien des explications nous détournant de son propos simple et efficace.

Pouhiou

Non, messieurs les ministres, plus de surveillance ne nous apportera pas plus de sécurité !

Traduction Framalang par : Simon, goofy, audionuma, Vinm, nilux, yog, Joe, r0u, Maéva, sc

Source : Article de Cory Doctorow sur The Guardian

On se croirait dans Un jour sans fin. Cette sensation, lorsque les mêmes mauvaises idées sur Internet refont surface. On se réveille à la case départ, comme si tout ce pourquoi nous nous sommes battus avait été balayé pendant la nuit.[…]

Le fait que des tueurs déséquilibrés aient assassiné des défenseurs de la liberté d’expression ne rend pas moins stupide et ni moins irréalisable la surveillance de masse (à ne pas confondre avec, vous savez, la surveillance de djihadistes soupçonnés de préparer des actes de terrorisme, à quoi les barbouzes français ont échoué, probablement parce qu’ils étaient trop occupés à chercher des aiguilles dans les bottes de foin avec leur surveillance de masse).

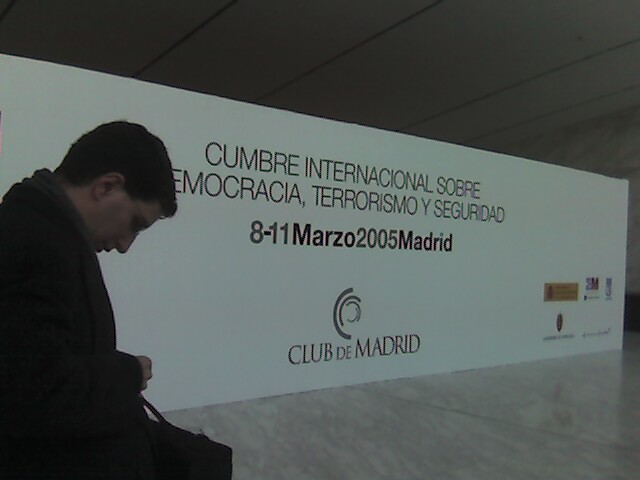

La semaine dernière, lors d’un débat intitulé « l’après Snowden » à la London School of Economics and Political Science (LSE), un intervenant a rappelé que des projets de surveillance de masse avaient déjà été proposés — et débattus à la LSE — depuis des dizaines d’années, et qu’à chaque fois ils avaient été jugés dénués d’intérêt. Ils coûtent cher et ils détournent les policiers des personnes qui ont fait des choses vraiment suspectes (comme les frères Tsarnaïev auxquels les agences d’espionnage américaines ont cessé de s’intéresser car elles étaient trop occupées avec les montagnes de données issues de leurs « détecteurs de terrorisme » pour suivre effectivement des gens qui avaient annoncé leur intention de commettre des actes terroristes).

De fait, il y a eu des tentatives pour créer des bases de données de surveillance centralisées dès que les gens « normaux » ont commencé à utiliser des ordinateurs dans leur vie quotidienne. […]

Pourquoi cette idée ne cesse-t-elle de revenir, malgré les preuves connues de son inefficacité ? Un jour, j’ai posé cette question à Thomas Drake et Bill Binney, deux lanceurs d’alerte de l’ère pré-Snowden. Ils ne savaient pas vraiment pourquoi, mais l’un d’eux m’a dit qu’il pensait que c’était une conséquence de l’émergence d’une fonction publique hégémonique : avec des espions aux budgets extensibles à l’infini, toujours plus de rapports sur l’organigramme, toujours plus de pouvoir, et d’accès à des postes haut placés — et fortement rémunérés dans le secteur privé lorsqu’ils quittent le gouvernement.

Ce dernier point à propos des postes dans le secteur privé sonne particulièrement vrai. Keith Alexander, anciennement directeur de la NSA, a bien quitté son poste de fonctionnaire pour fonder une société de conseil en sécurité qui facture ses prestations 1 million de dollars par mois. L’espionnage est un business, après tout : les opérateurs BT et Vodafone reçoivent de l’argent du GCHQ contre un accès illégal à leurs installations de fibre optique. L’énorme data center de la NSA à Bluffdale dans l’Utah, construit par des entreprises privées, a couté 1,5 milliard de dollars au contribuable américain.

N’oubliez pas qu’Edward Snowden ne travaillait pas pour la NSA : il était sous-traitant de Booz Allen Hamilton, une entreprise qui s’est fait 5,4 milliards de dollars en 2014. Chaque nouveau grand projet de surveillance de la NSA est un contrat potentiel pour Booz Allen Hamilton.

Autrement dit, l’espionnage généralisé n’attrape pas les terroristes, mais il rapporte gros aux sous-traitants de l’armée et aux opérateurs telecom. Dans la surveillance de masse, politique et modèle économique vont de pair.

Nous vivons dans un monde où les mesures politiques ne s’inspirent plus des observations. […] Il y a un curieux contraste entre ce que les gouvernements disent vouloir faire et ce qu’ils font réellement. Que l’objectif stratégique soit d’attraper des terroristes, éduquer des enfants ou améliorer la santé publique, les tactiques déployées par le gouvernement n’ont pas grand-chose à voir avec ce que les observations suggéreraient de faire.

Au contraire, systématiquement et peu importe le domaine, les mesures qui l’emportent sont celles qui ont un modèle économique rentable. Des mesures qui créent de la richesse en abondance pour un petit nombre d’acteurs, suffisamment d’argent concentré dans assez peu de mains pour qu’il reste de quoi financer le lobbying qui perpétuera cette politique.

C’est un peu comme à l’épicerie : la vraie nourriture, comme les fruits, la viande, les œufs, etc. ne sont que de la nourriture. Il n’y a pas grand-chose à dire à leur sujet. Vous ne pouvez pas vanter les qualités nutritionnelles des carottes (pour la santé) : vous devez en extraire le bêta-carotène et le vendre comme une essence magique de carotte bonne pour la santé (et peu importe que la substance s’avère cancérigène une fois extraite de la carotte). C’est pourquoi Michael Pollen conseille de ne manger que la nourriture dont personne ne vante les bienfaits. Mais la majorité des choses disponibles dans votre épicerie, et pour lesquelles on vous fera de la publicité sont les choses que Michael Pollen déconseille fortement de manger, à savoir des produits avec des marges tellement juteuses qu’elles génèrent un surplus de profit qui permet d’en financer la publicité.

« Ne pas être constamment espionné » ne correspond à aucun modèle économique. Les avantages d’une telle politique sont diffus. D’une part, vous ne serez pas interdit de vol à cause d’un algorithme incompréhensible, vous ne serez pas arrêté pour avoir pris le mauvais virage puis pris pour cible par un devin du Big Data qui trouvera vos déplacements inhabituels, vous rendant intéressant à ses yeux. D’autre part, vous serez libre de discuter de sujets intimes avec les gens que vous avez choisis. De savoir que votre gouvernement protège votre ordinateur plutôt que d’en faire une arme au cas où il décide d’en faire un traître, un espion dans votre environnement. Combinés, ces avantages valent bien plus pour nous que l’argent sale de British Telecom vaut pour ses actionnaires, mais nos avantages sont diffus et sur le long terme, alors que ceux de BT sont concentrés et sur le court terme.

Alors on nous ressert la « Charte de l’Espionnage », encore et encore. Parce que les lobbyistes ont l’argent pour appuyer son adoption et la marteler dans la presse à chaque fois qu’elle ressurgit. La mort de défenseurs de la liberté d’expression vaut de l’or quand il s’agit de l’exploiter pour demander un renforcement de la surveillance.

L’automne dernier, à l’ORGCon, j’ai vu une représentante de Reprieve (NdT : association de lutte contre la torture et la peine de mort) qui parlait de son travail consistant à compter et mettre des noms sur les victimes des frappes de drones US, notamment au Pakistan et au Yémen. Ces frappes sont dirigées par la CIA à l’aide de métadonnées (dixit Michael Hayden, ancien directeur de la CIA : « Nous tuons les gens en nous basant sur des méta-données ») telles que les identifiants uniques transmis par la puce radio de votre téléphone portable. Si des recoupements de métadonnées permettent aux analystes de la CIA de déduire qu’ils ont trouvé un terroriste, un drone se dirige vers ce téléphone et tue quiconque se trouve à proximité; mais même la CIA est souvent incapable de dire qui était la cible et qui d’autre a pu être tué.

Jennifer Gibson, la représentante de Reprieve, a expliqué que c’était lié à une modification du mode de fonctionnement de la CIA. Historiquement, la CIA était une agence de renseignement humain (« Humint »), qui faisait son travail en envoyant sur le terrain des espions déguisés qui parlaient aux populations. Aujourd’hui, c’est devenu une deuxième NSA, une agence de renseignement électronique (« Sigint »), qui aspire des données et tente d’y trouver un sens. Pourquoi les États-Unis se retrouvent-il avec deux agences de renseignement électronique au détriment de leurs capacités de renseignement humain ? Après tout, ce serait stratégiquement intéressant pour les États-Unis de savoir qui ils ont tué.

Je pense que c’est parce que le Sigint a un modèle économique. Il existe des marchés publics pour le Sigint. Et qui dit marchés publics, dit déjeuners dans des groupes de réflexion (think tank) grassement financés et dans les bureaux des lobbyistes pour dire aux membres du comité sur le renseignement du Sénat à quel point ces marchés sont importants pour le gouvernement. Les marchés publics sont propices aux avantages en nature. Ils créent de l’emploi dans le privé. Ils reviennent dans le circuit législatif par le biais de contributions aux campagnes.

Il n’y a pas grand-chose à se mettre sous la dent au sein de l’Humint. En dehors de l’occasionnel billet d’avion et de quelques postiches pour se déguiser, l’Humint consiste principalement à embaucher des gens pour qu’ils aillent fouiner à droite à gauche. Cela peut impliquer la corruption de fonctionnaires ou d’autres informateurs, mais c’est n’est pas le genre d’investissement gouvernemental qui rameute les lobbyistes au Capitole ou à Westminster.

Je pense qu’on admet généralement ceci dans le milieu politique depuis des années : si vous pensez qu’une chose peut être bonne pour la société, vous devez trouver comment elle peut enrichir davantage quelques personnes, de façon à ce qu’elles se battent pour la défendre jour après jour. C’est comme ça que le commerce de droits d’émission de carbone est né ! Une bonne leçon pour les activistes qui souhaitent atteindre leur objectif en créant un modèle économique autour de leur proposition politique : les gens que vous rendrez riches se battront pour que soit adoptée la mesure que vous proposez si elle les rend le plus riche possible, quitte à la détourner des améliorations pour la société qu’elle est censé apporter.