Temps de lecture 15 min

Attaqué par les pouvoirs d’État redoutant la liberté qu’il donne à chacun, Internet est aussi l’objet d’une constante mise en coupe réglée par les puissances économiques qui exploitent notre paresseuse inertie. Car c’est bien notre renoncement qui leur donne un énorme pouvoir sur nous-mêmes, ce sont nos données et nos secrets que nous leur livrons prêts à l’usage. Et ceci tandis que le futur redouté est en somme déjà là : les objets connectés sont intrusifs et démultiplient un pistage au plus près de notre intimité qui intéresse les GAFAM. Voici un échantillon de nos petites lâchetés face aux grandes manœuvres, extrait du livre récemment paru d’un grand spécialiste en sécurité informatique.

Comment nous avons vendu nos âmes – et bien davantage – aux géants de l’Internet

par BRUCE SCHNEIER

Cet article paru dans The Guardian est une adaptation de Data and Goliath, publié chez Norton Books.

Traduction Framalang :

De la télévision qui nous écoute à la poupée qui enregistre les questions de votre enfant, la collecte de données est devenue à la fois dangereusement intrusive et très rentable. Est-il temps pour les gouvernements d’agir pour freiner la surveillance en ligne ?

* * * * *

L’an dernier, quand mon réfrigérateur est tombé en panne, le réparateur a remplacé l’ordinateur qui le pilotait. J’ai pris alors conscience que je raisonnais à l’envers à propos des réfrigérateurs : ce n’est pas un réfrigérateur avec un ordinateur, c’est un ordinateur qui garde les aliments au froid. Eh oui c’est comme ça, tout est en train de devenir un ordinateur. Votre téléphone est un ordinateur qui effectue des appels. Votre voiture est un ordinateur avec des roues et un moteur. Votre four est un ordinateur qui cuit les lasagnes. Votre appareil photo est un ordinateur qui prend des photos. Même nos animaux de compagnie et le bétail sont maintenant couramment équipés de puces ; on peut considérer que mon chat est un ordinateur qui dort au soleil toute la journée.

Les ordinateurs sont intégrés dans toutes sortes de produits qui se connectent à Internet. Nest, que Google a racheté l’an dernier pour plus de 3 milliards de dollars, fait un thermostat connecté à Internet. Vous pouvez acheter un climatiseur intelligent qui apprend vos préférences et optimise l’efficacité énergétique. Des appareils qui pistent les paramètres de votre forme physique, tels que Fitbit ou Jawbone, qui recueillent des informations sur vos mouvements, votre éveil et le sommeil, et les utilisent pour analyser à la fois vos habitudes d’exercice et de sommeil. Beaucoup de dispositifs médicaux commencent à être connectés à Internet et ils collectent toute une gamme de données biométriques. Il existe – ou il existera bientôt – des appareils qui mesurent en permanence nos paramètres vitaux, les humeurs et l’activité du cerveau.

Nous n’aimons pas l’admettre, mais nous sommes sous surveillance de masse.

Cette année, nous avons vu apparaître deux nouveautés intéressantes dans le domaine des technologies qui surveillent nos activités : les téléviseurs Samsung qui écoutent les conversations dans la pièce et les envoient quelque part pour les transcrire – juste au cas où quelqu’un demande à la TV de changer de chaîne – et une Barbie qui enregistre les questions de vos enfants et les revend à des tiers.

Tous ces ordinateurs produisent des données sur leur activité et une majeure partie sont des données de surveillance. C’est la localisation de votre téléphone, à qui vous parlez et ce que vous dites, ce que vous recherchez et écrivez. C’est votre rythme cardiaque. Les entreprises recueillent, stockent et analysent ces données, souvent à notre insu, et généralement sans notre consentement. En se basant sur ces données, ils tirent des conclusions sur les choses avec lesquelles nous ne sommes pas d’accord, ou auxquelles nous sommes opposés et qui peuvent affecter nos vies profondément. Nous n’aimons pas l’admettre, mais nous sommes sous surveillance de masse.

La surveillance sur Internet a évolué en une architecture scandaleusement vaste, robuste et rentable. Vous êtes traqué à peu près partout où vous allez, par de nombreuses entreprises et intermédiaires : 10 entreprises différentes sur un site, une douzaine sur un autre. Facebook vous traque sur tous les sites possédant un bouton Like (que vous soyez connecté ou non), tandis que Google vous traque sur tous les sites avec un bouton Google+ ou qui utilisent Google Analytics pour analyser leur trafic.

La plupart des entreprises qui vous traquent ont des noms dont vous n’avez jamais entendu parler : Rubicon Project, AdSonar, Quantcast, Undertone, Traffic Marketplace. Si vous voulez voir qui vous traque, installez un de ces plug-ins qui vérifient vos cookies sur votre navigateur web. Je vous garantis que vous serez étonné. Un journaliste a découvert que 105 entreprises différentes traquaient ses utilisations d’Internet sur une période de 36 heures. En 2010, le site a priori anodin qu’est Dictionary.com a installé installait plus de 200 cookies pisteurs dans votre navigateur quand vous le visitiez.

Ce n’est pas différent sur votre smartphone. Les applications vous traquent aussi. Elles traquent votre localisation et parfois téléchargent votre carnet d’adresses, votre agenda, vos favoris et votre historique de recherche. En 2013 le rappeur Jay Z et Samsung se sont associés pour offrir la possibilité aux personnes qui téléchargeaient une application d’écouter son nouvel album avant la sortie. L’application demandait la possibilité de voir tous les comptes du téléphone, de traquer la localisation et les personnes en contact avec l’utilisateur. Le jeu Angry Birds collecte votre localisation même lorsque vous ne jouez pas. Ce n’est plus Big Brother, ce sont des centaines de « little brothers » indiscrets et bavards.

La surveillance est le modèle économique de l’Internet

La plupart des données de surveillance d’Internet sont anonymes par nature, mais les entreprises sont de plus en plus capables de corréler les informations recueillies avec d’autres informations qui nous identifient avec certitude. Vous vous identifiez volontairement à un grand nombre de services sur Internet. Vous le faites souvent avec un nom d’utilisateur, mais de plus en plus les noms d’utilisateur sont liés à votre nom réel. Google a essayé de renforcer cela avec sa « politique du vrai nom », qui obligeait les utilisateurs de Google Plus à s’enregistrer avec leur nom légal, jusqu’à ce qu’il l’abandonne en 2014. Facebook exige aussi des vrais noms. À chaque fois que vous utilisez votre carte de crédit, votre vraie identité est liée à tous les cookies mis en place par les entreprises impliquées dans cette transaction. Et toute la navigation que vous faites sur votre smartphone est associée à vous-même en tant que propriétaire du téléphone, bien que le site puisse ne pas le savoir.

La surveillance est le modèle économique de l’Internet pour deux raisons principales : les gens aiment la gratuité et ils aiment aussi les choses pratiques. La vérité, cependant, c’est qu’on ne donne pas beaucoup le choix aux gens. C’est la surveillance ou rien et la surveillance est idéalement invisible donc vous ne devez pas vous en soucier. Et tout est possible parce que les lois ont échoué à faire face aux changements dans les pratiques commerciales.

En général, la vie privée est quelque chose que les gens ont tendance à sous-estimer jusqu’à ce qu’ils ne l’aient plus. Les arguments tels que « je n’ai rien à cacher » sont courants, mais ne sont pas vraiment pertinents. Les personnes qui vivent sous la surveillance constante se rendent rapidement compte que la vie privée n’est pas d’avoir quelque chose à cacher. Il s’agit de l’individualité et de l’autonomie personnelle. Il faut être en mesure de décider à qui vous révélez et dans quelles conditions. Il faut être libre d’être un individu sans avoir à se justifier constamment vis-à-vis d’un surveillant.

Cette tendance à sous-estimer la vie privée est exacerbée délibérément par les entreprises qui font en sorte que la vie privée ne soit pas un point essentiel pour les utilisateurs. Lorsque vous vous connectez à Facebook, vous ne pensez pas au nombre d’informations personnelles que vous révélez à l’entreprise ; vous discutez avec vos amis. Quand vous vous réveillez le matin, vous ne pensez pas à la façon dont vous allez permettre à tout un tas d’entreprises de vous suivre tout au long de la journée ; vous mettez simplement votre téléphone portable dans votre poche.

Ces entreprises sont analogues à des seigneurs féodaux et nous sommes leurs vassaux

Mais en acceptant les modèles économiques basés sur la surveillance, nous remettons encore plus de pouvoir aux puissants. Google contrôle les deux tiers du marché de la recherche des États-Unis. Près des trois quarts de tous les utilisateurs d’Internet ont des comptes Facebook. Amazon contrôle environ 30 % du marché du livre aux États-Unis, et 70 % du marché de l’ebook. Comcast détient environ 25 % du marché du haut débit aux USA. Ces entreprises ont un énorme pouvoir et exercent un énorme contrôle sur nous tout simplement en raison de leur domination économique.

Notre relation avec la plupart des entreprises d’Internet dont nous dépendons n’est pas une relation traditionnelle entreprise-client. C’est avant tout parce que nous ne sommes pas des clients – nous sommes les produits que ces entreprises vendent à leurs vrais clients. Ces entreprises sont analogues à des seigneurs féodaux et nous sommes leurs vassaux, leurs paysans et – les mauvais jours – leurs serfs. Nous sommes des fermiers pour ces entreprises, travaillant sur leurs terres, produisant des données qu’elles revendent pour leur profit.

Oui, c’est une métaphore, mais c’est souvent comme cela qu’on le ressent. Certaines personnes ont prêté allégeance à Google. Elles ont des comptes Gmail, utilisent Google Calendar, Google Docs et utilisent des téléphones Android. D’autres ont prêté allégeance à Apple. Elles ont des iMacs, iPhones et iPads et laissent iCloud se synchroniser automatiquement et tout sauvegarder. D’autres encore ont laissé Microsoft tout faire. Certains d’entre nous ont plus ou moins abandonné les courriels pour Facebook, Twitter et Instagram. On peut préférer un seigneur féodal à un autre. On peut répartir notre allégeance entre plusieurs de ces entreprises ou méticuleusement en éviter une que l’on n’aime pas. Malgré tout, il est devenu extrêmement difficile d’éviter de prêter allégeance à l’une d’entre elles au moins.

Après tout, les consommateurs ont beaucoup d’avantages à avoir des seigneurs féodaux. C’est vraiment plus simple et plus sûr que quelqu’un d’autre possède nos données et gère nos appareils. On aime avoir quelqu’un d’autre qui s’occupe de la configuration de nos appareils, de la gestion de nos logiciels et du stockage de données. On aime ça quand on peut accéder à nos courriels n’importe où, depuis n’importe quel ordinateur, et on aime que Facebook marche tout simplement, sur n’importe quel appareil, n’importe où. Nous voulons que notre agenda apparaisse automatiquement sur tous nos appareils. Les sites de stockage dans le nuage font un meilleur travail pour sauvegarder nos photos et fichiers que si nous le faisions nous-mêmes ; Apple a fait du bon travail en gardant logiciels malveillants en dehors de son app store. On aime les mise à jours automatiques de sécurité et les sauvegardes automatiques ; les entreprises font un bien meilleur travail de protection de nos données que ce que l’on n’a jamais fait. Et on est vraiment content, après avoir perdu un ordiphone et en avoir acheté un nouveau, que toutes nos données réapparaissent en poussant un simple bouton.

Dans ce nouveau monde informatisé, nous n’avons plus à nous soucier de notre environnement informatique. Nous faisons confiance aux seigneurs féodaux pour bien nous traiter et nous protéger de tout danger. C’est le résultat de deux évolutions technologiques.

La première est l’émergence de l’informatique dans le nuage. Pour faire simple, nos données ne sont plus ni stockées, ni traitées par nos ordinateurs. Tout se passe sur des serveurs appartenant à diverses entreprises. Il en résulte la perte du contrôle de nos données. Ces entreprises accèdent à nos données – aussi bien le contenu que les métadonnées – dans un but purement lucratif. Elles ont soigneusement élaboré des conditions d’utilisation de service qui décident quelles sortes de données nous pouvons stocker sur leurs systèmes, et elles peuvent supprimer la totalité de notre compte si elles soupçonnent que nous violons ces conditions. Et elles livrent nos données aux autorités sans notre consentement, ni même sans nous avertir. Et ce qui est encore plus préoccupant, nos données peuvent être conservées sur des ordinateurs situés dans des pays dont la législation sur la protection des données est plus que douteuse.

Nous avons cédé le contrôle

La seconde évolution est l’apparition d’appareils grand public sous le contrôle étroit de leur fabricant : iPhones, iPad, téléphones sous Android, tablettes Kindles et autres ChromeBooks. Avec comme conséquence que nous ne maîtrisons plus notre environnement informatique. Nous avons cédé le contrôle sur ce que nous pouvons voir, ce que nous pouvons faire et ce que nous pouvons utiliser. Apple a édicté des règles concernant les logiciels pouvant être installés sur un appareil sous iOS. Vous pouvez charger vos propres documents sur votre Kindle, mais Amazon a la possibilité d’effacer à distance les livres qu’ils vous ont vendus. En 2009, ils ont effacés des Kindles de leurs clients certaines éditions du roman de George Orwell 1984, en raison d’un problème de copyright. Il n’y a pas de façon plus ironique pour illustrer ce sujet.

Ce n’est pas qu’une question de matériel. Il devient difficile de simplement acheter un logiciel et de l’utiliser sur votre ordinateur comme vous en avez envie. De plus en plus, les distributeurs de logiciels se tournent vers un système par abonnement (c’est ce qu’a choisi Adobe pour le Creative Cloud en 2013) qui leur donne beaucoup plus de contrôle. Microsoft n’a pas encore renoncé à son modèle de la vente, mais s’arrange pour rendre très attrayant l’abonnement à MS Office. Et il est difficile de désactiver l’option d’Office 365 qui stocke vos documents dans le cloud de Microsoft. Les entreprises nous incitent à aller dans ce sens parce que cela nous rend plus rentables en tant que clients ou utilisateurs.

Compte tenu de la législation en vigueur, la confiance est notre seule possibilité. Il n’existe pas de règles cohérentes et prévisibles. Nous n’avons aucun contrôle sur les actions de ces entreprises. Je ne peux pas négocier les règles concernant le moment où Yahoo va accéder à mes photos sur Flickr. Je ne peux pas exiger une plus grande sécurité pour mes présentations sur Prezi ou ma liste de tâches sur Trello. Je ne connais même pas les fournisseurs de cloud chez lesquels ces entreprises ont délocalisé leurs infrastructures. Si l’une de ces entreprises supprime mes données, je ne ai pas le droit d’exiger qu’on me les restitue. Si l’une de ces entreprises donne au gouvernement l’accès à mes données, je n’ai aucun recours. Et si je décide d’abandonner ces services, il y a de grandes chances que je ne puisse pas emporter facilement mes données avec moi.

Les données, c’est le pouvoir, et ceux qui ont nos données ont du pouvoir sur nous.

Le politologue Henry Farrell observe : « Une grande partie de notre vie se déroule en ligne, ce qui est une autre façon de dire que la majeure partie de notre vie est menée selon les règles fixées par les grandes entreprises privées, qui ne sont soumises ni à beaucoup de règlementation, ni à beaucoup de concurrence réelle sur le marché. »

La bonne excuse habituelle est quelque chose comme « les affaires sont les affaires ». Personne n’est obligé d’adhérer à Facebook ni d’utiliser la recherche Google ni d’acheter un iPhone. Les clients potentiels choisissent de se soumettre à des rapports quasi-féodaux en raison des avantages énormes qu’ils en tirent. Selon ce raisonnement, si ça ne leur plaît pas, ils ne devraient pas y souscrire.

Ce conseil n’est pas viable. Il n’est pas raisonnable de dire aux gens que s’ils ne veulent pas que leurs données soient collectées, ils ne devraient pas utiliser les mails, ni acheter en ligne, ni utiliser Facebook ni avoir de téléphone portable. Je ne peux pas imaginer des étudiants suivre leur cursus sans faire une seule recherche sur Internet ou Wikipédia, et encore moins au moment de trouver un emploi, par la suite. Ce sont les outils de la vie moderne. Ils sont nécessaires pour une carrière et une vie sociale. Se retirer de tout n’est pas un choix viable pour la plupart d’entre nous, la plupart du temps ; cela irait à l’encontre de ce que sont devenues les normes très réelles de la vie contemporaine.

À l’heure actuelle, le choix entre les fournisseurs n’est pas un choix entre la surveillance ou pas de surveillance, mais seulement un choix entre les seigneurs féodaux qui vont vous espionner. Cela ne changera pas tant que nous n’aurons pas de lois pour protéger à la fois nous-mêmes et nos données de ces sortes de relations. Les données, c’est le pouvoir, et ceux qui ont nos données ont du pouvoir sur nous.

Il est grand temps que le gouvernement intervienne pour rééquilibrer les choses.

* * * * *

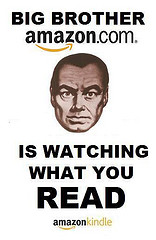

Crédit image : « Amazon is watching you » par Mike Licht, Licence CC BY 2.0

Lola

[Coquille] Je crois bien que l’acronyme exact est GAFA et pas GAFAM

punkerfrancais

l’acronyme habituellement utilisé est GAFA effectivement mais GAFAM est également employé pour inclure Microsoft. Ce qui n’est pas plus mal d’ailleurs je trouve

Nairwolf

« Il est grand temps que le gouvernement intervienne pour rééquilibrer les choses »

Oui, c’est vrai, mais comment pouvons-nous faire pour inciter le gouvernement à rééquilibrer les choses ? Comment faire entendre sa voix ? L’exemple de la loi sur le Renseignement nous montre-t-il que nous avons échoué ? Nous avons échoué à transformer ce débat d’initié en débat national ?

Je répète… Comment faire entendre sa voix ? Visiblement, c’est difficile…

Nicolas Floquet

« Il est grand temps que le gouvernement intervienne pour rééquilibrer les choses »

Ça fait bizarre qu’un ponte en sécurité informatique conclue sur une note aussi naïve !!! MDR ^^

Sinon, je trouve qu’il est également grand temps que Schneier se positionne concernant les logiciels libres. Comme je n’ai pas lu les versions originales de ses articles, je peux me tromper. En tout cas, je n’ai encore lu aucune traductions de ses articles exprimant clairement cette évidence : « Les logiciels libres sont en fait les seuls sur lesquels nous pouvons compter en matière de sécurité informatique. »

13770

C’est bien d’en faire le constat… mais comment faire autrement ? J’achèterais volontiers un téléphone ou une tablette qui ne me pisteraient pas mais quelle marque, quel OS ?

jn

Un OS qui ne piste pas, entre autres, est Tails, mais on peut aussi simplement utiliser des navigateurs qui ne permettent pas le pistage, comme firefox et chromium, losqu’on leur greffe les bons plugins. Toutes les ressources sur le sujet sont ici https://prism-break.org/fr/

Il y a aussi deux modèles de smartphones qui sont très sécurisés, aussi chers qu’un iphone, comme le blackphone, qui utilise privateOS. https://en.wikipedia.org/wiki/Blackphone

antoine9298

Firefox OS est très prometteur mais n’est vraiment libre (si quelqu’un connais un fork ?), sinon sur ordi je te conseillerais trisquel GNU/Linux (trisquel.info) ou parabola « GNU/Linux-libre » (parabola.nu) qui le sont vraiment. Voilà !

Sinon je jetterai un coup d’œuil sur replicant (par contre le « .us » me chagrine…)

RyDroid

Coquille : « C’est vraiment plus simple AND plus sûr que quelqu’un d’autre possède nos données et gère nos appareils »

« Se retirer de tout n’est pas un choix viable pour la plupart d’entre nous, la plupart du temps ; cela irait à l’encontre de ce que sont devenues les normes très réelles de la vie contemporaine. »

C’est triste qu’il est accepte le monde plutôt qu’à aspirer et faire en sorte de le changer. Si on attend l’aide des gouvernements, on risque d’attendre encore longtemps. Passer au moins progressivement aux logiciels libres, à des services basées sur du logiciel libre, à l’auto-hébergement et le renoncement à certains conforts est quelque chose que nous pouvons faire sans attendre personne.

@Lola Google Amazon Facebook Apple Microsoft

@Nairwolf D’autres partis politiques que le PS, l’UMP et le FN est probablement une partie de la solution (comme le Parti Pirate ou un fork de Podemos).

@13770 On peut vivre sans tablette et sans traqueur de poche. Il y a Replicant qui est un OS entièrement libre. http://www.replicant.us/

TripTop

«Il est grand temps que le gouvernement intervienne pour rééquilibrer les choses.»

Ça semble faire réagir les lecteurs… et à juste titre ! Après avoir donné du pouvoir à des entreprises, donnons du pouvoir à une structure étatique qui peut légiférer à loisir en plus avec tout ces outils… l’URSS n’aurait pas mieux rêvé. Tout comme Marx qui croyait que le beau pouvoir collectiviste aller triompher de la vilaine bourgeoisie.

Franchement, il y a des jours où certains devraient arrêter de croire aux comptes de fées et de le montrer à tous. Le pouvoir est maudit, c’est bien connu. Alors c’est pas plus compliqué: il faut commencer à se débrancher de tout ça.

geronimo

« Il est grand temps que le gouvernement intervienne pour rééquilibrer les choses »

lol si on fait confiance au gouvernement pour remettre de l’ordre dans tout ça on est pas sorti de l’auberge. D’autant que l’interventionnisme est une vraie politique d’état en France à l’heure actuelle – il n’y a qu’à voir le secteur de l’immobilier neuf par exemple où les promoteurs sont sous perfusion fiscale (cf. http://loipinel-gouv.org ) – c’est d’ailleurs un réel problème ..et je ne parle pas de la taxe sur la copie privée prélevée par le gouvernement à destination d’intérêts privés ..bref …c’est une blague non ?

lliseil

En somme, on paie longtemps une économie faite ponctuellement.

Bel éclaircissement sur qui est client et qui produit !

C’est moi où Bruce S résume efficacement ce qu’est la vie privée ?

« Il est grand temps que le gouvernement intervienne pour rééquilibrer les choses »

@geronimo, @Nicolas Triquet et les AA, dans gouvernement il y a aussi pour ce que je vois,

– l’éducation (l’école où « on » ignare a tout fait pour paver la voie à Crosoft – ça change un peu),

– la formation pro,

– et la législation.

Très liés : éducation et formation

a) inexistants donnent peu de lois au service des idées reçues & des lobbies

b) faibles, donnent des lois fun ! genre Google qui se plie sur un point (amende, droit à « loubli ») et enfonce sur 3 autres (résultats SEM affichés comme les SERP naturels, vente forcée de comptes Analytics)

Dans le cas (a) gouvernements et big data peuvent s’épauler. Mieux vaudrait qu’ils s’équilibrent mutuellement(1). Ce qui se fera quand leurs appétits/peurs bien compris seront différents. Ce qui nécessite que les élus et les consom-électeurs soient un tantinet sensibilisés.

(1) moi et des collègues libristes avont longtemps fait attention qu’aux contre-pouvoirs permis par les acteurs numériques. Comme fesse bouc & Co pendant les révoltes des sociétés tunisiennes, Égyptiennes ou palestiniennes … par ex.

Pour fesse bouc et les services liés à nos identités réelles (téléphone, nom, adresse), quel que soit l’OS y-a pas de vie privée. J’ai essayé FB via Tor et c’est super galère ; du abandonner. Vous avez noté comment FB exige ces infos nominales, tandis que Gogole les obtient « pour sécuriser votre comte machin » ou lancer la campagne qui « va vous permettre de booster les résultats de votre site e-commerce » ? Au final les « courtiers en données personnelles » sont riches et contents.

ran

Nous n’avons jamais été anonymes et avons toujours laissé des traces. Ce qui change aujourd’hui est que celles-ci sont considérablement plus nombreuses et pérennes et qu’elles constituent un marché.

Un des nœuds du problème est que le niveau de protection se situe souvent au niveau du maillon le plus faible et que celui-ci s’obstine le plus souvent à le rester.