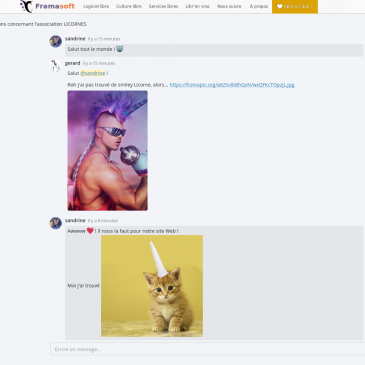

Framavox : discutez, décidez, et faites entendre votre voix !

Dans les associations, les collectifs, les groupes de travail… ou même lorsque l’on passe sa nuit debout, il est un point essentiel de la collaboration : comment prendre des décisions ensemble ?