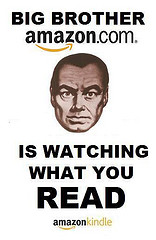

Avons-nous vendu notre âme aux Gafam ?

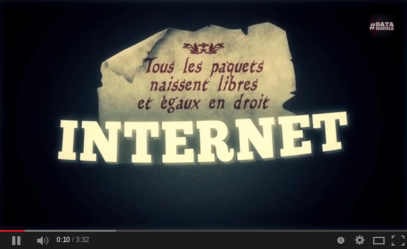

Attaqué par les pouvoirs d’État redoutant la liberté qu’il donne à chacun, Internet est aussi l’objet d’une constante mise en coupe réglée par les puissances économiques qui exploitent notre paresseuse inertie. Car c’est bien notre renoncement qui leur donne un … Lire la suite