Framaconfinement semaine 4 – tout parler pour repartir sur des bases saines

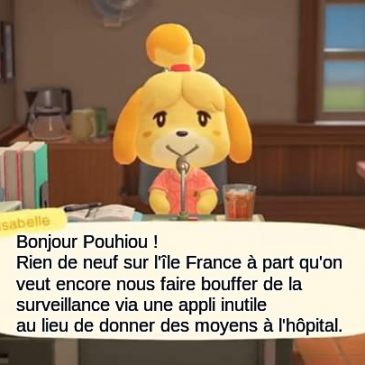

Cette fois-ci, c’est moi, Pouhiou, qui raconte la semaine avant-dernière. Parce ouais, j’ai pris du retard. J’ai beau me dire bavard professionnel du clavier, y’a des moments, ça sort pas tout de suite. Il faut dire que la période que … Lire la suite