Best of

Le Framablog a ouvert ses portes en septembre 2006 et dépasse désormais le millier d’articles !

Le Framablog a ouvert ses portes en septembre 2006 et dépasse désormais le millier d’articles !

Il y a des billets circonstanciés et directement liés à l’actualité qui perdent de leur acuité avec le temps. Mais il en est d’autres qui conservent selon nous leur intérêt et qu’il nous semble dommage de définitivement ranger dans les limbes des archives et du temps qui passe[1].

Surtout si vous êtes un nouveau lecteur.

En voici une petite sélection non exhaustive. Quelqu’un qui aurait le courage de tous les parcourir bénéficierait d’une formation accélérée en logiciel et culture libres 😉

2012

- Mais puisqu’on vous dit que nous sommes en train de changer le monde ! : Arduino, dans tout ces états !

- Madame, Monsieur le Député, pourquoi il est important de faire le choix du Libre : On peut tous écrire à son député, mais serons-nous tous lus ?

- Tablettes, une évolution anti subversive : Un autre son de cloche.

- Quand Philippe Meirieu nous dit, chez Microsoft, tout le bien qu’il pense du Libre : Ils y viennent tous 🙂

- En forme de lettre ouverte au nouveau ministre de l’Éducation : Un résumé dense, pertinent et fécond de la situation actuelle dans l’éducation.

- Ce qui s’est passé la nuit dernière, dans un cinéma de Melbourne : On est très loin de The Artist !

- Lorsque le code peut tuer ou guérir : Un choix cornélien !

- Entretien avec trois candidats du Parti Pirate aux legislatives 2012 : Un parti politique pas comme les autres ?!

- Salut à toi mélomane, téléchargeur, pirate, pseudo-criminel… : Vous téléchargez un fichier musical et… surprise !

- Les 20 personnalités préférées de l’Internet Libre : Qui rajouteriez-vous ?

- Le danger des brevets logiciels par Richard Stallman : Le logiciel ne doit pas se soumettre aux brevets.

- Sommes-nous en train de tuer l’Internet ? : Nous, c’est-à-dire vous aussi ?

- Pourquoi les écoles devraient utiliser le logiciel libre et l’enseigner (R. Stallman) : Le logiciel libre comme outil mais aussi comme savoir.

- L’Open Data fort bien résumé en moins de 2 minutes : Parce que notre temps est précieux…

- « Le logiciel libre peut redonner sens à nos vies » Bernard Stiegler : Là aussi, on aura été prévenu.

- Regarde le capitalisme tomber à l’ère de la production Open Source : On ne pleurera pas ce capitalisme là.

- Nous les enfants du Web : Le manifeste de la nouvelle génération ?

- Comment j’ai appris à programmer ou le témoignage qui donnait envie de s’y mettre : Là aussi, on aura été prévenu.

- On ferme ! La guerre imminente contre nos libertés d’utilisateurs, par Cory Doctorow : Un article majeur, pour des dangers qui le sont tout autant !

- Les dangers du livre électronique, par Richard Stallman : Là aussi, on aura été prévenu.

- Mesures de R. Stallman pour une politique publique de promotion du logiciel libre : On y viendra mais que c’est long !

- L’iPhone et l’enfant de 13 ans travaillant 16h par jour pour 0,70 dollars de l’heure : Tout ça pour ça…

- Le matériel libre à l’aube d’une nouvelle ère de l’innovation : Et nous allons suivre cela de près 🙂

- Stallman avait malheureusement raison depuis le début : Malheureusement ?

2011

- Bépo, libérons les claviers, une touche après l’autre : Oui, on s’la pète un peu 🙂

- Aux armes citoyens du net et du monde ? : Nous pousseraient-ils à nous radicaliser ?

- La liberté sur Internet : certains en parlent, d’autres la font… Rejoignez-nous ! : Toujours un plaisir que d’écouter l’un de nos meilleurs orateurs : Eben Moglen.

- Le making of d’Arduino ou la fabuleuse histoire d’un circuit imprimé : C’est un beau roman, c’est une belle histoire…

- Don’t panic, un indie capitalisme à visage humain est en train de voir le jour ! : Un capitalisme à visage humain ! Oxymore ?

- L’industrie du Copyright – Un siècle de mensonge : L’Histoire est souvent riche d’enseignements.

- L’ordinateur personnel est mort pour laisser place à des prisons dorées ? : Parce qu’il faut bien que quelqu’un critique Apple et consorts…

- Framasoft et le logiciel libre sur France Culture : Oui, on s’la pète un peu 🙂

- Le logiciel libre et son état d’esprit inspirent déjà l’éducation de demain : Parce que, bientôt, demain deviendra aujourd’hui…

- Manuel « Introduction à la science informatique » – Commentaires sur les commentaires : Les enjeux d’un monde de demain et la formation qui devrait aller avec.

- Dans les ateliers libres du futur tout objet produit est en bêta : Quand l’esprit du Libre se déplace du bit vers l’atome…

- Librologies : une nouvelle chronique hebdomadaire sur le Framablog : Une nouvelle chronique sur le Framablog (pour lire tous les articles de la chronique)

- La neutralité du Net, par Jean-Pierre Archambault : Bigrement bien expliqué et exposé 🙂

- Bitcoin libérera-t-il la monnaie à l’échelle d’Internet ? : Libérons aussi la monnaie !

- Unhosted : libre et salutaire tentative de séparer applications et données sur le Web : Pour faire en sorte que le Web (re)devienne un meilleur Web.

- 20 recommandations pour accompagner la révolution de la fabrication personnelle : Une révolution qui pourrait bien alors mériter son nom !

- L’impression 3D, ce sera formidable… s’ils ne foutent pas tout en l’air ! : Un internaute averti en vaut deux.

- #SpanishRevolution ? Traduction 1.1 du Manifeste « Democracia Real Ya » : C’est peut-être balbutiant voire maladroit mais au moins ici on se bouge !

- Google Chromebook ou le choix volontaire du confortable totalitarisme numérique : Avec Google, c’est souvent qui fait l’ange fait la bête.

- Un professeur d’Université titularisé grâce à ses contributions dans Wikipédia ? : Ici comme ailleurs es temps changent…

- Un kit libre pour démarrer une civilisation ! : Utopie ou future réalité que ce village autonome et libre ?

- L’expérience Sugar Labs préfigure-t-elle une révolution éducative du XXIe siècle ? : Oui est la réponse espérée !

- Un manuel sur Thunderbird pondu collégialement en 48h chrono : On en fait des choses intéressants avec de la confiance, de la motivation et de la bonne volonté !

- Internet ne peut pas être contrôlé, autant s’y faire – par Laurent Chemla : Le problème c’est que certains ne s’y font toujours pas !

- Raleigh, Montréal… quelle sera la première ville Open Source du monde ? : Y aurait-il des villes plus libres que d’autres ?

- Une vidéo de 3 minutes pour entrer dans l’univers des Creative Commons : Parce que certains ne connaissent pas encore !

- Quand Calysto passe au lycée, les élèves se demandent s’il ne faut pas arrêter Internet ! : Voilà ce qui arrive lorsque l’on confie la formation à des structures privées.

- Nous sommes prêts à participer nous aussi à la reconstruction du monde : Quand le Framablog se fait militant.

- La Freedom Box ou la petite boîte qui voulait que l’Internet restât libre : Une voie d’espoir pour nos données dans un Web de plus en plus restreint pas les Google, Facebook et Apple.

- Surveillons-nous les uns les autres : Une vidéo qui fait froid dans le dos. Si possible, tentons d’éviter de construire ce monde-là.

- Breveter des logiciels ? Beethoven ne l’aurait pas entendu de cette oreille ! : Quand Richard Stallman se permet une musicale analogie.

- Quand la coopérative dessine le chemin d’une autre voie possible en entreprise : La coopérative est à l’entreprise ce que le logiciel libre est au logiciel ?

- Selon François Fillon, Microsoft représente l’avenir de l’économie mondiale : Nous lui laissons l’entière responsabilité de son propos.

- Wikipédia ou quand prendre soin peut faire des miracles : Un joli titre pour une rafraîchissante vision du monde et des hommes.

- À quoi ça sert de s’activer sur Internet ? Doctorow répond à Morozov : Intéressante et enrichissante passe d’armes entre deux têtes pensantes du Web. Inutile de vous dire que l’on a choisi notre camp !

- Ils sont devenus fous ou la simple mais affligeante histoire d’un étudiant allemand : Difficile de lire en ce début de nouveau millénaire !

- À lire et à faire lire : Biens Communs – La Prospérité par le Partage : Les biens communs, l’une des frontières politiques de demain ?

- Un excellent reportage de la TSR sur le devenir des dons à Wikipédia : Wikipédia fête ses 10 ans, déjà ! Un article parmi bien d’autres.

- La coopération, selon Krishnamurti : Un peu de spiritualité indienne de temps en temps ne peut pas faire de mal.

2010

- Pour libérer les sciences, par Christophe Masutti : La saviez-vous ? La Science n’est pas vraiment libre ! Mais alors comment faire pour améliorer la situation ?

- Longue vie au Web, par Tim Berners-Lee : Quand Sir Berners-Lee s’exprime on écoute si ce n’est religieusement tout du moins avec une certaine attention.

- Tout est libre dans le logiciel libre, sauf sa maison ! : Paradoxe, les logiciels libres sont hébergés sur des plateformes non libres ! Est-ce grave docteur ?

- Quand le hacker se découvre parasite ! : À l’intérieur du Net le hacker est pour certains une sorte de héros des temps modernes. Mais que se passe-t-il si on rejette en bloc cette modernité ? Grosse discussion dans les commentaires.

- Appel à projet : L’Hadopi à l’école ? Oui mais en ECJS ! : Encore une bonne idée du Framablog non suivi d’effets et de faits ?

- Pirates De l’Internet, Unissez-Vous ! : Petite réflexion autour de l’art (ou de l’Art) et du logiciel libre.

- Plaidoyer pour étudier le droit à l’école : Mais qui donc a intérêt à ce que l’inculture juridique en milieu numérique persiste ?

- De la motivation au sein d’une communauté : Une excellente vidéo qui motive et justifie un peu tout ce que nous faisons.

- Le Libre Accès ou le retour de la Grande Conversation par Jean-Claude Guédon : Parce qu’il y aussi un sacré boulot à faire dans le milieu universitaire.

- Le Loup et le Chien : De la (modeste) poésie sur le Framablog ? Si, si, c’est possible !

- Les AMAP : c’est quoi ? c’est bien ! : Il y a de nombreux parallèles à faire entre logiciel libre et développement durable.

- Les jeunes ne jurent que par Apple (et se foutent du logiciel libre ?) : Un billet qui vaut surtout pour son flot de commentaires. Faut dire qu’avec un titre pareil…

- La vie n’est pas en lecture seule : Rien moins qu’une sorte de manifeste de la jeunesse de ce début de nouveau siècle !

- Le logiciel libre et ses enjeux en trois minutes chrono par Frédéric Couchet : Passe à ton voisin et discute-en avec lui.

- Combien de futurs hackers Apple est-il en train de tuer ? : Le témoignage édifiant d’un bidouilleur qui commença pourtant avec les premières machines Apple.

- Tout ce que vous devez savoir sur Internet en 9 points : Un point c’est tout !

- CouchSurfing ou le site qui donnait une autre valeur à votre canapé : Ou comment voyager autrement.

- Les femmes, le logiciel libre, vous et moi aux RMLL 2010 : Et le débat s’installa dans la commentaires…

- Nous disons Liberté – Ils entendent Gratuité : Une tragique méprise lourde de conséquences.

- Et l’homme créa la vie… mais déposa un brevet dans la foulée : Malheur à nous si on ne peut plus hacker la vie !

- La fin du Web ouvert – Apple ou la banlieue riche du Web : Une inquiétante évolution du Web.

- Dis-moi si tu préfères bidouiller Arduino ou consommer iPad et je te dirai qui tu es : Un véritable choix de société, individuel et collectif.

- Pourquoi je n’achèterai pas un iPad : Un article à contre-courant mais qui a de solides arguments !

- Lancement réussi du premier Traducthon Framalang à l’Ubuntu Party de Paris : Votre mission, si vous l’acceptez…

- Code is Law – Traduction française du célèbre article de Lawrence Lessig : Définitivement un texte de référence…

- Le Dividende Universel : valorisation de la couche libre et non marchande de la société : Si tu veux changer le monde, attaque-toi à l’économique et non au politique.

- Google Chrome m’a tuer ou le probable déclin de Firefox si nous n’y faisons rien : Un pavé dans la mare et un flot de commentaires.

- Compte-rendu de l’action de sensibilisation du 4 mai à la Cité des Sciences : Une action rondement menée face à l’INPI et ses étranges omissions.

- Les biens communs ou le nouvel espoir politique du XXIe siècle ? : Et ça tombe bien puisque le logiciel libre en fait partie.

- La vidéo qui donnait envie de connaître et comprendre le logiciel libre : Passe à ton voisin…

- Paul Ariès et le logiciel libre ont-ils des choses à se dire ? : Quand la décroissance rejoint le logiciel libre.

- CoursdeProfs.fr : une affligeante initiative aveuglément relayée par la grande presse : Un bel exemple de ce qu’il ne faut pas faire.

- La liberté contre les traces dans le nuage – Une interview d’Eben Moglen : Méfions-nous du Cloud Computing, par un des experts en la matière.

- À propos de la formation aux logiciels libres, par Jean-Pierre Archambault : Ce bon sens là n’est pas encore partagé par tous !

- Inauguration du CF2L – Allocution du président de l’Université Paris Diderot : Un discours comme on aimerait en lire plus souvent.

- Avec Thibaud, 9 ans, la relève est assurée ! : Si jeune et déjà GNU/Linux…

- Médecine 2.0 – Une conférence accessible et passionnante de Dominique Dupagne : Et si les patients entretenaient vis-à-vis de la médecine les mêmes relations que les utilisateurs vis-à-vis du logiciel libre ?

- Logiciel Libre : la Guerre Mondiale aura bien lieu : Vous utilisez l’open source ? Vous êtes un ennemi de la nation !

- Pourquoi le logiciel libre est-il important pour moi ? : Le témoignage d’un journaliste américain spécialisé dans l’open source.

- Comment détruire votre communauté en 10 leçons : Un article ironique qui témoigne des relations parfois difficiles entre les entreprises (open source) et les communautés (logiciel libre) au sein d’un même projet.

- L’éloquence du président Lula en faveur d’un Brésil et d’une société plus libres : Un document rare qui voit un chef d’État prendre ouvertement parti pour le logiciel libre et sa culture.

- Extrait vidéo : La bio de Stallman à la Matinale de Canal+ : Peut-être le meilleur extrait vidéo pour démarrer une conversation sur le Libre avec vos proches.

- Il était une fois un livre sur et avec Richard Stallman : L’histoire particulière et originale de la biographique autorisée de Richard Stallman.

- Ne pas entrer à reculons dans la société et l’économie numériques : La question des relations complexes entre gratuité, juste prix et légitime rémunération des auteurs, éclairées par les biens communs que sont les logiciels libres.

2009

- L’ouverture selon Google : « The meaning of open » traduit en français : Quand Google nous explique par le détail ce qu’il entend par open, entre la justification et la clarification.

- Dis papa, c’est quoi une « œuvre culturelle libre » ? : Tentative de définition du Libre au delà du logiciel.

- Privilégier la licence Creative Commons Paternité (CC BY) dans l’éducation : Parce qu’il y a licence Creative Commons et licence Creative Commons.

- Économie Sociale et Logiciels Libres : Le temps de l’alliance ? : Des ponts naturels entre ces deux domaines ?

- Sébastien Broca : Du logiciel libre aux théories de l’intelligence collective : Une analyse sans concession qui pose de bonnes questions.

- Souhaitons-nous une société d’illettrés numériques ou une société libre ? : Une analogie avec la démocratie courte et percutante.

- La guerre du Web, par Tim O’Reilly : Une guerre qui fait rage et dont les utilisateurs ne doivent pas être les victimes.

- Pourquoi j’utilise la licence GPL ou les états d’âme d’un développeur : « Je veux que les gens apprécient le travail que j’ai fait et la valeur de ce que j’ai réalisé. Pas qu’ils passent en criant pigeon au volant de leurs voitures de luxe. »

- Méfions-nous du Fauxpen Source ! : Un nouveau concept qui n’augure rien de bon.

- La neutralité du réseau – Benjamin Bayart – Extrait du livre La bataille Hadopi : L’un des enjeux majeurs de demain.

- Première démonstration « open source » d’un théorème mathématique : Les résultats mathématiques sont naturellement ouverts, pas nécessairement la manière de les trouver.

- Avez-vous le réflexe OpenStreetMap ? : Le Wikipédia de la cartographie gagne à être connu.

- Coup de gueule : Windows 7 devrait être une mise à jour gratuite de Vista ! : Un billet parti en troll dans les commentaires !

- Éducation et logiciel libre : le témoignage d’un lycéen : Et si on leur donnait la parole de temps en temps ?

- Enseigner et apprendre l’informatique sans ordinateur : Pour les élèves mais aussi leurs parents et enseignants.

- Le logiciel libre est mort, longue vie à l’open source ? : L’une des problématiques les plus importantes à l’heure actuelle au sein de la communauté.

- La liberté ambigüe du paramétrage par défaut : Vous vous étiez déjà posé la question ?

- Fracture et solidarité numériques, par Jean-Pierre Archambault : Un article de synthèse qui démontre toute la validité et la pertinence du logiciel libre et sa culture.

- « Le droit de lire » de Richard Stallman… 13 ans après ! : Un Richard Stallman malheureusement visionnaire…

- La guerre contre le partage doit cesser, nous dit Richard Stallman : Économie traditionnelle et partage ne font pas bon ménage, nous dit un RIchard Stallman qui pour une fois ne nous parle pas directement de logiciels.

- Unix a 40 ans : passé, présent et futur d’un OS révolutionnaire : Un peu d’histoire de l’informatique…

- Le socialisme nouveau est arrivé : Internet préfigure-t-il une nouvelle forme de socialisme ?

- L’académie en ligne ou la fausse modernité de l’Éducation nationale : Bonne idée mais triste et révélatrice mise en pratique.

- Mon compte Facebook sait-il que je n’ai plus de toit ? : Quid de sa vie numérique lorsque l’on devient SDF ?

- Microsoft Office à l’école française : stop ou encore ? : Excellent reportage vidéo suisse sur l’usage d’OpenOffice.org en classe.

- Stallman, il y a… 23 ans ! : Et c’est pourtant toujours d’actualité !

- S’il te plaît… dessine-moi une ville libre : Quand Vancouver ouvre la voie…

- Manifeste pour la récupération des biens communs : La défense des biens communs est l’un des enjeux politiques de demain.

- Que répondriez-vous à PropriCorp, éditeur du logiciel éducatif PropriSoft ? : Quand le logiciel propriétaire tente maladroitement de justifier sa valeur ajoutée.

- De l’art libre et de la Culture Libre par Antoine Moreau : La prose d’Antoine Moreau vaut toujours le détour.

- Appel pour le revenu de vie : soyons réalistes, demandons l’impossible ! : Une utopie qui peut prendre corps demain si nous y mettons tous du nôtre.

- Le mouvement du logiciel libre vu par Hervé Le Crosnier : C’est une révolution, mais elle est fragile.

- Et pourquoi pas aussi l’Open Money ? : Si on bouscule cela, alors tout pourra arriver.

- Recherche évangéliste du Libre désespérément : Et si l’on parlait un peu de marketing ?

- Linux a évolué… et vous ? : Moi, oui 😉

- Google attendra pour attirer nos enfants dans sa Toile : Il n’y a pas que Microsoft qui fait du zèle à l’école.

- Promenons-nous dans New York en photographiant pour Wikipédia : Le Libre, ça fait faire de chouettes ballades et de chouettes rencontres.

- Conte cruel de la jeunesse ou le copyright expliqué par une fille : Il y en a qui n’ont rien compris !

- Quand le logiciel libre et Wikipédia donnent de l’espoir à François Bayrou : Ce ne sont peut-être que de beaux discours mais ils font plaisir à entendre.

- Traduction du plan d’action britannique en faveur de l’Open Source : Parce qu’on attend toujours le nôtre en France.

- Un autre monde musical est possible nous dit Trent Reznor : Excellente démonstration que l’on peut faire de l’argent avec la musique autrement.

- L’esquisse d’un monde inspiré par le logiciel libre est-il en train de voir le jour ? : Belle question, n’est-il pas ?

- Petit précis de lutte contre le copyright par Cory Doctorow : Par l’un des meilleurs auteurs américains sur le sujet.

- Un autre monde est possible selon André Gorz (et le logiciel libre) : Une intéressante prise de recul politique et sociale.

- Quand le marketing Microsoft cible l’éducation et ses enseignants clients : Les profs et l’école transformés en clients !

- Wikipédia et éducation : un exemple de réconciliation : Un dossier de poids dont nous sommes très fiers.

- La migration OpenOffice.org vue par un proviseur de lycée : Un témoignage objectif à apporter au moulin de la nécessaire migration.

- J’avais vingt ans, je voulais écrire un opéra et changer le monde : Un joli titre qui donne envie d’en savoir plus !

- Écrire à l’ère de la distraction permanente : Vous y arrivez désormais vous ?

- L’ex-chanteur des Tears for Fears explique son choix des Creative Commons : Un choix engagé dans le contexte actuel.

- Logiciel libre : idée fausse, quand tu nous tiens ! : Débusquons les préjugés !

- iPhone 3G : tout ce qui brille n’est pas or : Sauf qu’Apple sait fort bien le transformer en or.

- Al Jazeera, Gaza et la plus libre des licences Creative Commons : Quand un grand média ne craint pas d’utiliser les licences libres.

- Les drôles de conseils du site Educnet : Aïe, ça fait mal !

- Espéranto et logiciel libre : Une conférence qui donne envie de s’y mettre !

- La documentation sur le logiciel libre doit-elle être libre ? : Pour Stallman et le projet GNU, la réponse est oui.

2008

- Linux est-il menacé par les anciens de chez Windows ? : Peut-on avoir le beurre et l’argent du beurre ?

- Quand Bill Gates testait les qualités de Windows : Ceci n’est pas un fake !

- RepRap ou la machine qui copie librement la machine qui fabrique l’objet : Aurons-nous un jour accès à des objets libres ? (en ayant plus besoin d’aller chez Ikea)

- Quand un collège décide de favoriser le logiciel libre à l’unanimité : Effet boule de neige fortement souhaité !

- La campagne d’Obama et l’Open Source : Des leçons à tirer pour l’avenir des élections.

- L’influence de Microsoft à l’école n’est-elle pas disproportionnée ? : La réponse est dans la question, et le dispositif mis en place impressionnant.

- Internet et Google vont-ils finir par nous abrutir ? : Certainement notre traduction la plus diffusée sur le Net francophone.

- De l’usage des « œuvres protégées » à l’Éducation Nationale : C’était aberrant, ça l’est toujours !

- Un logiciel libre peut-il se passer d’un dictateur bienveillant à vie ? : Une vraie question pour un modèle qui se veut plus méritocratique que démocratique.

- Internet libre ou Minitel 2.0 ? – La conférence culte de Benjamin Bayart : Une référence dans la communauté.

- La préface d’Erwan Cario à notre prochain framabook « Simple comme Ubuntu » : Donne fortement envie de s’y mettre 😉

- L’April ou le meilleur des remèdes à la surdité au logiciel libre : Lettre de soutien au moment de la campagne 5000 membres de l’association.

- En réponse au Café Pédagogique : Il ne fallait pas nous provoquer.

- Quand l’éducation suisse quitte sa neutralité en faveur du logiciel libre : Pourrions-nous suivre le même chemin de l’autre côté des Alpes ?

- La Clé du Routard : La Framakey voyage si bien…

- La fabuleuse histoire d’une pièce de 5 euros : Libre et esthétique.

- Sur la place des grands hommes du logiciel libre : Difficile de ne pas en oublier ou d’extraire des individualités lorsque les projets sont collectifs.

- Les femmes et le logiciel libre : Les geeks viennent de Mars ?

- 10 différences fondamentales entre Linux et Windows : D’accord, pas d’accord ?

- Il était une fois un développeur de logiciel libre : Instructif et enrichissant lorsqu’on ne l’est pas soi-même.

- Vista et MS Office 2007 – Rapport Becta – Extraits et Recommandations : La traduction d’un rapport de poids aux conclusions sans équivoque (dont on peut s’étonner du peu d’impact en France malheureusement).

- Stallman, Torvalds, Brown et Zemlin : mais que pensent-ils donc de Microsoft ? : Pas forcément du bien, mais ça n’est pas le diable non plus.

- Libérons les logiciels à l’école – 6 ans déjà… : À l’Éducation nationale, la patience est une vertu.

- 1 heure de votre temps pour écouter Eben Moglen : 1 heure qui ne sera pas perdue.

- Plus qu’une simple histoire d’argent : Illustration du cercle vertueux du Libre.

- Lorsque vous démarrez votre ordinateur vous vous engagez politiquement : Un bon gros résumé de la situation, rédigé par un auteur indien.

- Qu’est-ce qu’une oeuvre culturelle libre ? : Vaut aussi pour son introduction délirante.

- 25 (bonnes) raisons de passer à Linux : Vaut aussi pour ses commentaires lorsque l’on n’est pas forcément d’accord.

- MSN Windows Live Messenger : Un succès qui interpelle : Il y a eu Facebook depuis mais l’attrait demeure.

- Un logiciel du « domaine public » est-il un logiciel libre ? : Ce n’est pas uniquement une question de spécialistes.

- Conversion Windows Linux en 10 étapes – Le guide de l’accompagnateur : Relèverez-vous le défi ?

- Le vocable Ubuntu va-t-il se substituer à Linux auprès du grand public ? : Toujours d’actualité.

- Pour que la démocratisation du logiciel libre ne soit pas un rendez-vous manqué : Nouvelle illustration de la traditionnelle opposition open source contre logiciel libre.

- Entretien avec un lycéen : Un cas isolé mais un cas intéressant.

- Les licences Creative Commons expliquées aux élèves : À l’aide de beaux diaporamas libres.

- Mission E-educ – Forte mobilisation en faveur du logiciel libre à l’école : Pour ne pas avoir la mémoire courte.

- Le logiciel libre devrait-il être obligatoire à l’école ? : Libre et obligatoire, ensemble dans un même titre !

- Projetice ou le cas exemplaire d’un partenariat très privilégié entre Microsoft et une association d’enseignants : Une enquête pour le moins édifiante sur les accointances entre les deux structures.

- Le logiciel libre est l’arme secrète de Google contre Microsoft : Un article qui annonçait la situation actuelle.

- Ce qui caractérise les utilisateurs de logiciels libres : Entrent-ils dans des cases ?

- Pourquoi faire un don à Wikipédia ? (et soutenir la culture libre et ses utopies) : Si je ne m’écoutais, je donnerais partout, tout le temps.

2007

- Culture wants to be free! : L’un des premiers textes politiques sur le sujet.

- Open source ? Logiciel libre ? Les deux mon capitaine ? : De l’extérieur c’est une simple nuance, de l’intérieur presque un schisme !

- Jusqu’où ira cette librévolution ? : Ben, oui, jusqu’où ?

- Une journée sans logiciel libre… : Un beau bordel, je vous dis !

- Laissez le yoga libre et en paix ! : Un copyright sur les postures du Yoga ?

- 10 règles d’or pour rejoindre les développeurs d’un logiciel libre : Faire partie d’une communauté est une source de joie sans fin, mais cela se mérite.

- Microsoft ou les vertus de la monoculture : On dirait une provocation, mais en fait pas tant que ça.

- Richard Stallman, le philosophe de notre génération ? : Le simple fait que la question soit posée est intéressante en soi.

- Richard Stallman en grande forme (conférence à l’ENST le 3 avril 2007) : Une bonne manière de découvrir le personnage.

- Wikipédia peut-elle rester neutre lorsque l’on touche au logiciel libre ? : Difficile de tuer le père.

- 10 choses à savoir sur Wikipédia : Les connaissiez-vous toutes ?

- Linux : toujours libre mais moins « bénévole » ? : Un mythe s’effondre ?

- Que l’Estrémadure libre fasse école ! : Une région espagnole en avance sur son époque.

- Le logiciel libre est-il communiste ? Peut-être bien… : On s’en pose des questions sur ce blog !

2006

- Framasoft doit-il cesser d’être « Sage » pour ne plus être accusé de contrefaçon ? : On nous attaque, on répond !

- Souffrez-vous vous aussi du syndrome Bayrou ? : Qui n’a jamais connu tel décalage, lui jette la première pierre.

- De R. Stallman (GNU) et de L. Torvalds (Linux) : Deux personnalités bien différentes.

- Qu’est-ce qu’un logiciel libre ? : Clip vidéo précis et concis de Frédéric Couchet.

- De Linux à Windows ou le témoignage d’une migration à contre-sens ! : Peut-être encore plus dur que dans l’autre sens !

- Framablog is open : Le tout premier billet qui annonce une couleur qui s’est un peu transformée depuis.

En mai dernier, sur l’événement « Vosges Opération Libre », j’ai eu la chance d’assister à une conférence de

En mai dernier, sur l’événement « Vosges Opération Libre », j’ai eu la chance d’assister à une conférence de

« Le logiciel libre, c’est la hantise des entreprises high-techs… »

« Le logiciel libre, c’est la hantise des entreprises high-techs… »

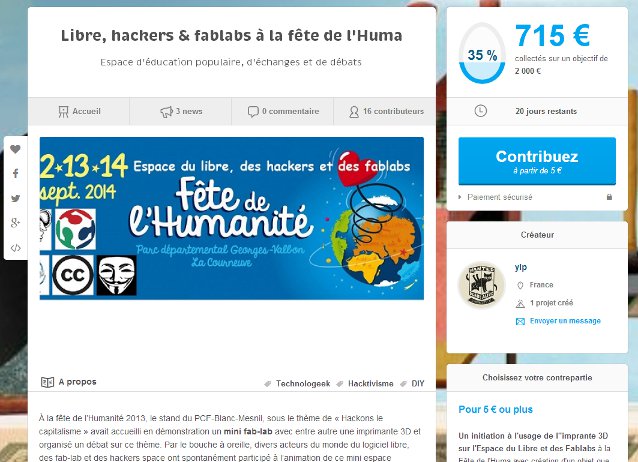

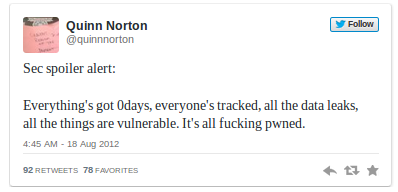

(Crédit image :

(Crédit image :  (Crédit image :

(Crédit image :